Nowy cyberatak uderza w open source. Malware rozprzestrzenia się sam i niszczy wybrane systemy

Na horyzoncie pojawiło się nowe, wyjątkowo niebezpieczne zagrożenie dla świata oprogramowania. Grupa hakerska znana jako TeamPCP prowadzi szeroko zakrojoną kampanię, w której wykorzystuje samorozprzestrzeniające się złośliwe oprogramowanie infekujące projekty open source.

Co szczególnie niepokojące, część tego kodu została zaprojektowana nie tylko do kradzieży danych, ale również do fizycznego niszczenia systemów – i to w sposób selektywny.

Według badaczy bezpieczeństwa, mamy do czynienia z jednym z najbardziej zaawansowanych ataków typu supply chain w ostatnich miesiącach. Złośliwe oprogramowanie nie tylko infekuje pojedyncze maszyny, ale potrafi automatycznie przenosić się dalej – wykorzystując narzędzia i procesy, które są fundamentem współczesnego tworzenia oprogramowania.

Atak, który rozlewa się sam

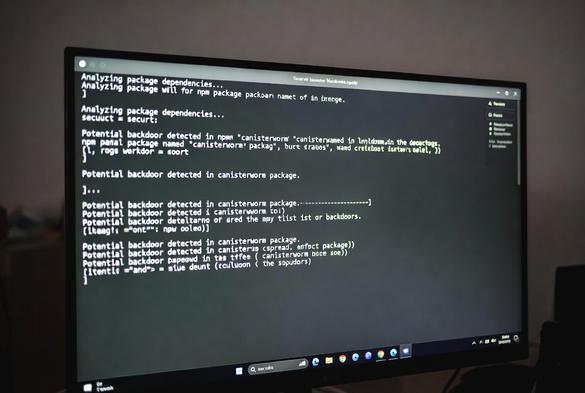

Nowy malware, określany jako CanisterWorm, został zaprojektowany jako tzw. worm, czyli robak zdolny do samodzielnego rozprzestrzeniania się bez udziału użytkownika. Po infekcji systemu przeszukuje on środowisko w poszukiwaniu tokenów dostępu do repozytoriów npm, a następnie automatycznie publikuje zainfekowane wersje pakietów.

W praktyce oznacza to efekt domina. Jeden zainfekowany projekt może błyskawicznie przenieść zagrożenie dalej – na kolejne biblioteki, a następnie na ich użytkowników. Badacze zaobserwowali przypadki, w których malware był w stanie zaatakować dziesiątki pakietów w mniej niż minutę, co pokazuje skalę automatyzacji całego procesu.

Sytuację dodatkowo komplikuje sposób sterowania złośliwym oprogramowaniem. Atakujący wykorzystali mechanizm oparty na Internet Computer Protocol – rozwiązanie przypominające inteligentne kontrakty, które trudno przejąć lub wyłączyć. Dzięki temu infrastruktura kontrolująca malware może dynamicznie zmieniać adresy serwerów i utrudniać jego neutralizację.

Niespodziewany zwrot: destrukcja zamiast kradzieży

Choć wcześniejsze działania TeamPCP były nastawione głównie na zysk – kradzież danych, ransomware czy kopanie kryptowalut – najnowsza kampania wprowadza niepokojący element. Malware zawiera dodatkowy moduł o nazwie „Kamikaze”, który w określonych warunkach nie kradnie danych, lecz całkowicie niszczy system.

Mechanizm jest prosty i brutalny. Jeśli zainfekowana maszyna znajduje się w irańskiej strefie czasowej lub ma konfigurację wskazującą na Iran, malware aktywuje funkcję kasowania danych zamiast dalszej infekcji. W środowiskach opartych na Kubernetes oznacza to usunięcie wszystkich węzłów klastra, a w innych przypadkach – bezpośrednie wyczyszczenie systemu poleceniem usuwającym wszystkie pliki.

Na razie nie ma potwierdzenia, że doszło do realnych zniszczeń na dużą skalę, ale eksperci podkreślają, że potencjał takiego scenariusza jest ogromny. Co równie istotne, motywacja stojąca za tym działaniem pozostaje niejasna. Może to być element ideologiczny, ale równie dobrze próba zwrócenia na siebie uwagi przez grupę hakerską.

Źródło problemu: zaufanie do open source

Kluczowym elementem całej operacji był wcześniejszy atak na firmę Aqua Security, twórcę popularnego narzędzia Trivy do skanowania podatności. Napastnicy przejęli dostęp do kont GitHub i Docker Hub, publikując zainfekowane wersje oprogramowania oraz uzyskując dostęp do wewnętrznych repozytoriów.

Problem polega na tym, że mimo prób zabezpieczenia incydentu, proces rotacji danych dostępowych był niepełny. To pozwoliło atakującym utrzymać kontrolę nad infrastrukturą i kontynuować działania. W efekcie jeden incydent przerodził się w wieloetapową kampanię obejmującą kolejne narzędzia i projekty.

To pokazuje fundamentalną słabość współczesnego ekosystemu open source: ogromne zaufanie do zewnętrznych komponentów i automatycznych procesów CI/CD. To właśnie one stały się idealnym wektorem ataku.

Cichy problem, który może dotyczyć wszystkich

Największym zagrożeniem nie jest nawet sam malware, ale jego sposób działania. CanisterWorm może rozprzestrzeniać się w tle, bez widocznych oznak infekcji, wykorzystując legalne mechanizmy dystrybucji oprogramowania. To oznacza, że wiele organizacji może być już dotkniętych problemem – nawet o tym nie wiedząc.

Eksperci ds. bezpieczeństwa apelują do firm deweloperskich o pilne sprawdzenie swoich systemów, szczególnie pipeline’ów CI/CD i dostępu do repozytoriów. Wskaźniki kompromitacji zostały już opublikowane, ale czas reakcji może mieć kluczowe znaczenie.

Jedno jest pewne: to kolejny sygnał, że wojna w cyberprzestrzeni przenosi się na nowy poziom. Ataki nie są już wymierzone tylko w użytkowników końcowych, ale w sam fundament tworzenia oprogramowania – i to na skalę, która jeszcze niedawno wydawała się trudna do osiągnięcia.

Atak z Nowego Jorku, zablokowany Mac i 9-letnie hasło. Jak ekosystem Apple uratował mój cyfrowy tyłek

#AquaSecurity #Bezpieczeństwo #CanisterWorm #cyberbezpieczeństwo #GitHub #hacking #IT #malware #npm #openSource #ransomware #TeamPCP #Trivy