В історії про крадіжку інформації з браузера в додатки Facebook і Instagram, про яку я писав недавно, мене бентежить той факт, що коду JavaScript на сайтах, які завантажені з публічного інтернету, взагалі дозволено робити будь-які дії в просторі локальної мережі.

І хоча на HTTP-запити все-таки накладаються певні обмеження (наприклад, якщо «по той бік» запиту не буде відповіді з відповідними CORS-заголовками, код JavaScript скоріше за все не зможе прочитати цю відповідь — тільки надіслати сам запит), мені це виглядає дуже наївно з точки зору безпеки. І я не беруся навіть уявляти, що коїться з WebRTC, вебсокетами і іншими подібними «хитромудрими» вебтехнологіями.

Тому мабуть є сенс використовувати NoScript і блокувати з його допомогою доступ до локальної мережі навіть для довірених сайтів, а також блокувати WebRTC і всі інші «наворочені» технології на усіх сайтах, де вони явно непотрібні. (При тому блокування LAN-запитів не працює повноцінно в брузерах сімейства Chrom(ium) — тільки у Firefox). Tor Browser також блокує такі запити.

Якщо подивитися на це ширше, то правильним було б обмежувати браузеру будь-які мережеві дії в локальній мережі ще й на рівні операційної системи. (За винятком тих випадків, коли ви власне працюєте в локальній мережі). Але це вже доволі нетривіальна справа і окремий технічний челендж.

КіберКоала (@[email protected])

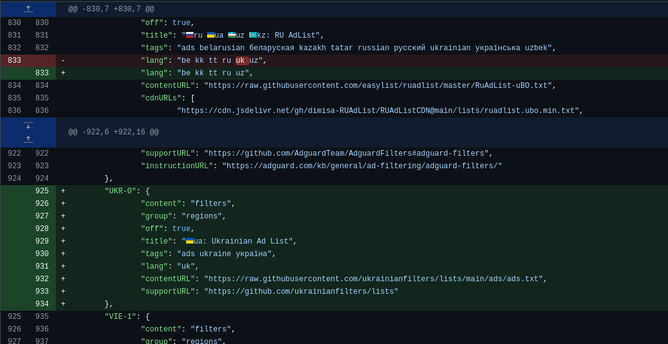

Це не буде довгий допис, хоча напевно міг би / мав би. Але я зайшов сказати, що Meta (Facebook, Instagram) активно «стукала» зі своїх трекінгових пікселів на вебсайтах у додатки користувачів на пристроях Android до 3 червня 2025 року (коли це [«нашуміло»](https://www.theregister.com/2025/06/03/meta_pauses_android_tracking_tech/) і вони це поспіхом «призупинили»). Тобто: додатки Facebook і Instagram на Android запускали спеціальний сервіс, який відкриває внутрішній порт обміну даними на пристрої, і сидить і слухає на ньому. Далі: людина у браузері на тому ж пристрої відкриває якусь сторінку, де є трекінговий код Facebook. Цей код запускається і надсилає на попередньо відкритий додатком порт ідентифікатори користувача з браузера. Далі додаток передає цю інформацію на сервери Meta. Тобто незалежно від того, чи залогінені ви у Facebook/Instagram у браузері, чи ні, Facebook буде знати, що саме ви зайшли на той чи інший сайт. Пофіг на VPN, очищення історії браузера тощо. По суті це тактика, яка дуже нагадує malware / шкідливе ПЗ. Бо вони свідомо і активно обходять технічні обмеження браузера, щоб зібрати про вас дані в прихований спосіб, і передати їх «власнику» malware. Вони використовують той факт, що браузер і додаток запущені на тому самому пристрої, щоб «прив'язати» цю діяльність до вас. Yandex робить дуже подібну річ з 2017 року. (Ну, від них ми й так тримаємося подалі з інших причин, але це все одно корисно знати). Мораль історії — корпорації на кшталт Meta будуть радо поставляти вам усіляку заразу у своїх офіційних додатках і вбудовувати її у мільйони вебсайтів — поки їх на тому не зловлять і їм не «прилетить» від тих, хто контролює доступ до їхніх додатків (в цьому випадку Google). Тому якщо ви цими додатками користуєтеся — подумайте, чи воно вам треба. І блокуйте трекери у браузері / на рівні мережі / де маєте можливість. А якщо ви веброзробник/ця — може пора перестати встанолювати це на сайтах? [Усі технічні деталі тут](https://localmess.github.io/). #Privacy