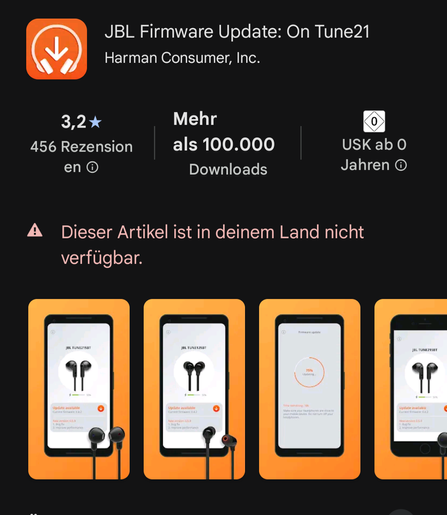

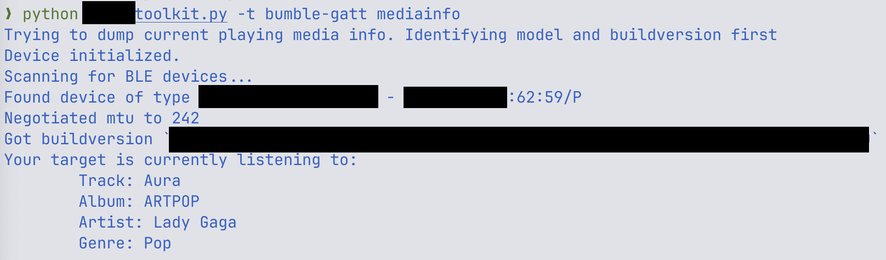

Betroffen sind auch Flagship-Modelle von Sony, JBL, Bose & Co. Achtung, die Lücke besteht aktuell!

(freier Link am Ende des 🧵 für Follower:innen)

https://www.zeit.de/digital/datenschutz/2025-06/sicherheitsluecke-software-bluetooth-kopfhoerer-spionage-daten

#cybersecurity

|

|  21W/32Wh

21W/32Wh