Tiens, jolie trouvaille pour la saison de chasse 👀

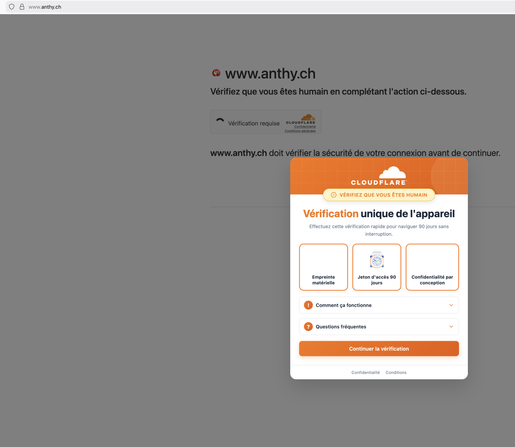

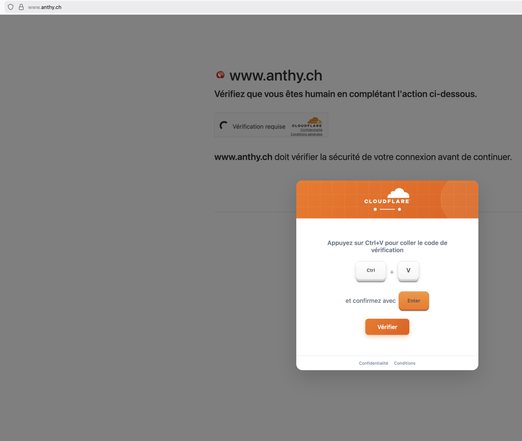

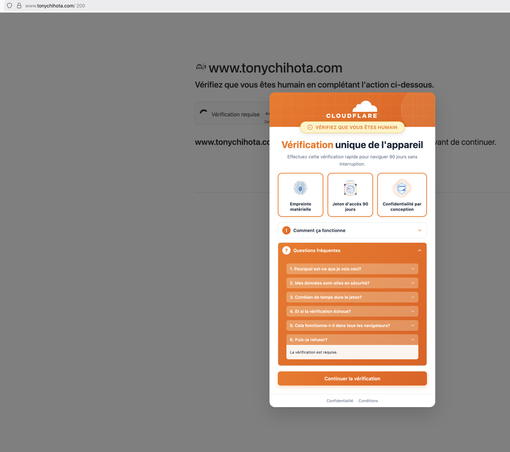

Nouvelle évolution très graphique de #ClickFix, qui s’appuie cette fois sur WebDAV pour délivrer le payload. (!)

Ça change un peu des chaînes directes habituelles en PowerShell / MSHTA / WScript : ici, l’accès initial passe par >net use, montage du partage distant, exécution du batch comme un fichier local, puis démontage.

Cible : Windows uniquement.

Le move est intéressant : moins de dépendance aux interpréteurs/lolbins ultra-monitorés, et un abus de WebDAV qui peut passer plus discrètement si ce n’est pas surveillé.

Source du finding Daniel

👇

https://www.linkedin.com/posts/daniel-b1_clickfix-webdav-atos-ugcPost-7441043660613398528-98ey

Analyse Atos

👇

https://atos.net/en/lp/cybershield/investigating-a-new-click-fix-variant

Pour ceux qui veulent enrichir la détection / le blocage :

la petite liste à zigouiller dans vos firewalls et filtres DNS

👇

https://threatfox.abuse.ch/browse/tag/WebDav/

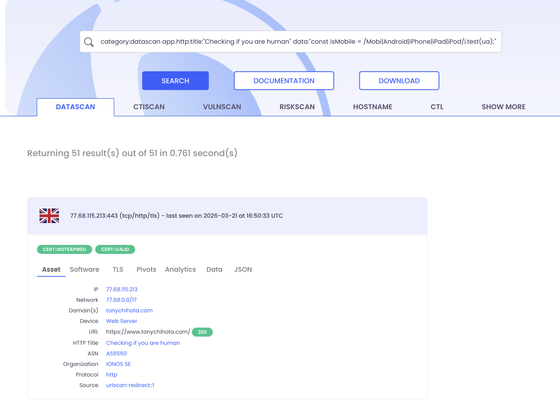

Et en bonus : recette de chasse / pivot en image via Onyphe.

Et en bonus : recette de chasse / pivot en image via #Onyphe.

decio

decio