Enable Defender for Endpoint EDR in block mode for proactive threat disruption & integration with other Defender tools. https://aka.ms/DefenderEndpoint #EndpointSecurity #MicrosoftSecurity

https://winbuzzer.com/2026/05/21/microsoft-alert-emails-abused-to-deliver-scam-links-xcxwbn/

Scammers are abusing Microsoft's trusted account-notification email channel to send spam or phishing links that can look like legitimate Microsoft alerts.

#MicrosoftAccount #Microsoft #Cybersecurity #Cybercrime #PhishingAttacks #MicrosoftSecurity #ExchangeOnline

Detect impossible travel. Configure Identity Protection risk policies. https://aka.ms/IdentityProtection #ZeroTrust #MicrosoftSecurity

KQL: SigninLogs | where RiskLevelDuringSignIn == "high" and LocationDetails !contains "expected"

KQL: SigninLogs | where RiskLevelDuringSignIn == "high" and LocationDetails !contains "expected"

Audit privileged actions. Stream Azure AD audit logs to Sentinel for full visibility. https://aka.ms/AuditLogs #SOC #MicrosoftSecurity

KQL: AuditLogs | where ActivityDisplayName contains "Add member to role" | project InitiatedBy, Result

KQL: AuditLogs | where ActivityDisplayName contains "Add member to role" | project InitiatedBy, Result

AI-powered defense for an AI-accelerated threat landscape https://www.yayafa.com/2799125/ #AgenticAi #AI #ArtificialGeneralIntelligence #ArtificialIntelligence #Copilot #Microsoft #MicrosoftAI #MicrosoftCopilot #MicrosoftDefender #MicrosoftSecurity #エージェント型AI #人工知能 #汎用人工知能

Secure CI/CD pipelines. Scan IaC templates with Defender for Cloud before deployment. https://aka.ms/IaCSecurity #DevSecOps #MicrosoftSecurity

Protect your business data with smarter security strategies! 🔐 Learn how sensitivity labels and data protection policies help safeguard confidential information, ensure compliance, and reduce risks across your organization. Discover practical insights to strengthen your Microsoft security framework and improve governance.

Read the full blog now : https://www.exinent.com/sensitivity-labels-data-protection-policies/

#Exinent #DataProtection #CyberSecurity #MicrosoftSecurity #InformationSecurity #Compliance #CloudSecurity #SensitivityLabels

Read the full blog now : https://www.exinent.com/sensitivity-labels-data-protection-policies/

#Exinent #DataProtection #CyberSecurity #MicrosoftSecurity #InformationSecurity #Compliance #CloudSecurity #SensitivityLabels

Block risky sign-ins. Configure risk-based Conditional Access with Identity Protection. Remember to consider devices & users! https://aka.ms/IdentityProtection #ZeroTrust #MicrosoftSecurity

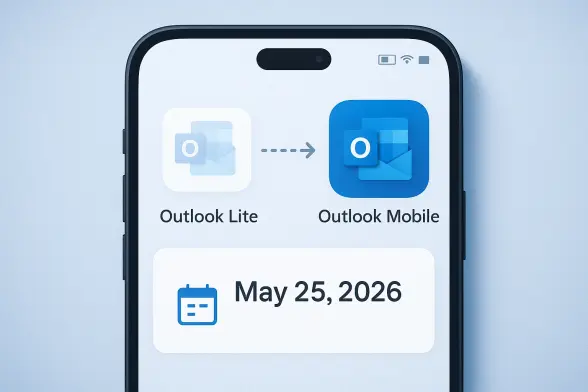

Android users, it's time to switch! The Outlook Lite shutdown is ushering us into the era of Outlook Mobile. Will your device be supported? And what does this mean for your email security? Let's discuss! #OutlookLiteShutdown #MicrosoftSecurity #EmailSecurity

https://www.squaredtech.co/outlook-lite-shutdown-android-users-switch?fsp_sid=7555

https://www.squaredtech.co/outlook-lite-shutdown-android-users-switch?fsp_sid=7555

https://winbuzzer.com/2026/04/10/fbi-disrupts-russian-dns-hijack-network-targeting-microsoft-xcxwbn/

FBI Disrupts Russian DNS Hijack Network Targeting Microsoft 365

#Microsoft #Microsoft365 #Russia #Routers #Cybersecurity #CyberThreats #Malware #Cyberespionage #Hackers #MicrosoftSecurity #ThreatActors #Hacking #SecurityThreats #Authentication #Cyberattacks