A-K-M-E – serata aperta di giochi da tavolo

Piano Terra, viernes, 5 de junio, 21:00 CEST

A-K-M-E – serata aperta di giochi da tavolo

05.06 – dalle ore 21:00

serata aperta di giochi da tavolo

Carte, dadi, tessere, regole discutibili.

Porta un gioco. O gioca a quello che c’è. Il resto succede.

5 giugno a partire dalle 21:00

https://hacker.convoca.la/event/a-k-m-e-serata-aperta-di-giochi-da-tavolo-1

Cybercriminals, Hacktivists Target 2026 World Cup Infrastructure

The 2026 FIFA World Cup is set to draw massive crowds of up to six million fans across 104 matches in 16 host cities, making its complex infrastructure a prime target for cyber threats. With its far-reaching network of stadium operations, municipal services, and independent suppliers, the tournament's technical architecture is a…

#WorldCup #Infrastructure #SupplyChain #EmergingThreats #Hacktivism

From Check Point Research: DACH Hacktivism

#CheckPoint researchers have highlighted a 124% surge in #hacktivism and #ransomware across Germany, Austria, and Switzerland in 2025. Germany accounted for most incidents, while hacktivists drove defacements and #DDoS attacks, and ransomware activity was led by #Akira, #Qilin, and #Safepay.

https://securityaffairs.com/192764/hacktivism/the-la-metro-attack-wasnt-hacktivism-it-was-a-state-operation-with-a-costume-on.html

#securityaffairs #hacking #Iran

A-K-M-E – Slurs come segnali linguistici

Piano Terra, viernes, 29 de mayo, 21:00 CEST

A-K-M-E – Slurs come segnali linguistici

29.05 – dalle ore 21:00

Tra NLP, modelli transformer e dinamiche algoritmiche

Nel contesto dei social network, gli slurs, ovvero gli insulti e i concetti discriminatori operano come feature linguistiche ad alta entropia, capaci di perturbare in modo significativo i modelli NLP basati su architetture transformer.

Analizziamo assieme cercando di comprendere il fenomeno da una prospettiva linguistica computazionale, osservando come i token tossici influenzino embeddings, attention patterns, loss surfaces e sistemi di ranking.

L’obiettivo è mostrare come la tossicità linguistica sia un effetto emergente dell’interazione tra strutture linguistiche, architetture transformer, dataset imperfetti e metriche di ottimizzazione.

– failure modes dei modelli di rilevazione tossicità: bias nei dataset, overfitting su pattern superficiali, misclassificazione in contesti ironici o citazionali

– analisi delle attention heads: heads specializzate nella rilevazione di segnali tossici, saturazione dell’attenzione e perdita di contesto pragmatico

– limitazioni delle context windows: difficoltà nel disambiguare uso descrittivo vs offensivo, soprattutto in sequenze brevi o rumorose

– propagation bias nei sistemi di raccomandazione: amplificazione dei token ad alta reattività, feedback loop tra engagement e ranking, distorsione delle distribuzioni linguistiche

– impatto sulle loss functions: penalizzazioni non uniformi, gradient explosion in presenza di token tossici, difficoltà nella calibratura dei modelli di moderazione

29 maggio a partire dalle 21:00

https://hacker.convoca.la/event/a-k-m-e-slurs-come-segnali-linguistici

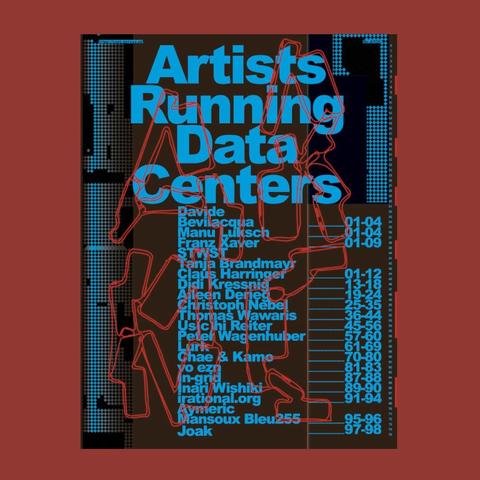

edited by Davide Bevilacqua – Artists Running Data Centers

https://neural.it/2026/05/edited-by-davide-bevilacqua-artists-running-data-centers/

#artandtechnology #arttech #artandtech #newmediaart #newmediaartist #mediaart #mediaarts #mediaartist #informationart #onlineart #netart #netartist #internetart #internetculture #creativecoding #codeart #algorithmicart #creativetechnology #digitalcultures #technoculture #criticalinformationstudies #informationtheory #cyberfeminism #technofeminism #hacktivism #hacktivist #hacking #hackart #digitalactivism #mediaactivism

This friendly/funny hacker understands the humor/humour of taking worldwide control of ROBOTDOGS. 🤖🐶

https://www.youtube.com/watch?v=lA8WuXDXfcI

#pwnd #hacking #pranks #hacktivism #robodogs #espionage #fun #esc #tbt

Robot Dogs Are A Security Nightmare

Go to https://ground.news/benn for a better way to stay informed. Subscribe for 40% off unlimited access to world-wide coverage through my link.💗 Support th...

Re. putting fake #QRCodes over the real ones in restaurants.

Probably some effective #hacktivism would be to copy the menu but just change all the prices.

So each table will be querying their bill and leaving poor reviews.