"Alors qu’il avait pour objet d’empêcher l’installation de « portes dérobées » dans les messageries chiffrées, cet article est en réalité susceptible de remettre en cause le cadre juridique en vigueur des techniques de renseignement."

60% des mots de passe hashés en MD5 cracqués en moins d'une heure. 🕐

MD5 comme fonction de hachage de mots de passe, c'est une idée qui avait déjà du plomb dans l'aile en 2004. La vraie question : combien de bases de données actives reposent encore dessus aujourd'hui ?

Bcrypt, Argon2, scrypt… ils attendent patiemment. 🤝

#infosec #passwords #cryptographie

https://korben.info/hash-md5-crackable-une-heure.html

Rappel :

il

n'y a

pas

de porte dérobée

juste

pour

les gentils.

Ça n'existe pas.

La vie privée c'est pour tout le monde. Sinon ce sera pour personne.

#cicada3301 #formation #pédagogie #cryptographie #tech | Gabriel C.

🎓 "Utilisez Cicada 3301 pour enseigner la cryptographie à vos élèves (méthode testée et approuvée)" En tant que formateur en **cybersécurité**, j’ai utilisé les énigmes de **Cicada 3301** pour **rendre mes cours plus captivants**. Voici comment faire : 🔹 **Pourquoi Cicada 3301 est un bon outil pédagogique ?** - **Approche ludique** : Les élèves **adorent** résoudre des énigmes. - **Multidisciplinaire** : Mélange de **cryptographie**, **stéganographie**, **culture générale** et **logique**. - **Adaptable** : Peut être utilisé pour des **débutants** (chiffre de César) ou des **experts** (OpenPGP, Tor). 🔹 **Exemple de cours : "Décrypter comme Cicada 3301"** 1. **Étape 1 : Chiffre de César** - **Exercice** : Chiffrer/déchiffrer un message avec un décalage de +3. - **Outils** : [Cryptage.org](https://lnkd.in/e6NmM7rm). 2. **Étape 2 : Stéganographie** - **Exercice** : Cacher un message dans une image avec **Steghide**. - **Outils** : `steghide` (Linux), [StegOnline](https://lnkd.in/egywHkzS). 3. **Étape 3 : OpenPGP** - **Exercice** : Signer un message avec une **clé PGP**. - **Outils** : `gpg` (Linux/Mac), [Kleopatra](https://www.gpg4win.org/) (Windows). 4. **Étape 4 : Nombres premiers** - **Exercice** : Générer une URL à partir des dimensions d’une image. - **Outils** : Python, calculatrice. 💡 **Résultats** : - **Taux d’engagement** : **90%** (vs 30% en cours classique). - **Taux de réussite** : **80%** des élèves ont résolu toutes les énigmes. - **Feedback** : *"C’est la meilleure façon d’apprendre la cryptographie !"* 💬 **Et vous, utilisez-vous des énigmes pour enseigner ?** #Cicada3301 #Formation #Pédagogie #Cryptographie #Tech

#cicada3301 #développement #tech #cryptographie #collaboration #cicada3301 #développement #tech #cryptographie #collaboration | Gabriel C.

💡 "Cicada 3301 : 5 leçons pour les développeurs (même si vous ne résolvez pas les énigmes)" Les défis de **Cicada 3301** ne sont pas réservés aux **génies de la cryptographie**. Voici **5 leçons** que tout développeur peut en tirer : 1️⃣ **La puissance de la stéganographie** : - **Exemple** : Cacher un message dans une image (via **OutGuess**). - **Application** : **Protéger des données sensibles** (ex : watermarking, signatures numériques). 2️⃣ **L’importance de la cryptographie** : - **Exemple** : Utilisation de **OpenPGP** pour signer des messages. - **Application** : **Sécuriser vos emails** ou vos commits Git. 3️⃣ **La résolution de problèmes complexes** : - **Exemple** : Combiner **cryptographie**, **stéganographie** et **culture générale** pour avancer. - **Application** : **Déboguer des systèmes complexes** (ex : microservices, bases de données distribuées). 4️⃣ **L’utilisation de Tor et du Dark Web** : - **Exemple** : Certaines étapes se déroulaient sur des **sites .onion**. - **Application** : **Comprendre les enjeux de l’anonymat en ligne**. 5️⃣ **La collaboration et le partage de connaissances** : - **Exemple** : Les candidats utilisaient des **forums** (ex : Reddit, Discord) pour échanger des indices. - **Application** : **Travailler en équipe** sur des projets open source. 💡 **Cas concret** : Un développeur a utilisé les techniques de **Cicada 3301** pour : - **Créer un CTF** (Capture The Flag) pour sa boîte. - **Sécuriser un projet open source** avec des clés PGP. - **Automatiser la détection de messages cachés** dans des images. 💬 **Quelle leçon de Cicada 3301 appliquez-vous déjà dans votre travail ?** #Cicada3301 #Développement #Tech #Cryptographie #Collaboration --- Résumé : 5 leçons Cicada 3301 pour devs : stéganographie, cryptographie, résolution problèmes, Tor, collaboration. Applications : CTF, sécurité, open source. #Cicada3301 #Développement #Tech #Cryptographie #Collaboration

#cicada3301 #cryptographie #sécurité #tech #openpgp | Gabriel C.

🔑 "Cicada 3301 : Les 5 techniques de cryptographie que tout expert devrait maîtriser" Les énigmes de **Cicada 3301** ont utilisé des **méthodes de cryptographie avancées** pour tester les candidats. En voici 5 que vous pouvez **appliquer dans vos projets** : 1️⃣ **Chiffre de César** : - **Exemple** : `lxxt>33m2mqkyv2gsq3q=w]O2ntk` → `TIBERIVS CLVDIVS CAESAR` (décalage +4, car Claude était le 4ème empereur romain). - **Application** : Idéal pour **cacher des messages simples** (ex : dans un CTF). 2️⃣ **Stéganographie** : - **Outils** : **OutGuess**, **Steghide** (pour cacher des messages dans des images). - **Exemple** : La première image de Cicada 3301 contenait un message caché via la **dernière ligne de pixels**. 3️⃣ **OpenPGP** : - **Utilisation** : Pour **signer les messages** et vérifier leur authenticité. - **Application** : **Sécuriser vos emails** ou vos fichiers sensibles. 4️⃣ **Nombres premiers** : - **Exemple** : Multiplier les dimensions d’une image (ex : 500x300) par **3301** pour obtenir une URL (`500*300*3301.com`). - **Application** : **Génération de clés cryptographiques**. 5️⃣ **Livre crypté (*Liber Primus*)** : - **Défi** : Un livre écrit en **runes** et en symboles occulte, dont seule une partie a été décryptée. - **Application** : **Créer vos propres énigmes** pour des jeux ou des défis techniques. 💡 **Pourquoi ces techniques sont-elles utiles ?** - **Renforcer la sécurité** de vos systèmes. - **Créer des défis captivants** (ex : pour des formations en cybersécurité). - **Comprendre les limites** de la cryptographie classique. 💬 **Quelle technique de cryptographie vous fascine le plus ?** #Cicada3301 #Cryptographie #Sécurité #Tech #OpenPGP

#cicada3301 #cryptographie #cybersécurité #stéganographie #défi | Gabriel C.

🔐 "Cicada 3301 : Le défi qui a testé les meilleurs cryptographes du monde (et comment vous pourriez le résoudre)" En **2012**, un message mystérieux est apparu sur **4chan** : *"Nous cherchons des individus très intelligents. Trouvez le message caché dans cette image."* Ce message marquait le début de **Cicada 3301**, l’un des **défis les plus complexes de l’histoire d’Internet**, mêlant : ✅ **Cryptographie** (chiffre de César, RSA, OpenPGP). ✅ **Stéganographie** (messages cachés dans des images, de la musique). ✅ **Culture générale** (références à l’occultisme, la mythologie, les nombres premiers). ✅ **Indices physiques** (affiches avec QR codes dans 14 villes du monde). 🔹 **Pourquoi c’est un défi unique ?** - **Aucun gagnant** n’a jamais révélé l’identité du groupe (société secrète ? agence gouvernementale ?). - **Seuls 30 à 40 personnes** dans le monde ont réussi à résoudre les énigmes jusqu’au bout. - Le dernier puzzle officiel (**2014**) **n’a toujours pas été résolu**. 💡 **Exemple concret** : La première étape consistait à : 1. Ouvrir l’image avec un éditeur de texte → **Message chiffré en base64**. 2. Décrypter avec le **chiffre de César** (décalage +4, en référence à l’empereur **Claude**). 3. Trouver une **URL cachée** menant à une nouvelle énigme. 💬 **Et vous, auriez-vous les compétences pour résoudre Cicada 3301 ?** Likez si vous aimez les défis cryptographiques ! Partagez si vous pensez que ce mystère mérite d’être connu ! #Cicada3301 #Cryptographie #CyberSécurité #Stéganographie #Défi

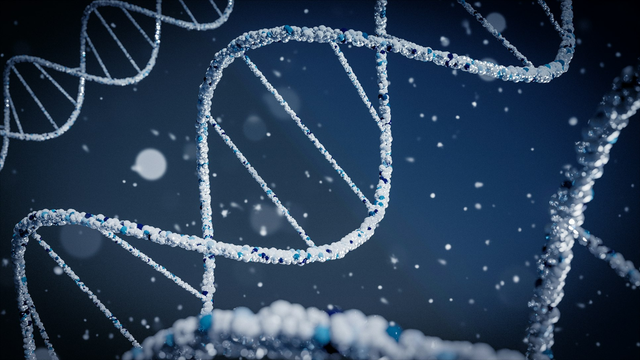

L’ADN peut-il révolutionner la cryptographie ?

Des chercheurs du CNRS et de l’université de Tokyo ont réussi à utiliser l’ADN synthétique pour créer des codes de chiffrement aléatoires et inviolables. Découvrez comment cette technologie, testée en conditions réelles entre le Japon et la France, pourrait changer la donne en matière de cybersécurité.

Un décrypteur pour le ransomware "The Gentlemen" vient d'apparaître — il extrait les clés éphémères X25519 directement depuis les dumps mémoire des processus. 35 fichiers testés, 35 fichiers récupérés. 🎯

La cryptographie bien implémentée est redoutable. Mais les erreurs d'implémentation, elles, restent des portes de sortie précieuses pour les victimes.

#infosec #ransomware #cryptographie

https://infosec.pub/post/45536405

Impossible à pirater : la Fran...

Impossible à pirater : la France et le Japon viennent de créer un chiffrement totalement inviolable grâce à de l'ADN synthétique

Fini les mots de passe vulnérables aux supercalculateurs de demain. La France et le Japon viennent de tester avec succès un système de chiffrement basé sur l'ADN de synthèse, rendant les données tout simplement impossibles à pirater. En cybersécurité, on part souvent du principe qu'...