**Maltrail** — это система обнаружения вредоносного сетевого трафика, основанная на анализе огромного числа «следов» известных угроз и применении эвристик для поиска новых.

#Maltrail #NetworkSecurity #InfoSec

🛡 **Что такое Maltrail?**

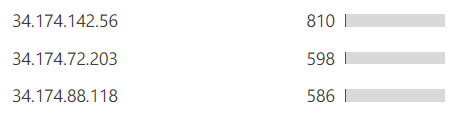

Это инструмент, который работает как охотник за трекерами: анализирует сетевой трафик в поисках #IoC — индикаторов компрометации. Он проверяет домены, URL, IP-адреса и заголовки (например, *User-Agent*) по публичным блэклистам (более 70 источников — #AbuseIPDB, #AlienVault, #Phishtank) и по статической базе данных (тысячи записей о #Malware и #APT-группах). Дополнительно используются эвристические методы для выявления подозрительной активности.

#ThreatDetection #CyberSecurity

🏗 **Как устроена архитектура?**

Система состоит из трёх ключевых компонентов:

· **Sensor** — запускается на узле мониторинга (например, сервер с зеркалированием трафика), анализирует пакеты и ищет совпадения со «следами». Требуются root-права.

#NetworkMonitoring

· **Server** — принимает и хранит события от сенсоров, предоставляет API и веб-интерфейс для отчётов. Может работать на той же машине, что и сенсор.

#SIEM

· **Client** — веб-интерфейс для просмотра отчётов. Реализован по принципу «толстого клиента»: вся обработка данных происходит в браузере, что позволяет отображать огромные объёмы событий.

#WebUI #BigData

🚀 **Быстрый старт (основные шаги)**

Для Ubuntu/Debian выполните:

1. Установка зависимостей

```

sudo apt-get install git python3 python3-pip libpcap-dev

sudo pip3 install pcapy-ng

```

2. Клонирование репозитория

```

git clone --depth 1 https://github.com/stamparm/maltrail.git

cd maltrail

```

3. Запуск сенсора

```

sudo python3 sensor.py

```

4. В новом терминале — запуск сервера

```

python3 server.py

```

После запуска веб-интерфейс будет доступен по адресу

[http://127.0.0.1:8338](http://127.0.0.1:8338) (логин: **admin**, пароль: **changeme!**).

#SelfHosted #OpenSource

✨ **Ключевые возможности**

· **Обнаружение угроз** — выявляет известные угрозы через блэклисты и потенциально новые с помощью эвристик.

#ThreatHunting

· **Гибкость развёртывания** — можно использовать только сенсор для локального логирования или полную систему с сервером и веб-интерфейсом. Доступен #Docker-образ.

· **Пассивный мониторинг** — обычно работает через зеркалирование трафика (SPAN-порт), не вмешиваясь в работу сети.

#PassiveMonitoring

· **Лёгкий веб-интерфейс** — отчёты формируются прямо в браузере, снижая нагрузку на сервер.

#Performance

🔗 Репозиторий: [https://github.com/stamparm/maltrail](https://github.com/stamparm/maltrail)