Nowe złośliwe oprogramowanie „NimDoor” atakuje użytkowników macOS

Zespół SentinelLabs ujawnił kampanię hakerską prowadzoną przez grupę powiązaną z Koreą Północną (DPRK), która wykorzystuje fałszywe zaproszenia Zoom do infekowania komputerów Mac złośliwym oprogramowaniem nazwanym NimDoor.

To jeden z najbardziej zaawansowanych ataków na macOS, skierowany głównie w startupy z sektora Web3 i kryptowalut.

Jak działa atak?

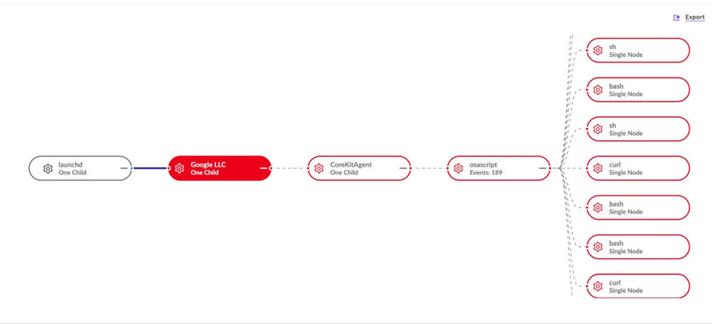

- nawiązuje zaszyfrowane połączenie przez WebSocket Secure (wss) z serwerem kontrolującym,

- utrzymuje dostęp po restarcie systemu, wykorzystując sygnały SIGINT/SIGTERM,

- eksportuje dane z Keychaina, przeglądarek i Telegrama przy użyciu skryptów Bash,

- wykorzystuje AppleScript i język Nim, co jest rzadkością w malware na macOS.

Co czyni NimDoor wyjątkowym? Wykorzystuje język Nim – bardziej złożony i mniej wykrywany niż typowe Go, Python czy Bash. Wprowadza też nową technikę trwałości, działającą nawet po restarcie systemu. Posiada ponadto rozbudowany łańcuch infekcji, od socjotechniki po wieloetapowe backdoory.

Fałszywy plik aktualizacji zawiera ukryty kod, utrudniając analizę i wykrycie.

Jak się zabezpieczyć?

#AppleScriptMalware #atakNaWeb3 #BashExfiltration #fakeZoomSDK #hakerzyZKoreiPółnocnej #kryptowalutyBezpieczeństwo #macOSMalware #macOSSpyware2025 #macOSZabezpieczenia #malwareNim #NimDoor #SentinelLabsRaport #zagrożeniaDlaStartupów #ZoomFałszywaAktualizacja