https://www.squaredtech.co/veon-starlink-direct-to-cell-service?fsp_sid=4469

https://www.squaredtech.co/veon-starlink-direct-to-cell-service?fsp_sid=4469

Veon to List Kyivstar on Nasdaq in Groundbreaking Move for Ukraine’s Telecom Industry » Data Center News | Infrastructure Management | Construction | AI DATA | DataCenterWires.Com

Veon, the parent company of Kyivstar, has announced its intention to float the Ukrainian telecom giant on the Nasdaq stock exchange. This significant move

The parent company of #Ukraine’s largest mobile provider called for an end to the war, pointing to the spiraling human cost of #Russia’s ongoing invasion.

Ukrainians have “put on a big fight” and they deserve “a solution with dignity,” Kaan #Terzioglu, chief executive officer of #Veon Ltd, told Bloomberg News on Thursday.

#Veon Ltd., the wireless operator that owns #Ukraine’s largest mobile company #Kyivstar, said it’s planning to move its headquarters from #Amsterdam to #Dubai.

The move follows an announcement in August that it plans to delist from #Euronext Amsterdam, citing low liquidity for the stock in #Europe and regulatory costs.

Євген Комаров, CEO Київстар, знову поділився подробицями щодо атаки, яка сталася 12 грудня 2023 року.

За його словами, зловмисниками було знищено 70% інфраструктури компанії. Внаслідок чого, лягли 5 ТИСЯЧ СЕРВЕРІВ.

Висновок, який вони зробили:

"Сегментація спрацювала добре й це один з висновків, який ми зробили. Головний висновок – робіть все, виходячи з припущення, що вас можуть "пробити" щодня. Це дуже змінює філософію архітектури всієї мережі, змінює підходи до організації поєднання географічної та віртуальної інфраструктури. Наприклад, у нас є доволі суттєве географічне розділення фізичної мережі, але у нас не було такого ж географічного розділення на рівні віртуальної мережі.."

Все правильно. Критично-вразливу ІТ-інфрастуктуру завжди треба СЕГМЕНТУВАТИ. Це означає, що не варто змішувати "в одну миску - і мухи, і котлети"... Якщо одна мережа містить у собі ВСЕ, то рано чи пізно при зламі ЛЯЖЕ ВСЕ. Спокон-віків сегментація, розподіл, ізоляція - є визначними в кібербезпеці! Мене ще старий адмін колись вчив: "Не роби на одному IP все - і веб-сервер, і файловий, і поштовий сервер. Розділяй. Розгортай їх в різних незалежних мережах. Проєктуй розподілені системи і буде тобі щастя...". Невже їх CISO про це не знав?.. Отримуючи таку зарплату... А можливо просто хтів "зекономити"?..)

І ще один висновок, який він мав зробити: РОЗМЕЖУВАННЯ ДОСТУПУ. Щоб співробітники не гуляли по серверах як по бульвару! І не мали доступу до КОНФІДЕНЦІЙНО ВАЖЛИВОЇ інформації. Звідси усі ці Data Leaks/Breaches, коли бази даних користувачів Київстару незаконно вивантажувалися, а далі продавалися на чорному рику і їх за крипту можна було купити в Даркнеті на BreachedForums (недавно ЦРУ їх вкотре прикрили, і правильно!)...

До речі, на рососії подібне стається регулярно - там ловлять зрадників всередині кожної телеком-компанії. Москалі - продажні! Я думаю, звідти воно і перекочувало в Київстар... Останній раз зловили співробітників МТС, які перепродували дані на перевипуск SIM-карток.. У нас думаєте інакше? До 2015 року український Vodafone належав МТС.

Отже, співробітник - це рядовий, який має мати строго відділений простір і доступ лише до тих об'єктів та систем, які йому виключно потрібні для професійної роботи. Не більше і не менше. Я ОСОБИСТО зустрічав, коли рядові співробітники дозволяли собі таке, що на голову не натягнеш! Далеко не треба ходити - згадаємо горе-працівницю "Дії".

В Київстар ситуація була не кращою. Там процвітав хаос та бардак - за словами Вітюка, російські гереушні хакери З БЕРЕЗНЯ МІСЯЦЯ (!) бродили по мережі Київстар... Звідси оті всі "паралельні переадресації" (одну з них пережив я!!). Згадаємо як ворожі дрони літали собі як ні в чому не бувало і передавали розвід-дані на SIMках Київстару... А ще скільки всього там було, про що ми НІКОЛИ не довідаємося...!

І ще один висновок: НЕ ЗАБУВАЙТЕ ПРО ПОЛІТИКИ І ПРАВИЛА БЕЗПЕКИ. Часто всередині ІТ-компаній НЕМАЄ ЖОДНИХ ПРАВИЛ. Вони потрібні для того, аби будь-які несанкціоновані, аномальні, підозрілі і заборонені дії триггерились в системі та потрапляли на дашборд SIEM-аналітику. Ніяких паролів через Телеграм... Ніяких підозрілих сайтів і додатків, ніяких російських 1С, ніяких Битрикс24 та інший шлак. Викиньте, викресліть це із голови. Всі ці російські системи давно СКОМПРОМЕТОВАНІ.

І четвертий лайфхак Комарову від мене: ЛОГУЙ, ЖУРНАЛІЗУЙ УСЕ ЩО БАЧИШ. Усі дії, виконані в мережі, внутрішні і зовнішні запити, звіти про помилки - мають необмежений час ЗБЕРІГАТИСЯ на хмарних накопичувачах, не в одній СУЦІЛЬНІЙ мережі, а на різних серверах, в різних мережах.

З усього, що сказав Комаров тішить одне: "Ця кібератака суттєво вплинула на наш світогляд. І не лише наш, але й інших операторів".

Будемо сподіватись, що дійсно так...

Давно пора міняти старий зашкарублий совковий СВІТОГЛЯД.

Тому що, там, де нормальний, чистий, правдивий світогляд, там і люди нормальні - світлі, надійні, професійні, віддані своїй справі. Це вже ПЕРЕВІРЕНО.

#kyivstar #technews #uanews #київстар #cyberattacks #cybercrime #threatintel #veon

Український Forbes опублікував матеріал, де у хронологічному порядку спробували проаналізувати усі події кібератаки на Київстар.

"О шостій ранку 12 грудня Олександр Комаров, 51, уже був на ногах. Президент найбільшого оператора в Україні «Київстар» за годину мав бути на тренуванні. Змінити плани довелося через звіт у чаті, де кожні чотири години публікується поточний статус мережі оператора. «Йшлося про нетипову поведінку мережі, хоча в мене все ще працювало», – розповідає Комаров. Замість спортивного одягу він надягнув костюм та менш ніж за годину був у головному офісі компанії в Києві. "

Прямо сценарій для гостросюжетного голівудського блокбастера ..)

А насправді, у цьому сценарії багато питань залишаються відкритими... Наприклад, немає жодного слова про те, а що ж конкретно привело до зламу?? Що передувало йому? Хто відповідальний? Був "кріт" в інфраструктурі Київстар чи не був?? Була атака ГРУ SandWorm (Unit 74455) чи не була?? Причетний до цього Фрідман чи ні?? Якщо не причетний (Іван Ступак: "Фрідман - це лише про гроші"), то чому Ілля Вітюк згадує про Beeline і Вимпелком...

А може ніяких крота і кібератаки й в помині не існувало?

Бо по словам Комарова зловмисниками були частково (на 40%) знищені реєстри HLR/HSS. А це для зв'язківців страшна трагедія. Щоби підняти їх заново і переналаштувати треба до хріна часу. А тут всього лиш пару тижнів і гоп - все стало на свої місця, знову запрацювало, і ще краще, ніж будь-коли! Таке може бути лише у голівудському фільмі. Враження, що просто переносили інфраструктуру до нового власника...

Не спроста стільки силовиків стояло о 09:00 під парадними дверима офісу у Києві. І це була далеко не Incident Response чи DFIR-команда.. Це були офіцери спецназу, що й породило усі ці чутки про "віджим" чи то пак націоналізацію...) Насмішило: "Спільним рішенням вони вимкнули весь зв’язок, аби закрити IT-простір та шукати хакерів.". Хіба для цього потрібно стільки озброєних людей?)

Читаю: "Коли готується атака, хакери самі часто не розуміють, як саме вона пройде і якими будуть наслідки, розповідає фахівець із кібербезпеки, що погодився говорити на правах анонімності, оскільки співпрацює з держорганами."

Ну сміх та й годі. Хакери такого рівня продумують все до найменших деталей - абсолютно все! Вони продумують хід атаки за кілька місяців наперед. Розписується усе похвилинно: що, де, коли. Якщо за атакою справді стояли SandWorm - то це ВІЙСЬКОВИЙ ТОП-РІВЕНЬ. Готується сценарій атаки, підбирається інструментарій, список учасників, складається мережева карта, хто за що відповідає, і т.д, і .т.п... А він каже, що "хакери самі не розуміють".. Ну, їй богу, дивно таке чути!

Також Forbes пише, що в команді Київстар на той момент працював цілий SOC-відділ на 37 осіб (!). І додають, що хакери тривалий час мали доступ до системи та вивчали її місяцями, а перша спроба атакувати була здійснено ще в березні 2023-го... Отже, що робив увесь цей час SOC-відділ?) Чим займався CISO? Курив бамбук?)) Куди вони всі дивилися?? Нахіба їх там стільки було??? Якщо хакери бродили по їх інфраструктурі як по бульвару...

Словом, прочитайте самі і зробіть висновки самі. Не хочу нікому нічого нав'язувати. Це лише моя суб'єктивна думка. Можливо я помиляюся у своїх оціночних судженнях. Одне можу сказати, як аналітик - у цьому сценарії, якщо уважно вчитуватися у кожен факт, дуже багато нестиковок, некомпетентності і непрофесійності. Те, що подає Forbes - це навіть не пахне розслідуванням... Це просто нарис, замальовка.. Або чергова спроба зібрати докупи й так загальновідомі факти та побудувати на їх основі піар, мовляв: "Дивіться які ми круті! Яку ми атаку відбили! Як ми геніально спрацювали і так швиденько відновилися!"..

Немає ні логів, ні скріншотів, ні жодних інших пруфів, аби глянути оком як фахівець... Одні легенди... Єдине конкретне, що я почув - це те, що хакери нібито використовували інструмент Mimikatz.... Все.

Так що, відчуття, що це були "маски шоу" - досі не покидає.

https://forbes.ua/company/telekom-chornobil-15032024-19815

#kyivstar #veon #hack #cybercrime #threatintel #intelligence #cybersecurity #ukraine #threatintelligence #threathunting #itsecurity #intelligence

Телеком-Чорнобиль. Forbes склав детальну реконструкцію хакерської атаки на «Київстар» у грудні 2023-го. Чи здатна компанія відновити зруйноване — Forbes.ua

Що відбувалося за лаштунками хакерської атаки на «Київстар» у грудні 2023 року. Forbes поговорив із топменеджерами оператора, СБУ, ГУР та конкурентами «Київстару» lifecell та Vodafone. Як це вплине на телеком-ринок України?

FORBES: З «Київстару» пішов гендиректор з кібербезпеки Юрій Прокопенко. Чи пов’язано це з хакерською атакою? Forbes дізнався деталі звільнення топменеджера

"Ні, ні, це іпсо! Ніхто нікуди не звільняється", - кричали вони (пруф: https://dev.ua/ru/news/dyrektora-z-kiberbezpeky-kyivstar-ne-zvilnialy-z-kompanii-1705317253). Інформація про те, що CISO Київстар - Юрій Прокопенко (https://www.linkedin.com/in/yuriy-prokopenko-112255b3/) у пошуках нової роботи з'явилася ще місяць тому, коли він виставив на своїй сторінці в LinkedIn позначку "#open to work...".

Цікаво, як він так просидів стільки часу на своїй посаді (аж 7 років та 10 місяців), спостерігаючи за всім тим бардаком що творився в Київстарі і в кінці-кінців допустивши таку атаку?? Для такого фахівця як він (в кібербезі з 95-го року..) це просто нищівний ляпас і кінець кар'єри.

«Цей костюм мені став затісним, – каже Ю. Прокопенко. – Але я вдячний компанії, тут я значно виріс».

Ріс і вчився на помилках (на такій посаді)? Непогане "стажування"!

От тільки страждали від цього прості абоненти...

Forbes пише: "Розмір компенсації сторони не розголошують, Прокопенко визнає, що задоволений нею. «З матеріальної точки зору можна було вчинити краще», – додає він. CISO в Україні заробляють від 212 500 до 643 800 грн на рік, свідчить дослідження World Salaries. "

Дуже легко ось так просто взяти і звільнитись. Ще й хапнувши чималу компенсацію! А хто відповість перед законом, перед народом за цей злам? Де ті звіти і "розслідування", про які нам втирали і обіцяли повідомити? Все як завжди - тишком-нишком замели, кинули народу кістку у вигляді 2 нещасних пакетів інтернету і досить. Народ з'їсть, норм. А про справжні наслідки "вщент знищеної інфраструктури" ніхто так і не дізнається...

"Йти з професії він не планує – розглядає аналогічні посади в інших великих компаніях та хоче зайнятися вивченням впливу штучного інтелекту на кібербезпеку, квантових обчислень та використання цих технологій у безпілотних системах.", - повідомляє FORBES.

Про всяк випадок ось його резюме, може хтось схоче взяти цього CISO до себе:

#kyivstar #hr #cybersecurity #ciso #ukraine #infosecurity #veon #uazmi #новини #Україна

З «Київстару» пішов гендиректор з кібербезпеки Юрій Прокопенко. Чи пов’язано це з хакерською атакою? Forbes дізнався деталі звільнення топменеджера — Forbes.ua

Директор з кібербезпеки «Київстару» Юрій Прокопенко звільнився. Чому це сталося через два місяці після масштабної кібератаки на найбільшого оператора?

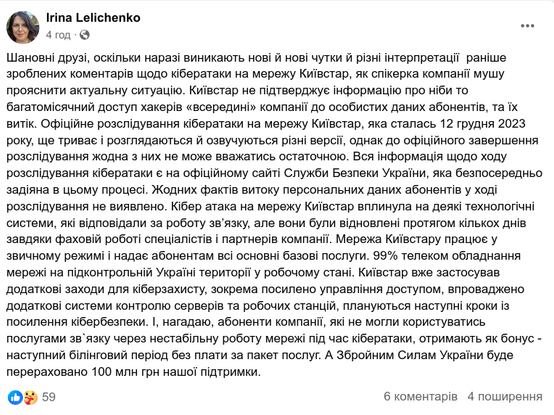

Київстар вже спростовує надану керівником ДКІБ СБУ інформацію в інтерв'ю REUTERS 🤡

Як заявила спікерка компанії, Ірина Леліченко, на своїй сторінці у Facebook: "Київстар не підтверджує інформацію про ніби то багатомісячний доступ хакерів «всередині» компанії до особистих даних абонентів, та їх витік."

І тут же додає: "...Вся інформація щодо ходу розслідування кібератаки є на офіційному сайті Служби Безпеки України, яка безпосередньо задіяна в цьому процесі."

А знаєте чому так? Тому що визнання всього, що наговорив Вітюк (https://www.reuters.com/world/europe/russian-hackers-were-inside-ukraine-telecoms-giant-months-cyber-spy-chief-2024-01-04/), тягне за собою кримінальну відповідальність. Якщо хакери дійсно лазили по їх серверам як по бульвару (а я впевнений, що так і було), мали доступ до баз даних абонентів, до SMS, до дзвінків, до систем HLR/HSS, то мільйони користувачів можуть хоч завтра відсудити в них солідний куш! А це мільярдні збитки! І тут просто компенсацією тарифу за 200-300 грн не обійдешся!

Спікерка також відмітила:

"Київстар вже застосував додаткові заходи для кіберзахисту, зокрема посилено управління доступом, впроваджено додаткові системи контролю серверів та робочих станцій, плануються наступні кроки із посилення кібербезпеки."

Тобто, до цієї атаки в Київстар не було посиленого управління доступом? Не було впроваджено системи контролю серверів та робочих станцій? Не повірю. Це все серйозні речі і будь-яка компанія рівня Київстар застосовує їх по замовчуванню.

Нагадаю, раніше гендиректор Київстар Олександр Комаров заявляв наступне:

"Потрібно визнати, що ця атака пробила наш захист. Це сталося, оскільки було скомпрометовано обліковий пул, скомпрометовано обліковий запис когось зі співробітників і ворог зміг потрапити в середину інфраструктури компанії".

Все це нагадує якийсь величезний сюрреалістичний шухер, який Київстар намагається усіма силами приховати/завуалювати.

Ну, не могла така компанія як Київстар бути настільки слабо захищеною в плані кібербезпеки... А от зрадник у вигляді Фрідмана та його фсбшних посіпак, яких ніхто не контролював і не підозрював, і які відкрили двері троянському ГРУшному коню під назвою "SandWorm", цілком могли бути.

І саме до цієї версії я найбільше схиляюся зараз.

#kyivstar #ukraine #uazmi #київстар #nationalsecurity #mobilesecurity #cybersecurity #infosec #cybersec #infosecurity #cybercrime #intelligence #threatintel #veon

Поки такі як він при владі, які перекладають усю відповідальність з плечей Київстар (та й з плечей держави теж) на плечі споживачів (і то слуга народу?), ніколи в Україні з кібербезпекою нічого не зміниться, і не тільки з кібербезпекою. Вони своє давно пересиділи, це совковоподібні динозаври, яких треба гнати залізною мітлою подалі від "цифрової кормушки". Нагадаю, саме цей "цифровичок" разом з ідіотессою безкутою розробляв скандальний закон №7351, який надавав право самостійно убивати військовослужбовців командуванням ЗСУ за невиконання наказів без будь-яких доведених обставин.... https://lnkd.in/dBFJm5tt

#kranalytics #krintel #kranalytics #kyivstar #ukraine #veon #cybersecurity #security #infosec #nationalsecurity #threatintel #intelligence #cybercrime #mobilesecurity #mobileoperators

Тим часом, як увесь світ позбавляється цього китайського брухту, у вигляді різних Oppo, Tecno, ZTE, Huawei та іншої третьосортної продукції, Kyivstar роками це все скуповував й робив нашу критичну інфраструктуру вразливою. Усі базові станції і основні центри обробки - китайські. Національна безпека? Ні, не чули.

"Сергій Биховець у своєму Linkedin вказує, що з 2008 є технічним директором проєкту заміни GPRS-мережі «Київстар», який містив у собі планування, організацію та контроль процесу заміни GPRS-мережі «Київстар» з обладнання Ericsson на Huawei, де було замінено >120 BSC (Base Station Controller) та 130 APN (Access Point Name). Також із 2004 Сергій працює у Huawei, з 2009 — на посаді Project Technical Director. Згідно із сервісом 52wmb, базові станції почали закуповувати у Huawei з 2016.

На запитання про те, чи його не турбує можливе шпигунство спецслужб КНР через Huawei, СЕО «Київстар» відповів: «це потрібно запитувати у відповідних органів. Жодних доказів у нас, як в оператора, того, що може бути якийсь витік або є якийсь бекдор у цьому обладнанні, немає».

#kyivstar #veon #kranalytics #nationalsecurity #infosec #cybersecurity #zte #huawei #itinfrastructure

https://ain.ua/2023/12/14/kyivstar-zakupovuye-merezhevu-produkcziyu-kytajskyh-kompanij/