Про #

GRUB можно позабыть уже несколько лет как — явно находится под чьим-то влиянием и до сих пор отказывается реализовать поддержку #

LUKS 2-й версии, в части использования #

Argon2 / #

Argon2id.

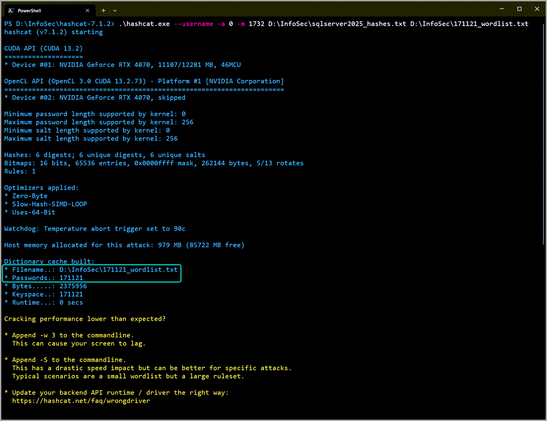

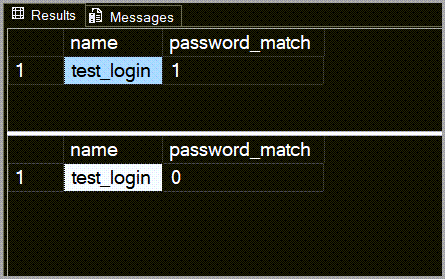

Важно это потому, что в мире полно ферм для майнинга криптовалют, так или иначе арестованных органами общественного правопорядка. Это изначально специализированные #

ASIC для перебора значений hash-функций. В результате, стало возможным взламывать грубой силой почти все варианты дискового шифрования, если для хранения пароля используются обычные #

PBKDF2 / #

PBKDF, не адаптированные под противодействие крипто-майнинговым фермам. Примером, нормальной современной #

PBKDF является тот же #

Argon2 и его вариации.

Альтернатива в том, что позволяет тот же #

systemd-boot. Например, для полнодискового шифрование через LUKS берётся SSD/NVMe разбитый через #

GPT с выделением раздела EFI System Partition, на котором размещаются образы #

initrd / #

initramfs и бинарники загрузчика systemd-boot являющиеся EFI-приложением.

Всё содержимое EFI System Partition может проверяться Secure Boot'ом — быть заверены своим собственным сертификатом в дереве. Не только бинарники, но и текстовые *.conf файлы в /boot/loader/entries/ описывающие каждый вариант загрузки. Поскольку они содержат такие вещи как:

title ... — как зовётся в меню загрузочном

linux /vmlinuz-6.6-x86_64 — какое ядро ОС использовать

initrd /intel-ucode.img — какой микрокод процессора грузить

initrd /initramfs-6.6-x86_64.img — сам загрузочный образ

...

options quiet — могут быть и в одну строчку все сразу

options splash

options rd.udev.log_level=3

options systemd.show_status=auto

options sysrq_always_enabled=1

options intel_iommu=on

options iommu=pt

...Т.е. файлы *.conf могут содержать всякие опции/параметры ядра, отвечающие за безопасность работы системы. Например, раздачей

таких рекомендаций недавно развлекался #

ФСТЭК (вот оригинал официальной

публикации).

Про различия в вариантах #

Argon2, почему собственно RFC 9106 рекомендует использовать #

Argon2id - #Argon2d maximizes resistance to GPU cracking attacks. It accesses the memory array in a password dependent order, which reduces the possibility of time–memory trade-off (TMTO) attacks, but introduces possible side-channel attacks.

- #Argon2i is optimized to resist side-channel attacks. It accesses the memory array in a password independent order.

- #Argon2id is a hybrid version. It follows the #Argon2i approach for the first half pass over memory and the #Argon2d approach for subsequent passes.

#

linux #

crypto #

lang_ru