RE: https://bsky.app/profile/did:plc:yuqo6bp6ojl7edp4uw2vhnjc/post/3mk6ifsbrtr2y

Метод Компонентов – Роскошный максимум инженерии

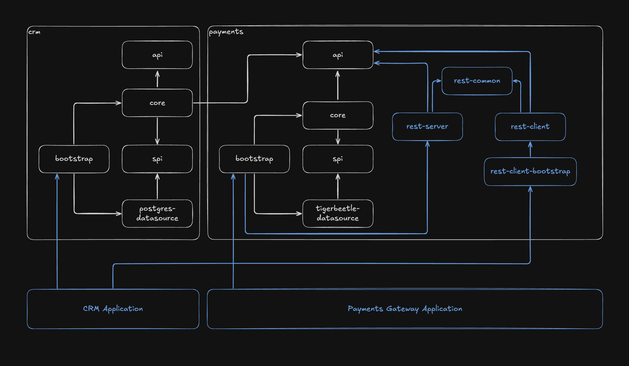

Эта статья про то, как делать гибкую и расширяемую архитектуру с помощью простейших инструментов. Метод компонентов даёт интероперабельность, платформы, области ответственности, управление жизненным циклом, свободу в выборе технологий, бесконечный источник дофамина и избавляет от боли в суставах. Короче, компонентный подход реально CRAZY. А самое главное то, что он очень простой.

https://habr.com/ru/articles/1014448/

#ddd #maven #gradle #msbuild #system_design #architecture #Component_Method

Now shipping: Microsoft Build 2026 - June 2–3, 2026 / San Francisco and online

#msbuild #devconference #microsoft #ai #cloud #dotnet #windowsdev #azure

https://www.elevenforum.com/t/watch-microsoft-build-june-2-3-2026.45017/

<SatelliteResourceLanguages>fr;de;he;uk</SatelliteResourceLanguages>

BTW, I don't know how to skip bundling them at all, maybe an empty tag will suffice. #DotNet #CSharp #MSBuild #Programming

Kaspirin: история о том, как ограничения помогли ускорить разработку

Бывало, открываешь код-ревью — и чувствуешь себя археологом. Каждый кусок кода — как артефакт из разных времен: тут блестит бронзовая монетка, там торчит бивень мамонта, а чуть дальше — отпечатки времен .NET 4, пережившие три рефакторинга. Все это чудом взаимодействует, но порой страшно тронуть — вдруг вся конструкция рассыплется. Эта история знакома многим командам. Мы привыкли думать, что хороший фреймворк — это гибкий фреймворк. Что чем больше у него возможностей, тем лучше. И действительно: гибкость помогает выйти на рынок, быстрее выпустить первую версию, подстроиться под новые требования. Но в какой-то момент эта гибкость начинает мешать. Мы в команде разработки пользовательского интерфейса поняли это, когда наш общий код перестал быть общим: его было слишком много, он жил своей жизнью, и никто уже не знал, что в нем есть и как оно работает. С этого начался Kaspirin — наш внутренний фреймворк, который мы создали не для расширения возможностей, а чтобы навести порядок и убрать лишнюю вариативность. Название придумалось само собой: смесь Kaspersky и aspirin — лекарство от головной боли, вызванной избыточной гибкостью.

https://habr.com/ru/articles/968752/

#Kaspirin #kaspersky #фреймворк #figma #wpf #интерфейс_пользователя #ui #msbuild