#GlassWorm #malware attacks return via 73 #OpenVSX "sleeper" extensions

GlassWorm muta ancora: 73 estensioni “sleeper” su Open VSX pronte a svegliarsi come malware

La campagna GlassWorm torna con 73 nuove estensioni dormanti sul marketplace Open VSX. Socket ha rilevato nuove attivazioni malware da estensioni che erano parse innocue per settimane: un escalation preoccupante per l'intera pipeline di sviluppo software.📢 73 extensions Open VSX dormantes liées à GlassWorm activent une nouvelle campagne malveillante

📝 ## 🗓️ Contexte

Publié le 26 avril 2026 sur CyberAccord, cet ar...

📖 cyberveille : https://cyberveille.ch/posts/2026-04-26-73-extensions-open-vsx-dormantes-liees-a-glassworm-activent-une-nouvelle-campagne-malveillante/

🌐 source : https://www.cyberaccord.com/73-open-vsx-sleeper-extensions-linked-to-glassworm-activate-new-malware-campaign/

#GlassWorm #GlassWorm_loader #Cyberveille

73 extensions Open VSX dormantes liées à GlassWorm activent une nouvelle campagne malveillante

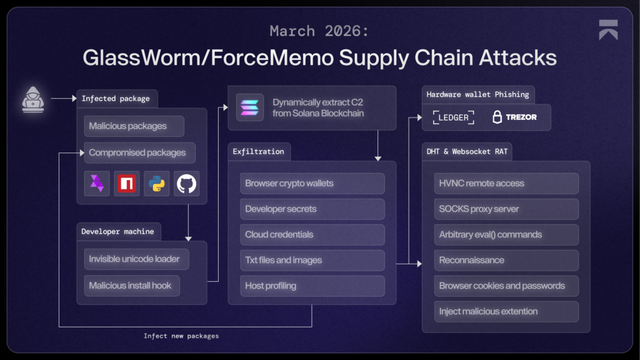

🗓️ Contexte Publié le 26 avril 2026 sur CyberAccord, cet article rapporte l’escalade de l’opération GlassWorm, une campagne de supply chain ciblant le marketplace Open VSX (alternative open source au VS Code Marketplace). Cette vague fait suite à une première découverte en mars 2026 de 72 extensions malveillantes liées à la même opération. 🎯 Stratégie des extensions dormantes (Sleeper Extensions) Les attaquants publient des extensions initialement inoffensives pour gagner en crédibilité et accumuler des téléchargements avant de les weaponiser via une mise à jour malveillante. Les techniques employées incluent :

📢 GlassWorm : un dropper Zig infecte tous les IDE compatibles VS Code via une fausse extension WakaTime

📝 ## 🔍 Contexte

Publié le 8 avril 2026 par Aikido Security, cet article présente...

📖 cyberveille : https://cyberveille.ch/posts/2026-09-04-glassworm-un-dropper-zig-infecte-tous-les-ide-compatibles-vs-code-via-une-fausse-extension-wakatime/

🌐 source : https://www.aikido.dev/blog/glassworm-zig-dropper-infects-every-ide-on-your-machine

#GlassWorm #GlassWorm_RAT #Cyberveille

https://securityaffairs.com/190638/malware/glassworm-evolves-with-zig-dropper-to-infect-multiple-developer-tools.html

#securityaffairs #hacking #malware

https://securityaffairs.com/190638/malware/glassworm-evolves-with-zig-dropper-to-infect-multiple-developer-tools.html

#securityaffairs #hacking #malware

#GlassWorm

https://www.aikido.dev/blog/glassworm-zig-dropper-infects-every-ide-on-your-machine

GlassWorm: il worm che infetta tutti gli IDE tramite un’estensione OpenVSX contraffatta

Un dropper compilato in Zig si propaga da un'estensione fake WakaTime su OpenVSX verso tutti gli IDE VS Code-compatibili presenti sulla macchina, deployando un RAT con C2 su blockchain Solana e un'estensione Chrome per il furto di sessioni. Analisi tecnica completa della campagna GlassWorm.El malware GlassWorm ataca a los Mac con monederos de criptomonedas

#ciberseguridad #AppleSecurity #GlassWorm

https://mecambioamac.com/el-malware-glassworm-ataca-a-los-mac-con-monederos-de-criptomonedas/

ForceMemo: malware ukrywany w repozytoriach przez force-push

Badacze bezpieczeństwa z StepSecurity odkryli nową kampanię malware, w której atakujący przejmuje masowo konta programistów na GitHub i wstrzykuje złośliwe oprogramowanie do setek repozytoriów. Pierwszą aktywność odnotowano 8 marca 2026 roku, ale według ustaleń badaczy kampania wciąż trwa i przejmowane są kolejne repozytoria. Kampania – nazwana przez badaczy ForceMemo –...