This Week in Security: Ubiquiti Fixes, and FreeBSD Joins the Club you Don’t Want to Join

#HackadayColumns #SecurityHacks #Botnet #C #Fbi #Frost #Github #GlassWorm #Kali365 #Microsoft #Phishing #Security #Spyware #ThisWeekinSecurity #Ubiquiti #Unifi

#Glassworm #botnet disrupted after resilient C2 infrastructure takedown

Glassworm botnet disrupted after resilient C2 infrastructure takedown

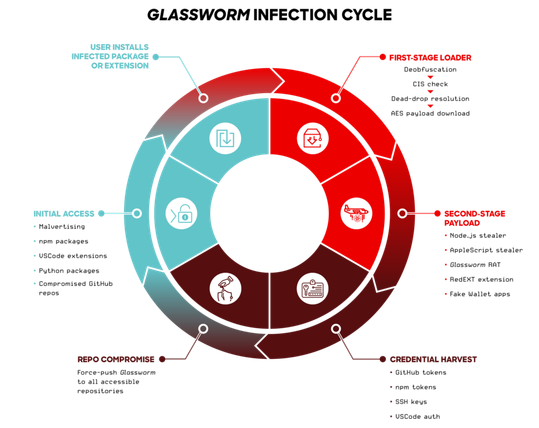

The Glassworm botnet targeting developers in software supply-chain attacks has been disrupted after researchers took down its resilient command-and-control infrastructure relying on Solana blockchain transactions and the BitTorrent DHT network.

Glassworm smantellato: CrowdStrike abbatte la botnet che prendeva di mira gli sviluppatori attraverso npm, PyPI e GitHub

Il 26 maggio 2026, CrowdStrike, Google e Shadowserver Foundation hanno eseguito un takedown coordinato di Glassworm, botnet attivo da oltre un anno che infettava sviluppatori attraverso estensioni VSCode trojanizzate, pacchetti npm/Python malevoli e repository GitHub avvelenati. Il C2 sfruttava blockchain Solana, BitTorrent DHT e Google Calendar come canali di resilienza.📢 Démantèlement du botnet Glassworm ciblant les développeurs open source via la supply chain

📝 ## 🗓️ Contexte

Source : TechCrunch,...

📖 cyberveille : https://cyberveille.ch/posts/2026-05-28-demantelement-du-botnet-glassworm-ciblant-les-developpeurs-open-source-via-la-supply-chain/

🌐 source : https://techcrunch.com/2026/05/27/crowdstrike-and-google-take-down-botnet-used-by-hackers-to-target-software-developers-in-supply-chain-attacks/

#Glassworm #Glassworm_botnet #Cyberveille

Démantèlement du botnet Glassworm ciblant les développeurs open source via la supply chain

🗓️ Contexte Source : TechCrunch, publié le 27 mai 2026. CrowdStrike, en collaboration avec Google et l’organisation à but non lucratif Shadowserver, a annoncé le démantèlement d’un botnet baptisé Glassworm, utilisé par des cybercriminels pour distribuer des malwares et voler des identifiants auprès de développeurs de logiciels open source. 🎯 Acteurs et cibles Le groupe derrière Glassworm opère depuis deux ans et cible spécifiquement les développeurs open source ainsi que la chaîne d’approvisionnement logicielle. L’objectif est de compromettre des postes de travail de développeurs pour propager des logiciels malveillants vers des milliers d’organisations en aval.

📢 Démantèlement du botnet Glassworm ciblant les développeurs via la supply chain open-source

📝 ## 🎯 Contexte

Le 26 mai 2026 à 14h00 UTC, CrowdStrike Counter Adversary Operations a...

📖 cyberveille : https://cyberveille.ch/posts/2026-05-27-demantelement-du-botnet-glassworm-ciblant-les-developpeurs-via-la-supply-chain-open-source/

🌐 source : https://www.crowdstrike.com/en-us/blog/inside-crowdstrike-takedown-of-a-developer-targeting-botnet/

#Glassworm #GlasswormRAT #Cyberveille

The Glassworm botnet, notorious for targeting software developers and their supply chains, has finally been neutralized. This operation marks a significant victory, as it required a simultaneous takedown of four highly resilient C2 channels, including innovative uses of the Solana blockchain and BitTorrent DHT. Discover the 'Eclipse attack' and other techniques used to dismantle this sophisticated…

#cybersecurity #glassworm #botnet

🤖 This post was AI-generated.

CrowdStrike disrupts Glassworm botnet with global takedown

In a major win for cybersecurity, CrowdStrike has successfully dismantled the notorious Glassworm botnet in a global takedown, cutting off its operators from infected machines worldwide. The infected machines now harmlessly connect to a CrowdStrike-controlled IP address, rendering the botnet useless.

#BotnetTakedown #EmergingThreats #Glassworm #Crowdstrike #Google

CrowdStrike and Google take down botnet used by hackers to target software developers in supply chain attacks

#botnet #crowdstrike #github #glassworm #google #shadowserver

CrowdStrike dismantles Glassworm botnet targeting open-source supply chain

In a major win for cybersecurity, CrowdStrike has successfully dismantled the notorious Glassworm botnet, crippling its ability to target the open-source supply chain. By taking down four key servers, CrowdStrike has forced the attackers to regroup and rebuild, buying time for the industry to stay one step ahead.

#BotnetDisruption #Glassworm #OpensourceSupplyChain #EmergingThreats #Crowdstrike