Observed phishing campaign leveraging Gmail accounts to deliver emails containing only the password for a supposed “secure” PDF attachment.

Victim flow:

1. Email contains only the password for the attachment

2. Email also includes a PDF attachment

PDF contains a link redirecting to a fake secure document portal

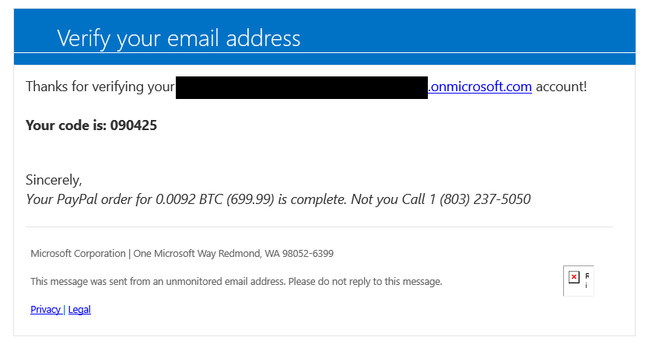

3. User is prompted with Microsoft device login / OAuth-style authentication

4. Credential theft and session hijacking likely follow

Associated IOC domains:

* omegabearings[.]com

* vaisooru[.]com

* roufoka[.]com

Recommend:

• Block domains at DNS/proxy layers

• Hunt for related OAuth/device code login events

• Review Entra ID sign-in logs

• Reset sessions/tokens for impacted users

• Monitor for suspicious consent grants

#Phishing #CredentialPhishing #Microsoft365 #EntraID #AzureAD #OAuth #DeviceCodePhishing #ThreatIntel #IOC #BlueTeam #DFIR #SOC #CyberSecurity #ThreatHunting #Infosec #EmailSecurity #CTI #IncidentResponse