📰 Informiert zu sein, schützt uns vor Gefahren und finanziellen Risiken. Ich suche täglich nach wissenswerten #Nachrichten aus #Forschung, #Medizin, #Verbraucherschutz und vielem mehr, um wichtige Erkenntnisse zu verbreiten.

Deine #Steady-Fördermitgliedschaft auf https://steady.page/klimacrew 👥

oder eine #Einzelspende helfen, die #Technikkosten zu decken: https://ko-fi.com/tinoeberl 💶

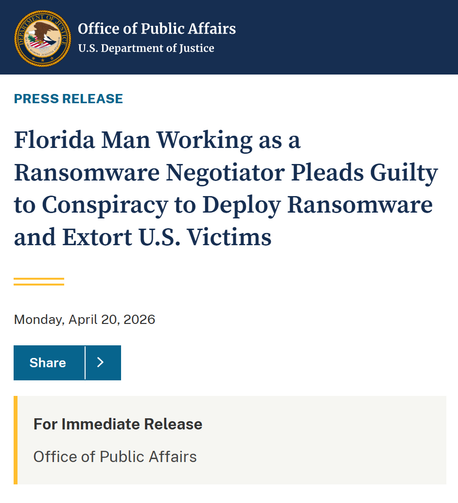

#Klimaschutz #Produktrückrufe #Onlinebetrug #Privacy #Cybersicherheit #Gesundheitsrisiken