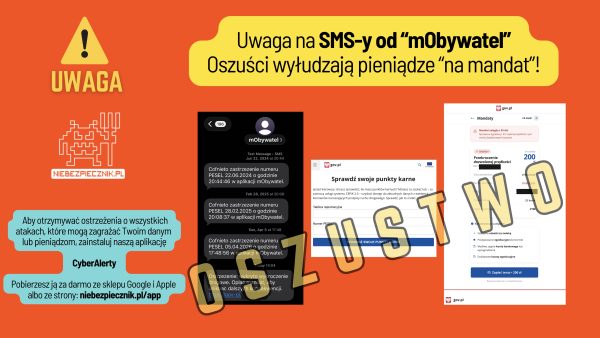

⚠️ Uwaga na złośliwe SMS-y od mObywatela!

Otrzymujemy zgłoszenia, że na polskie numery telefonów rozsyłana jest kapania SMS-owa, w ramach której przestępcy wysyłają SMS-y z nazwy “mObywatel” — czyli dokładnie tej samej, którą posługuje się oficjalny rządowy system. Wiadomości brzmią wiarygodnie i dotyczą “wykrycia wykroczenia drogowego”. Oto jak wygląda ścieżka ataku:

Kliknięcie w link z SMS przekierowuje ofiarę na stronę, na której może ona sprawdzić swoje punkty karne. Oczywiście sprawdzenie zawsze kończy się informacją o niepłaconym na 200 PLN mandacie. Próba jego opłacenia wyświetla formularz proszący o wprowadzenie danych karty płatniczej. Jeśli ktoś je wprowadzi i potwierdzi transakcję “płatności” w aplikacji swojego banku, to jego karta płatnicza zostanie dodana go walleta Google, dzięki czemu przestępcy będą nią mogli płacić bez konieczności proszenia o potwierdzenia transakcji i wyzerują konto ofiary.

Jak można wykryć, że to atak i oszustwo?

Jak widać, SMS — choć fałszywy — przychodzi z prawdziwej nazwy (tzw. nadpisu) mObywatel. To powoduje, że fałszywa wiadomość wątkuje się z prawdziwymi wiadomościami, które wcześniej od rządowej usług mObywatel otrzymywała ofiara. To szalenie podnosi wiarygodność ataku. Ale…

Na ten atak nie złapią się osoby, które przestrzegają następujących, podstawowych zasad bezpieczeństwa:

Analizuj linki w wiadomościach SMS przed kliknięciem. (link w SMS od oszustów nie jest poprawnym linkiem usługi rządowej, choć ma w nazwie “gov” i “pl”, to domena nie kończy się na gov.pl)

Podczas płatnością karty w internecie, zawsze zwracaj uwagę na komunikat w aplikacji bankowej — czy to płatność a może dodanie do “portfela Google Pay”? Jaka jest kwota transakcji? Kto jest stroną transakcji?

Otrzymałem taką wiadomość, co robić, jak żyć? [...]