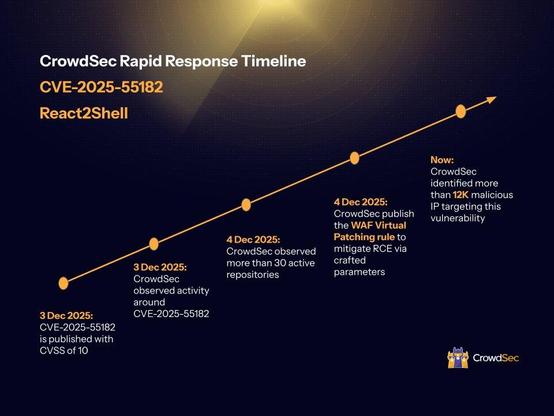

From CVE disclosure to protection in under 24 hours, a practical example of collaborative security in action.

On 3 December 2025, CVE-2025-55182 (#React2Shell) was published with a CVSS score of 10. Within hours, CrowdSec Security Engines worldwide began detecting exploitation attempts.

By the next day, the network had:

- Identified significant attack activity targeting the vulnerability

- Released a WAF Virtual Patching rule to mitigate the RCE

- Started automatically blocking attacks through community-driven blocklists

Today, more than 12K malicious IPs targeting this CVE have been flagged, with protections continuously updated as new threats emerge.

This demonstrates the value of a global, crowdsourced intrusion detection and prevention network.

If your workloads are exposed to the internet, you can benefit from this rapid, collective response:

👉 To keep your systems protected, deploy the CrowdSec WAF: https://doc.crowdsec.net/docs/next/appsec/intro

👉 And, enable the free React2Shell blocklist to secure your exposed services immediately: https://app.crowdsec.net/blocklists/6936fb6f5f136d434bcbd4af

#CVE #CVE202555182 #cybersecurity