| Telegram | https://t.me/gerontion |

gerontion

- 3 Followers

- 17 Following

- 49 Posts

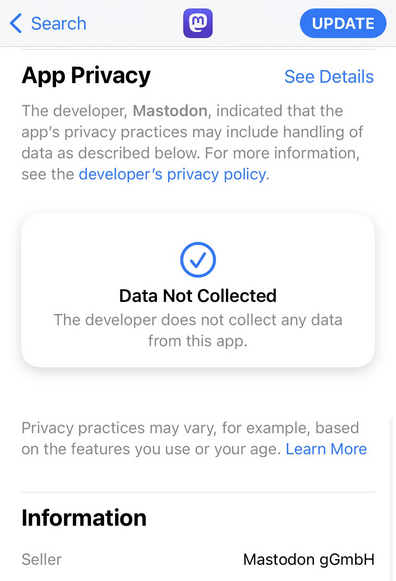

Mastodon fixes critical “TootRoot” vulnerability allowing node hijacking

Most critical of the bugs allowed attackers to root federated instances.

Hot take: I don't think that donations are a sustainable model for many use cases, especially like Mastodon being Twitter replacement. But I also think that M does not have to be T replacement. Neither do I think that Lemmy or Kbin should be replacements for Reddit.

If a sufficient number of specialized population currently platformed at Twitter or (especially) Reddit could switch, it wouldn't reach the size where platforms need to earn enormous ad revenue to keep themselves afloat and it also could keep the cat posters and alike out of this place, deep down in the Facebook wasteland or Twitter toxic pool. That would solve the revenue problem and prevent internal degradation as well.

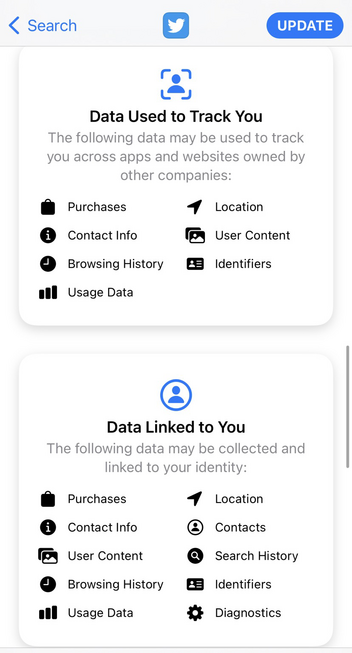

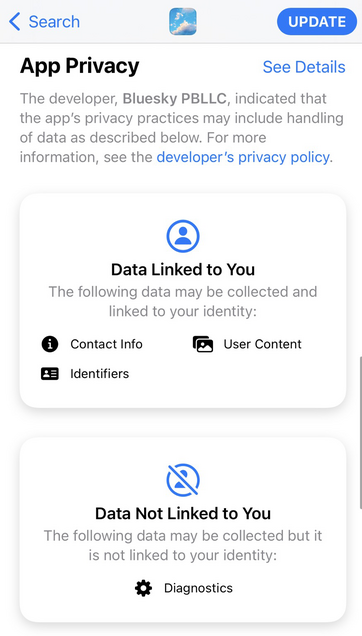

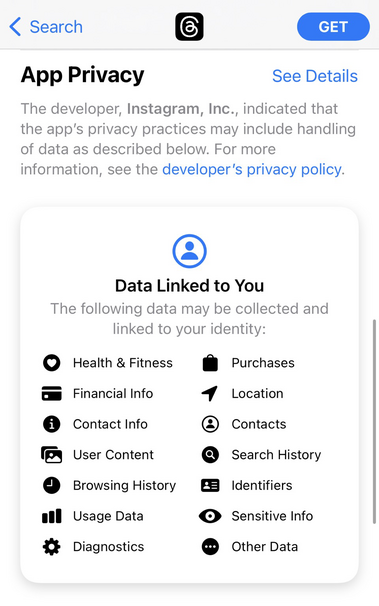

tl;dr metadata exists:

«One program outlined in the materials can identify when people make voice calls or send files on encrypted chat apps such as Telegram, Signal and WhatsApp. The software cannot intercept specific messages, but can determine whether someone is using multiple phones, map their relationship network by tracking communications with others, and triangulate what phones have been in certain locations on a given day. Another product can collect passwords entered on unencrypted websites».

https://www.nytimes.com/2023/07/03/technology/russia-ukraine-surveillance-tech.html

В таком разрезе, понятно, имеется в виду основной риск для коррелирующих с определёнными событиями передачами данных – условно, российский пользователь такого-то телефона побывал возле такого-то завода, после чего передал несколько файлов посредством Signal, а затем на заводе кто-то закурил и начался пожар, и другие сценарии такого духа, в котором есть чёткие последовательности (передвижения и последующая загрузка файлов при отсутствии любой другой активности, связанной с приложением вроде Signal'а, например). В таком разрезе Telegram, даже будучи незашифрованным, представляет отчасти меньшую угрозу, если человек обыденно пользуется им и метадата использования приложения не выделяет никаких особо коррелируемых сигналов (pun intended), как и любая стеганография в целом. Но она не существует абстрактно, а только относительно как повседневной, так и оперативной динамики агента, то есть разработка статической абстрактной политики безопасности немного затрудняется.

Примерно на том же принципе строится модель безопасности Тора – если в комнате, в которой сидит десять человек, имена и фамилии которых известны и лишь один из них в маске, а все остальные без, то можно вычислить того, кто в маске, методом исключения, и модель работает только тогда, когда в маске сидит достаточно большое количество человек.

При этом ценностные ориентиры разведывательной стороны и рекрутированного ею агента могут разниться, и разниться в политике безопасности. Если контрразведывательная сторона не может вовремя отреагировать на распознанную последовательность, которую она посчитает опасной и требующей реакции, то подобное окно уязвимости, в котором оперативные действия агента не находятся под риском срыва, являются допустимыми для разведывательной стороны, если сам агент эфемерен и его потеря не станет фатальной. Иными словами, в таком случае стеганография для условного агента важна лишь для него самого.

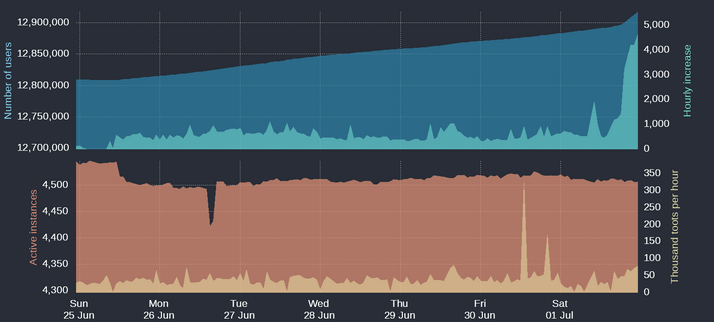

+4,614 in the last hour

+34,484 in the last day

+108,119 in the last week