"Wir haben da einen ganz fiesen Exploit für Firefox"* (anthropic)

*entsprechender Exploit für Firefox:

- simulierter Content Process

- Defense in Depth Maßnahmen von Firefox inaktiv

- außerhalb der Sandbox

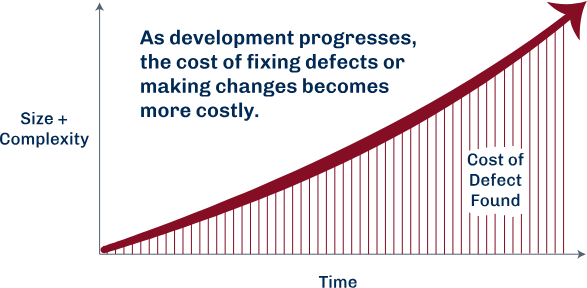

Ja toll, je tiefer du den Sachen auf den Grund gehst, desto spezifischer und erratischer werden die Findings.