@byggvir @bsi Im Bericht zum Vorfall steht ja: "D-Trust identified that 19 TLS precertificates were issued with a validity period exceeding the maximum allowed validity of 200 days as defined in the TLS Baseline Requirements. The affected precertificates were issued with a validity period greater than permitted under Section 6.3.2. All affected certificates have been revoked after the issue was identified"

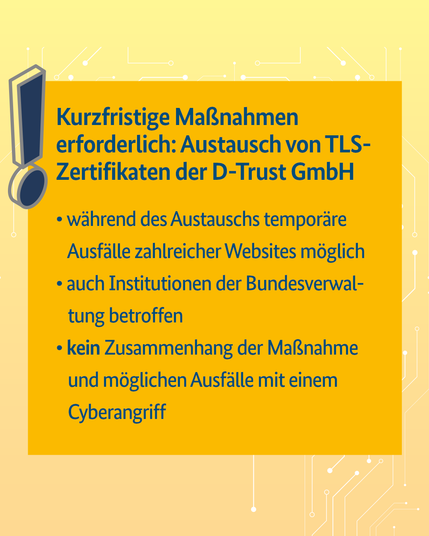

D-Trust hat zwar die 19 zu lang ausgestellten Zertifikate widerrufen und es gibt kein Risiko für die Bevölkerung. Insofern brauchen sie keine weiteren Erklärungen zu liefern.

Sie haben aber eine Verpflichtung als Zertifikatsaustellende Stelle (CA) verletzt und befürchten jetzt, aus den Wurzelspeichern (root stores) zu fliegen, was ihnen die Geschäftsgrundlage entziehen könnte. Dieses Risiko ist es wert, in vorauseilendem Gehorsam zu zeigen, dass D-Trust das Vertrauen der Internet-Gemeinde verdient. Das ist nur meine Interpretation und meine Vermutung, bitte nicht für bare Münze nehmen. Ich halte die Vorgangsweise für richtig. Es wäre ein unvergleichlich größeres Debakel, wenn D-Trust als CA rausfliegt.

Es wäre interessant herauszufinden, wer ihnen die manipulierten/präparierten Anträge (signing request) untergejubelt hat.