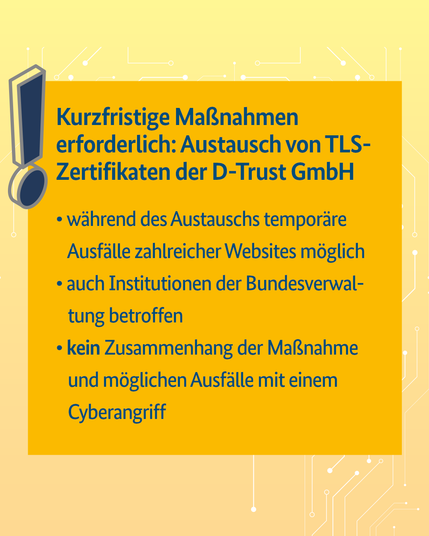

**Kurzfristige Maßnahmen erforderlich: Austausch von TLS-Zertifikaten der D-Trust GmbH**

Die D-Trust GmbH tauscht kurzfristig TLS-Website-Zertifikate aus, die zwischen dem 15.03.2025 und dem 02.04.2026, 10:45 Uhr, ausgestellt wurden. Diese Zertifikate verlieren bereits am Montag, 06.04.2026, 17:00 Uhr, ihre Gültigkeit und sind ab diesem Zeitpunkt nicht mehr einsetzbar! [1/x]