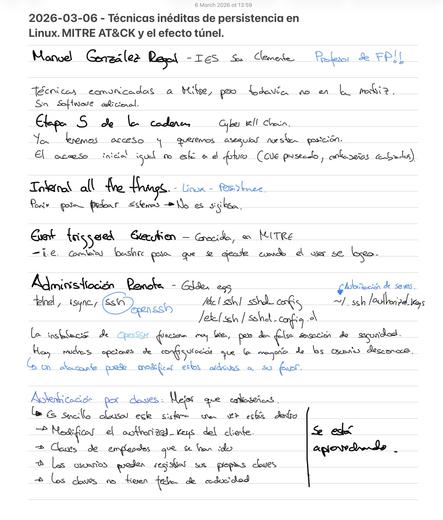

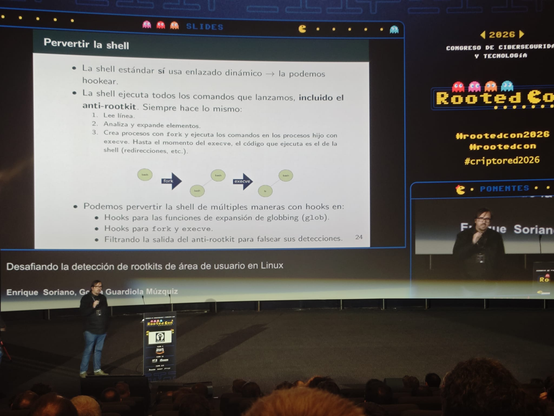

Me encantó la charla de Manuel González Regal en la @rootedcon 2026. En ella presentó técnicas inéditas de persistencia en Linux.

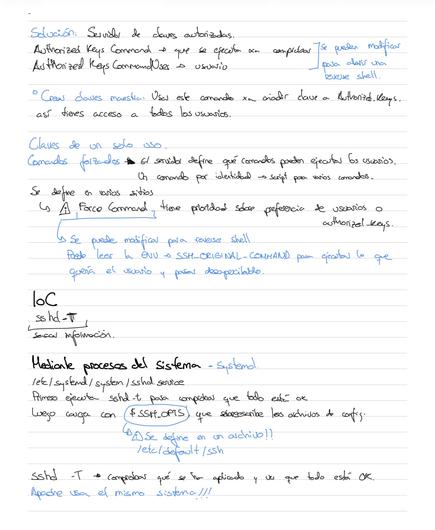

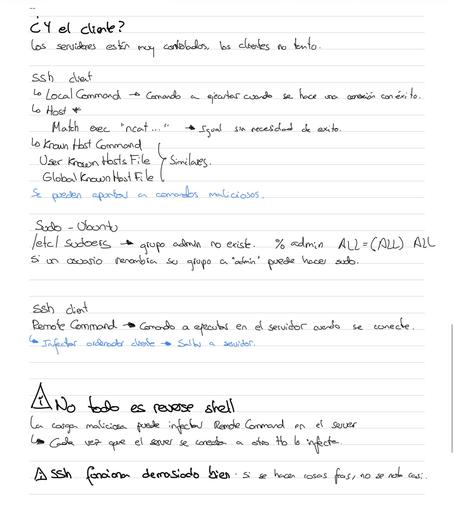

Explicó, entre otras cosas, cómo abusar de opciones de configuración de OpenSSH.

Aquí mi resumen para Araintel:

https://araintel.com/articulos/manuel-gonzalez-regal-presenta-tecnicas-ineditas-de-persistencia-en-linux-en-la-rootedcon-2026/

Manuel González Regal presenta técnicas inéditas de persistencia en Linux en la RootedCON 2026 | Araintel

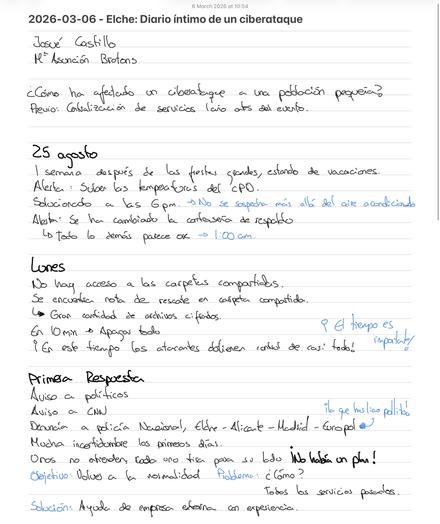

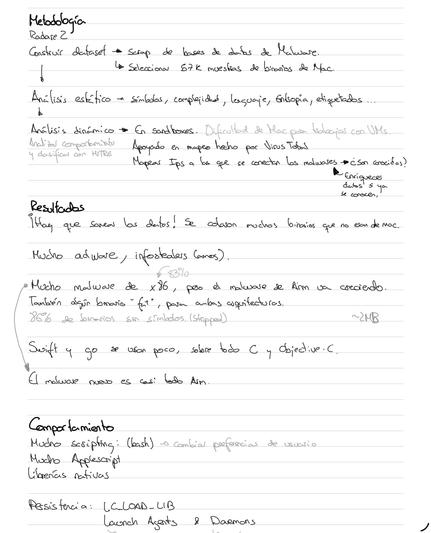

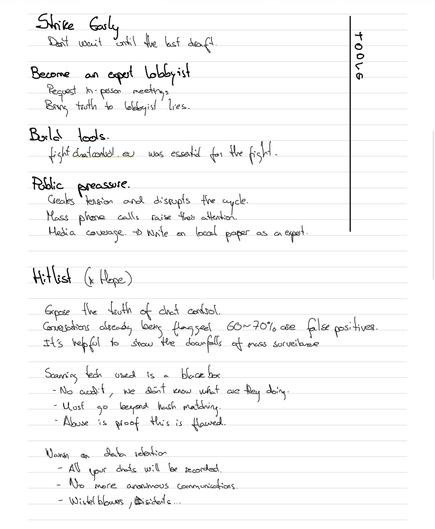

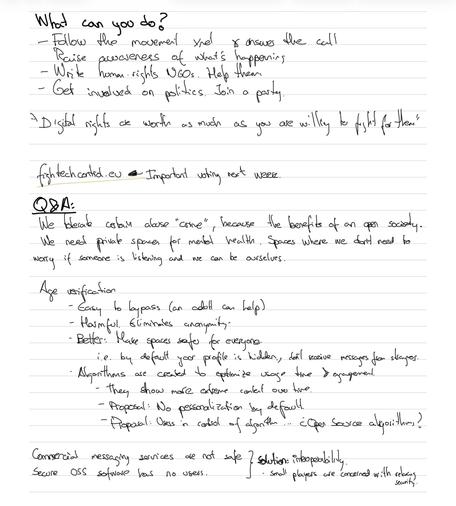

En el segundo día de la RootedCon 2026, Manuel González Regal explicó en detalle varias técnicas de persistencia en Linux, muchas de las cuales han sido reportadas a MITRE ATT&CK pero no han sido publicadas todavía. La permanencia, un paso intermedio de un ciberataque. González comenzó repasando ciertos conceptos básicos de ciberseguridad. Un atacante suele