Cuidado con el Quishing: El engaño del código QR que puede vaciar tu cuenta bancaria en segundos

Parecen inofensivos y están en todos lados, desde menús de restaurantes hasta carteles públicos. Sin embargo, los códigos QR se han convertido en la nueva herramienta de los estafadores. Ariel Corgatelli, experto en ciberseguridad, te explica qué es el quishing y cómo proteger tus datos.

Escanear un código QR es una acción cotidiana que realizamos casi sin pensar. Pero detrás de esa aparente comodidad se esconde una amenaza creciente conocida como Quishing (una combinación de QR y phishing). Esta técnica es utilizada por los delincuentes digitales para vulnerar tus cuentas y cometer delitos financieros.

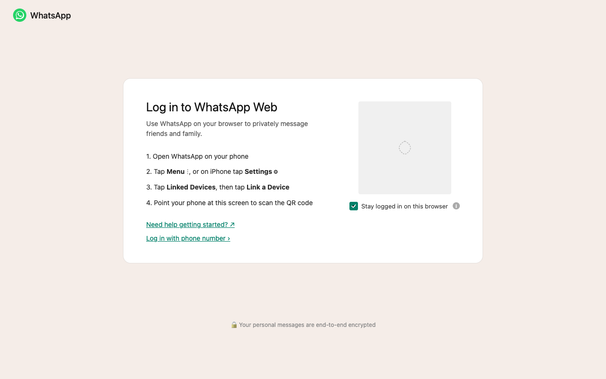

El quishing funciona de una manera simple pero altamente efectiva: los estafadores reemplazan los códigos QR originales de comercios o sitios públicos por otros falsos o colocan un sticker sobre ellos. Al escanearlos, el usuario es redirigido a una página web clonada que imita a la perfección a la original. Es allí donde, de forma voluntaria pero engañada, introducimos datos sensibles como accesos bancarios, billeteras virtuales o contraseñas de criptomonedas, entregándoles el control total a los cibercriminales.

Para que no caigas en la trampa, en mi video de esta semana te comparto 3 tips clave de ciberseguridad que debés aplicar siempre:

Revisá físicamente el código: Antes de escanear, asegurate de que sea el QR original impreso en el folleto o cartel. Si notás que hay un sticker pegado encima de otro código, desconfiá inmediatamente y no lo utilices.Analizá la URL de destino: Prestá atención a la dirección web a la que te redirige el escaneo. Verificá que corresponda exactamente al lugar o negocio en el que te encontrás y comprobá que tenga el protocolo de seguridad HTTPS disponible.Atención a las descargas automáticas: Un código QR legítimo (por ejemplo, el de un menú) te llevará a una página web o abrirá un archivo en un navegador o plataforma como Drive para que leas la información. Nunca debe iniciar la descarga automática de una aplicación o un archivo ejecutable (como un APK en Android). Si esto ocurre, cancelalo de inmediato.https://www.instagram.com/reel/DYc9ClbpDfS/

Conclusión

La ciberseguridad es un hábito que se construye día a día y la prevención siempre es nuestra mejor defensa. El quishing se aprovecha de nuestra prisa y de la confianza ciega en la tecnología, pero prestando atención a estos pequeños detalles podemos mantener a salvo nuestro dinero y nuestra información. Te invito a compartir este contenido con tus conocidos para que entre todos construyamos una comunidad digital mucho más segura. ¡Nos vemos la próxima semana con más consejos!

#ArielCorgatelli #arielmcorg #ciberseguridad #codigosQr #estafasVirtuales #PORTADA #proteccionDeDatos #quishing #seguridadDigital #tipsDeCiberseguridad decio

decio