Tegenwoordig kunnen webshops een prachtig telefoonnummer van me krijgen: die ze zelf publiceren op hun website.

Intussen ben ik een eigen #email server 📬 aan het inrichten met #OpenBSD voor het ontvangen van mail van o.a. webshops, allemaal met unieke (nagenoeg niet te raden) adressen.

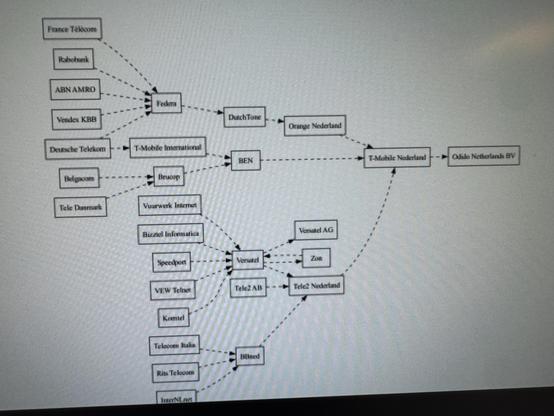

Een mooie les van o.a. #Odido les: ieder bedrijf verdient een eigen e-mailalias van me. [Oprah] Jij een mailadres ✉️, jij een mailadres ✉️, iedereen een mailadres ✉️! [/Oprah]