Российский мессенджер MAX замечен в обращении к иностранным сервисам определения IP и серверам конкурентов

Пользователи профильного NTC‑форума (открывается только через IPv6), посвященного исследованиям интернет‑цензуры и обхода блокировок, обнаружили необычное сетевое поведение российского мессенджера MAX. Речь про официальный APK с официального сайта.

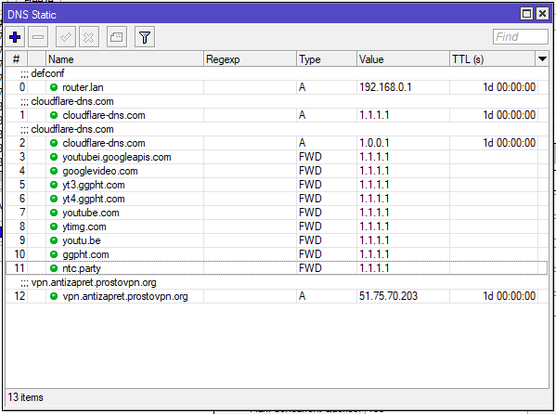

По наблюдениям (дампы PCAPdroid выложены на форуме), мессенджер MAX регулярно дергает сразу несколько сервисов для определения внешнего IP‑адреса, причём часть из них — зарубежные. Среди доменов, которые всплыли при проверке, кроме российских сервисов, видны также иностранные сервисы:

- api.ipify.org

- checkip.amazonaws.com

- ifconfig.me

Слишком много проверок IP и слишком много разных источников. Если цель просто «узнать внешний IP», обычно хватает одного сервиса. Когда их несколько, это уже похоже на попытку перепроверить результат и собрать «картину» с разных точек.

Российский мессенджер MAX замечен в обращении к иностранным сервисам определения IP и серверам конкурентов

Пользователи профильного NTC‑форума (открывается только через IPv6), посвященного исследованиям интернет‑цензуры и обхода блокировок, обнаружили необычное сетевое поведение российского мессенджера...