Es increíble gente, pero en los 2000 la inseguridad de internet provenía de links, programas, o mails de dudosa procedencia. Y ahora viene de las corporaciones mega reconocidas como #windows, Meta, o Google que intentan chupar tus datos como si fueras una malteada.

Hoy me instalé #Sandboxie, un programa de software libre que crea un entorno virtualizado para los programas y otorga más control y protección al momento de navegar, abrir links o probar programas.

El consumo es bajísimo, la configuración es breve, y si bien no nos protege de la telemetría de Windows 11, es mucho más práctico para usos generales....

Edit: (...Más práctico que una maquina virtual o un docker.)

Da ich das original Intel Treiberpaket installiert hab, ist auch #Vulkan dabei. vulkaninfo liefert:

Vulkan API Version: 1.0.33

Das war laut #ChatGPT die erste stabile. Anfangen kann man damit nichts, Lenovo liefert das erst gar nicht mit.

Der Lenovo Treiber kommt übrigens als n1qd604w.exe Den habe ich mit #Sandboxie installiert und mir die interessanten Sachen wie die igdlh64.inf herausgezogen. Das war schwer Die mfx_mft_vp9vd_64.dll ist zwar in allen Treibern enthalten, braucht aber Windows8

in finestra piratanza protezionata in vista del gran gaming

Ora che sul PC fisso sono di nuovo definitivamente su Windows, piattaforma dove la #pirateria è molto più facile che su Linux (perché con Steam e compagnia problemi di dipendenze non ce ne sono, ma con i vari repack si salvi chi può), ho lievemente rivisitato il mio setup a riguardo, per navigare i sette mari abbattendo brutalmente la superficie di attacco… 🏴☠️

Generiche applicazioni privatate non ne uso, uso principalmente software libero, ma i giochi chiaramente sono giochi, quindi non sussiste il concetto di alternative per quelli. Forse anche per questo è già molto più facile piratare giochi senza beccarsi malware, rispetto a qualunque altro tipo di software per #Windows; e infatti sarà un decennio che pirato e non ho mai avuto problemi, però la sicurezza non è mai troppa, persino per chi come me sa dove scaricare e ha giustamente pure dei pirati di fiducia. 👻

L’idea sarebbe quella di installare ed eseguire i giochi in una scatolina di sabbia, di modo che eventuale codice malevolo non possa né sovrascrivere file (ransomware), né rubare i miei dati (stealer), né piantare cacche che si integrano nel sistema e si nascondono per rimanere lì sempre attive e fare schifezze (cazzinculware, in certi casi cryptominer)… però Flatpak (anzi, Bubblewrap, la tecnologia di container usata da esso) e chroot su Windows non ci stanno. 🙀

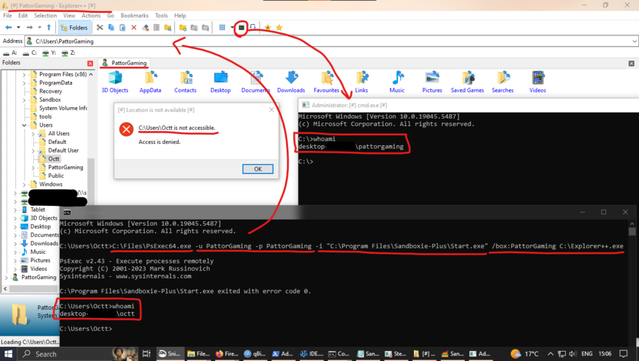

Tuttavia, si possono unire funzioni di sicurezza integrate nell’OS a programmi di terze parti per creare una anti-bomba… e quindi, la mia nuova combinazione è: utente Windows separato (ovviamente non-admin) + #Sandboxie (strumento open-source di isolamento selle risorse, che non è una macchina virtuale, quindi non ha nessuno dei contro di una VM):

- L’utente secondario garantisce che i programmi non possano proprio accedere alla cartella del mio utente principale, dove faccio tutto il resto delle mie cose, o modificare cose riservate del sistema, quindi i miei file sono protetti (a meno che un malware non usi

runasper elevarsi a me, ma ciò innanzitutto richiederebbe la password, e poi…) 🧨 - Sandboxie blocca l’accesso alla rete quando questo non serve e, oltre a bloccare a sua volta la cartella del mio utente principale (doppia protezione!), blocca l’accesso in lettura a vari altri percorsi non di sistema (tra cui dischi secondari), e blocca l’accesso in scrittura per tutto fuori dalla scatolina. Inoltre, fa credere ai programmi di essere admin senza passargli effettivamente i permessi, quindi posso avviare gli installer in sicurezza. Infine, blocca un sacco di altre cose che non sto ad elencare, tra cui anche il servizio RPC per elevarsi ad altri utenti! 💥

Nonostante questo apparente casino, il modo in cui avvio i giochi sarebbe semplicissimo! Non faccio login nell’utente secondario, bensì uso sempre il mio primario, anche perché nel frattempo posso voler usare le mie normali applicazioni; per avviare qualcosa, quindi, prendo l’identità dell’utente secondario tramite PsExec (che è come runas, eccetto che mi fa specificare la password come argomento, quindi posso avere una comoda scorciatoia), e con quella avvio la #sandbox; più precisamente, dico a Sandboxie di avviare Explorer++ nella sabbioscatola dedicata ai giochi (Windows Explorer non funziona se eseguito a nome di un utente che non ha un desktop attivo), e quindi ho una finestra con cui posso lanciare i programmi. 🤩

PsExec64 -u USERNAME -p PASSWORD -i "C:\Program Files\Sandboxie-Plus\Start.exe" /box:SANDBOX Explorer++… super ganzo. Notare come le finestre che girano sotto Sandboxie si differenziano in quanto hanno una parte [#] nel titolo, e che se girano sotto l’identità dell’altro utente hanno la barra del titolo di colore diverso, perché su quello è impostato il tema chiaro mentre sul mio normale c’è il tema scuro. Vabbè, se non sapevate questi trucchi di Windoe, beh… ora sapevateli! 💡#sandboxie-plus 將惡毒的國產/流氓軟體拉入沙箱

Saved for later: Sandboxie-Plus | Open Source sandbox-based isolation software