https://tracesofhumanity.org/hello-world/ #JoannaRutkowska #paranoidsecurity #nostalgia #OSsecurity #techblog #HackerNews #ngated

https://tracesofhumanity.org/hello-world/ #JoannaRutkowska #paranoidsecurity #nostalgia #OSsecurity #techblog #HackerNews #ngated

⏪ On September 24, OpenSSF hosted a Tech Talk with experts on securing the #AI/ML lifecycle. Recording & slides now available: https://openssf.org/resources/tech-talks/securing-the-ai-lifecycle-trust-transparency-tooling-in-open-source/

📖 Read the recap: https://openssf.org/blog/2025/10/02/recap-openssf-tech-talk-on-securing-the-ai-lifecycle/

Disaster is coming to #rustconf25… and you get to choose what happens next. 🧯

Join us for a hilarious #rustlang-themed cybersecurity tabletop exercise on September 4: https://rustconf.com/schedule/#1769

Register for #rustconf (Sept 2-5 in Seattle): https://ti.to/rustconf/2025?source=mastodon

#OSSecurity

#OSSecurity

#OSSecurity

This is good news because Windows is one of the few major operating systems left that doesn't encrypt storage by default.

They may not get it right at first, but it's a step in the right direction.

https://www.theverge.com/2024/8/14/24220138/microsoft-bitlocker-device-encryption-windows-11-default

#windows #windowssecurity #EncryptedByDesign #encryptedstorage #infosec #OSSecurity #encryptedatrest #deviceencryption

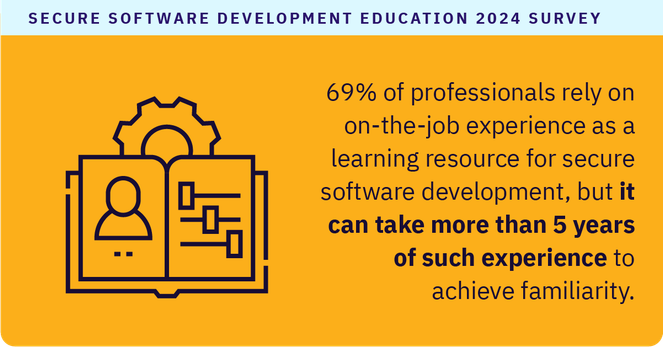

🚨 The 2024 Secure Software Development Education Survey by The Linux Foundation & OpenSSF reveals that 69% of professionals rely on on-the-job experience to learn secure software development. However, it often takes over 5 years to gain familiarity!

📚 Shorten your learning curve with LFD121: Developing Secure Software and start your journey today for FREE: https://hubs.la/Q02N_RB80

#OSSecurity

As businesses increasingly rely on Open Source Software (OSS), ensuring robust security practices by companies building software products becomes paramount to safeguarding customers.

Lisa Bradley, FIRST Member and Senior Director of Product & Application Security at Dell Technologies and Sarah Evans, Security Innovation Researcher at Dell Technologies teamed up today to explore the essential components of a mature OSS security practice and provided a comprehensive guide on enhancing customer protection through effective OSS management.

Be on the lookout for the video replay of their presentation, “A Roadmap for Your OSS Security Lifecycle Journey to Protect Customers."

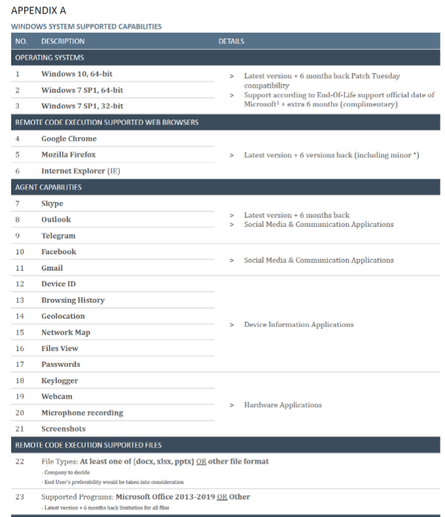

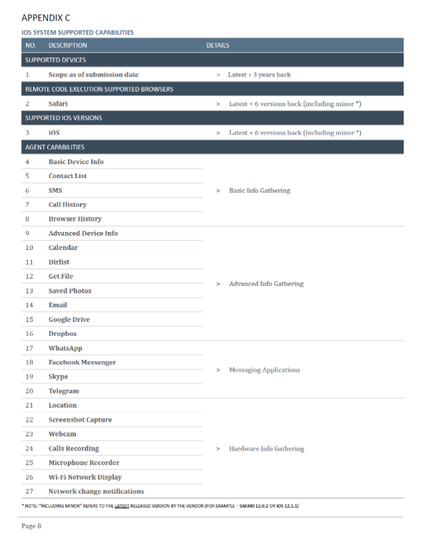

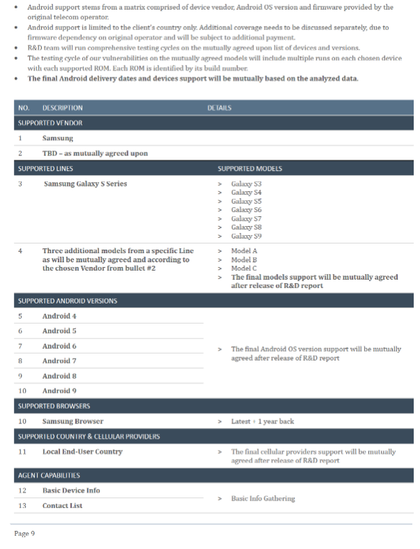

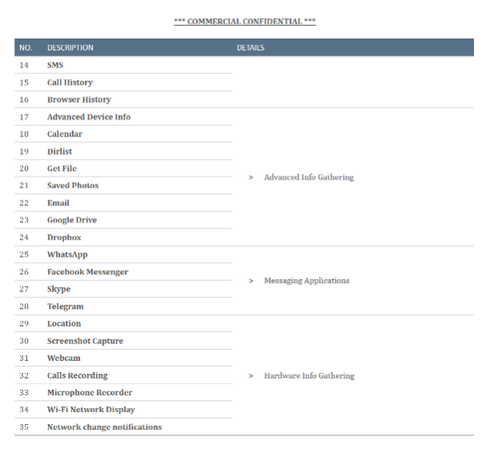

Вивчаючи шкідливе ПЗ, знайшов в інтернеті офер щодо покупки зловмисної шпигунської кібер-системи під назвою CANDIRU (shorturl.at/aerST), що є черговою модифікацією PEGASUS - кіберзброї нового покоління.

Що я там цікавого побачив? А от що. Ви питаєте, поясніть як проникає шкідливе програмне забезпечення на комп'ютери та смартфони, скільки воно коштує, які доступи отримує, як від цього захиститись/позбавитись.

Всі відповіді є у цьому документі.

1. Як проникає? Проникає через вразливості в операційних системах і відсутність шифрування, зокрема через OS Windows 7-10 та Android 4-10, а також старі iOS. Також жертвами стають власники смартфонів, адаптованих під масового споживача: Huawei, ZTE, Oppo, Tecno, Samsung S3-9. Я б радив змінити їх на моделі бізнес-класу, наприклад Google Pixel (див. https://lnkd.in/dvtqNwFQ), з актуальними прошивками безпеки, наприклад LineAge OS, CalyxOS або GrapheneOS, підтримкою ядра Android не нижче 12/13 версії.

Ще одним вектором є - звичайна соціальна інженерія, помножена на людську неграмотність і халатність. Різні електронні листи, посилання, дзвінки і інша фішингова активність стають фактором компрометації.

2. Які доступи дає? Дає необмежений доступ, повністю бере під контроль ваш пристрій. Зокрема, доступ до браузерів (Firefox, Chrome, Explorer), додатків (Skype, Facebook, Twitter, Telegram, MS Office і т.д.), месенджерів (Viber, WhatsApp, і навіть Signal), апаратні і програмні функції (мікрофон, клавіатура, дисплей, gps), логи (історія дзвінків, sms, листування, конфігурації, технічні властивості). Тобто, фактично ви стаєте заручником власного смартфона. Зловмисник цим всім керує віддалено через адмін-панель, розгорнуту на VPS. Вас чує, бачить і знає де ви є. Власне, тому я й вважаю такі програми - злочином проти людства, кібер-зброєю масового ураження. Це дуже небезпечно. Ніхто не має права втручатись в особисте життя людини (якщо звісно, ти не терорист). І кількість таких програм (їх модулів та модифікацій) сьогодні зростає в стократному значенні. Вони продаються на чорному ринку і їх купують.

3. Скільки коштує? Мільйони. Конкретно у даному офері ціна вказана: 23 500 000 євро.

3. Як захиститись? Писав тут: https://lnkd.in/dmfpB7XE

Також читайте статтю в блозі KR. Laboratories - "Безпека в інтернеті: золоті поради і правила": https://lnkd.in/d7RX6ax6

Короче, для тих хто ставить багато питань і хоче знати як захистись від "прослушки" - прочитайте цей офер. Там чорно по білому описані усі вектори проникнення і хто є вразливими.

https://mega.nz/file/RMAiTZTC#awdZtbR2dPzbh4lcK7XZ3-cm9ylWe7P_PXNkPtXr03E

#spyware #candiru #pegasus #cybercrime #intelligence #ransomware #malware #rce #rat #krsecurity #krintel #cyberweapons #mobilesecurity #ossecurity #pcsecurity #cybersecurity #itsecurity #infosec #cyberattack #zeroclick #zeroday