📝 Les chercheurs de **Lookout** ont mis en lumière une campagne sophistiquée de logiciel espion Android, nommée **DCHSpy**, a...

📖 cyberveille : https://cyberveille.ch/posts/2025-08-02-decouverte-de-dchspy-un-logiciel-espion-android-ciblant-les-utilisateurs-iraniens/

🌐 source : https://blog.polyswarm.io/static-kitten-observed-using-dchspy-android-malware

#Android_malware #DCHSpy #Cyberveille

Découverte de DCHSpy : un logiciel espion Android ciblant les utilisateurs iraniens

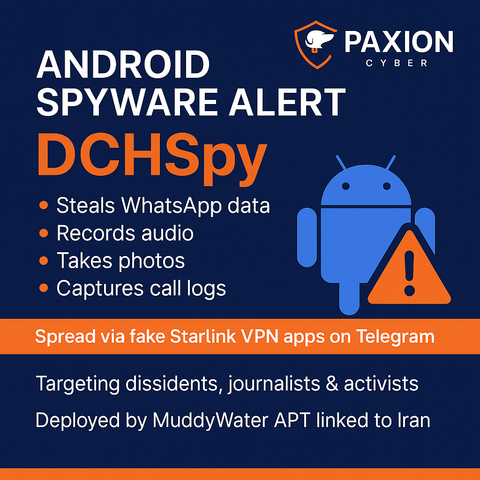

Les chercheurs de Lookout ont mis en lumière une campagne sophistiquée de logiciel espion Android, nommée DCHSpy, attribuée au groupe de menaces iranien Static Kitten. Cette campagne cible spécifiquement les utilisateurs mobiles iraniens en exploitant des applications VPN et Starlink trompeuses, distribuées via des campagnes de phishing. DCHSpy est actif depuis octobre 2023, en plein conflit régional, et est conçu pour exfiltrer des données sensibles telles que les messages WhatsApp, les données de localisation, les photos et les journaux d’appels. Le malware exploite des tactiques d’ingénierie sociale et tire parti de la demande d’accès Internet non censuré en Iran.