Ещё в декабре, но написать об этом удалось спустя 4 месяца. Давно об этом мечтал, и вот свершилось.

Установить GrapheneOS вовсе несложно, есть удобный пошаговый установщик в браузере. Главная проблема — это приобрести свежую модель Google Pixel. Телефоны недешёвые и не лучшие на рынке, но такова особенность GrapheneOS — только пиксели соответствуют всем требованиям безопасности, зато они поддерживаются целых 7 лет. Но скоро к ним добавится Motorola.

GrapheneOS известна своей повышенной безопасностью и защитой от эксплойтов. Разработчики проделывают большую работу по закрытию дыр, поэтому систему по праву можно считать одной из самых защищённых. Разбирать эту тему можно долго, про это лучше почитать на сайте. Но это не просто ультра защищённая система, она сохраняет совместимость и юзабельность. Поэтому можно почти без проблем установить ваши привычные проприетарные приложения и спокойно пользоваться ими. GrapheneOS просто закрывает дыры в безопасности, которые присутствуют на обычных прошивках.

Но всё-таки, если вы выбрали GrapheneOS, то стоит хотя бы попробовать меньше зависеть от несвободных приложений. Я об этом задумался ещё несколько лет назад, и начал постепенно отказываться от Google Play: сначала F-Droid, а затем Obtainium. Поэтому когда я установил GrapheneOS, то без проблем скачал Obtainium, закинул туда ссылки на все свои приложения, и продолжил пользоваться телефоном как обычно. Хотя разработчики GrapheneOS рекомендуют Accrescent из-за безопасности, я не нашёл в нём смысла.

Однако большинство пользователей привыкли к Google Play, и начало работы с GrapheneOS для них покажется затруднительным. Разработчики предоставляют официальное приложение Google Play и сервисы Google в изолированной среде. Можно без проблем их поставить, войти в аккаунт и скачивать оттуда приложения. Работают даже платные приложения и игры с DRM Play Integrity. В качестве альтернативы рекомендуют Aurora Store, в котором можно скачивать из Google Play анонимно. Реализовано через временные аккаунты, и это так хлипко выглядит, что я бы не стал рекомендовать использовать это на постоянной основе. Всё равно некоторые приложения требуют сервисы Google для их работы.

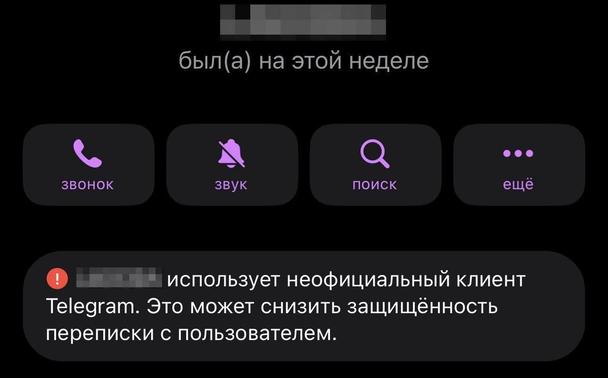

Чуть менее очевидная необходимость сервисов Google кроется в Push-уведомлениях. Вот вы скачали свои проприетарные мессенджеры и соцсети, а уведомлений от них не будет, пока вы не скачаете сервисы Google или microG. Если повезёт, то приложения могут уметь работать в фоне (Telegram, Delta Chat) или реализовывать UnifiedPush (IronFox, Moshidon, Element) — для этого ставим Sunup.

В стоковом Android ещё с давних пор поддерживается многопользовательский режим: можно создать несколько пользователей, и устанавливать для них определённые приложения. Но почему-то в большинстве прошивок этой функции нет. А в GrapheneOS она сильно улучшена: повышенная изоляция, увеличенный лимит на общее количество пользователей (с 4 до 32), завершение сессии, пересылка уведомлений (только название приложения и пользователь). Так что весь spyware можно разнести по отдельным изолированным пользователям, и заходить в них только по необходимости. Правда, некоторые приложения могут быть не готовы к этому: Termux отказывается запускаться, а Geometry Dash не сохраняет данные. Кроме того, не изолируется сеть: если приложение пытается слушать занятый другим пользователем порт, то оно не будет работать (актуально для KDE Connect и некоторых прокси-клиентов). Зато изолируется интерфейс VPN. А ещё непонятно как передавать файлы — приходится пользоваться компьютером. Если нужно установить одно приложение в оба пользователя, то обновляться оно будет одновременно для всех.

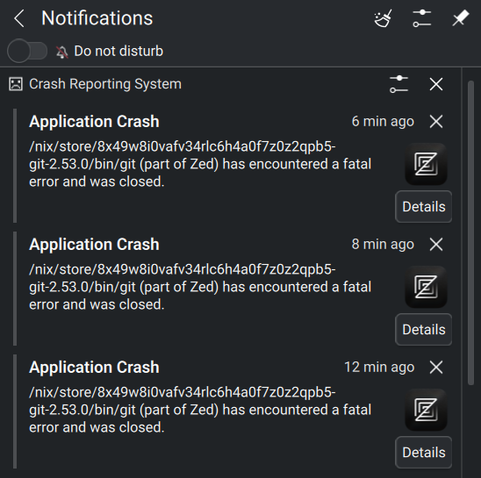

GrapheneOS сразу мне полюбился. Мне было легко, потому что я заранее готовился к отказу от Google Play и проприетарных приложений. Но если вы к ним привыкли, то будут неудобства. В целом, система дружелюбна к пользователю, хотя в ней есть некоторые трудности, связанные с безопасностью. Проект развивается профессионалами, а не энтузиастами, поэтому можно смело ожидать стабильную работу.

Это не всё, что я хотел сказать про GrapheneOS — пост придётся разделить на несколько частей, которые выйдут позже. Но наконец хоть что-то про это написал, так что мне больше не нужно держать это в тайне.