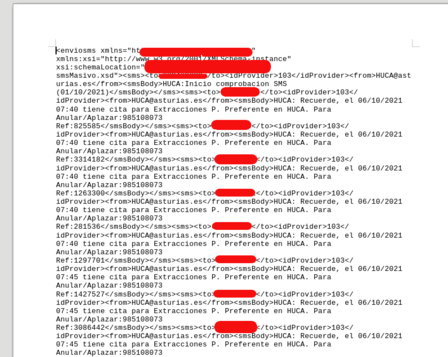

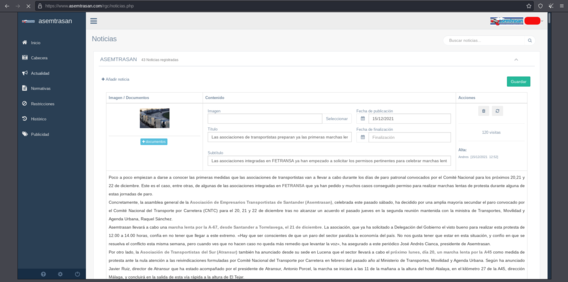

En diciembre de 2021, el Hospital Central Universitario de Asturias sufrió un ciberataque con ransomware que afectó a su sistema Millenium. Dijeron haberlo neutralizado manteniendo los datos de usuarios a salvo

Ataque de ransomware contra el hospital más importante de Asturias

Los hospitales, sobre todo desde el comienzo de la pandemia de coronavirus, se han convertido en una de las víctimas favoritas de los ciberdelincuentes. Los ataques de ransomware, que secuestran datos y se pide un rescate, son muy rentables para los hackers, que esta vez han atacado al sistema informático Millennium del Hospital Universitario Central de Asturias, que es el más importante del Principado.