| @herdom | |

| URL | https://herdom.net |

Dominik Herrmann

- 294 Followers

- 240 Following

- 280 Posts

Wer muss Updates liefern – Hersteller oder Händler? Darf ein Hersteller ein Gerät per Fernwartung drosseln? C07 hat aus dem BGB eine "smarte Produktbeobachtungspflicht" abgeleitet: Hersteller müssen Gerätedaten zum Gefahrenmonitoring nutzen und stufenweise reagieren – von Warnung über Sicherheitsupdate bis hin zur Zwangsdeaktivierung. Ergebnisse wurden in der Rechtspraxis bereits aufgegriffen (u.a. OLG Wien).

B05 - Claudia Eckert (TU München): Speichersicherheit auf Betriebssystemebene: Das Team hat den Linux-Kernel mit ARMs Memory Tagging Extensions gehärtet (IUBIK, veröffentlicht auf IEEE S&P 2025) und Use-After-Free-Schwachstellen über Memory Protection Keys entschärft (Safeslab, ACM CCS 2024). Dazu ein Hybrid-Fuzzing-Framework, das neue Schwachstellen in Linux und Xen aufgedeckt hat (NDSS 2026).

Demnächst kommt dann Bereich C Governance. Recht, Soziologie und forensische Datenschutzanalyse.

Wir haben u.a. die Privacy Range gebaut: eine interaktive Trainingsumgebung, in der man DSGVO-Verstöße in einem fiktiven Online-Shop aufspüren muss. Außerdem ein Kartenspiel im französischen Blatt mit QR-Codes zu IT-Sicherheitsthemen, das sich für Workshops und Microlearning eignet. Beides evaluieren wir aktuell noch.

Heute ForDaySec 2/3 Bereich B: Architekturen.

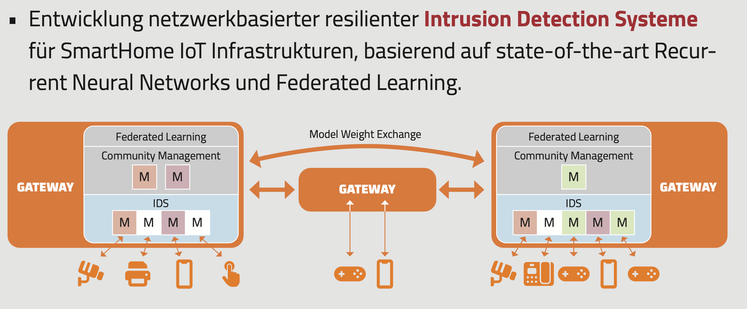

Einzelne Geräte absichern reicht nicht, wenn das Netzwerk drumherum offen ist. Im Bereich B ging es um die Frage, wie sich Sicherheit und Datenschutz auf Architekturebene in den Alltag einbauen lassen.

B03 - Joachim Posegga und Henrich C. Pöhls (Uni Passau): Architekturen für sichere Alltagsdigitalisierung.

Jedes IoT-Gerät im WLAN bekommt eigene kryptographische Zugangsdaten, verwaltet über den gesamten Lebenszyklus.

A02 Johannes Kinder et al. (LMU München): Firmware-Härtung.

Bekannte Sicherheitslücke in der Firmware, aber kein Update vom Hersteller? Match&Mend identifiziert verwundbare Open-Source-Komponenten in ARM-Binaries und patcht sie direkt, ohne Quellcode. 96% Erfolgsquote in der Evaluation. Dazu BLens, ein Werkzeug zur automatischen Beschreibung von Binärfunktionen – veröffentlicht auf der USENIX Security 2025.

Nur noch heute Anmeldung zum Abschlussevent (25.3. in München): https://fordaysec.de/veranstaltung/beyond-awareness-cybersicherheit-im-alltag