https://www.bsi.bund.de/DE/Service-Navi/Presse/Alle-Meldungen-News/Meldungen/2026/Austausch_Zertifikate_260404.html

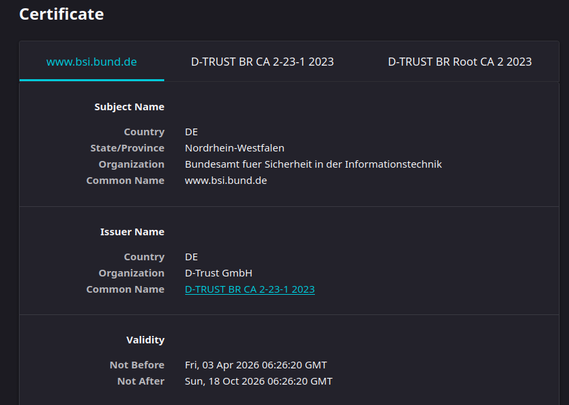

Kurzfristige Maßnahmen erforderlich: Austausch von TLS-Zertifikaten der D-Trust GmbH

Im Zuge kurzfristig durch D-Trust ausgetauschter Zertifikate kann es während des Austauschs zu temporären Ausfällen zahlreicher Websites kommen - auch Institutionen der Bundesverwaltung sind betroffen.