proposer de faire fonctionner le DNSSEC sur des DNS64 de CGNAT64 😈 ;-)

( parce que j'imagine que ce n'est juste pas possible, mais je ne suis pas un spécialiste ... ).

k3ym𖺀 (@[email protected])

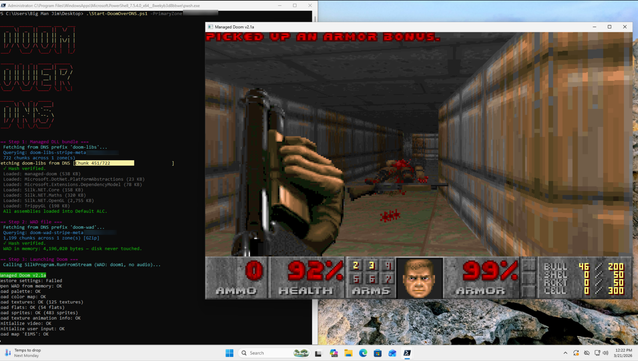

Attached: 1 image **In today's episode of "Can It Run Doom": DNS fucking TXT records.** Some absolute madlad (*cough* Adam Rice *cough*) compressed the entire shareware DOOM WAD, split it into around 1,964 chunks, shoved them into Cloudflare TXT records, and wrote a PowerShell script that reassembles and runs the whole goddamn game from DNS queries alone. Nothing touches disk. The DLLs are in DNS. THE FUCKING DLLS ARE IN DNS. RFC 1035 was written in 1987. Those engineers are spinning in their graves fast enough to generate municipal power. Bonus: this is a fully functional globally-distributed covert data exfil channel that your NGFW will never fucking see if you're not doing deep DNS inspection. Sleep well. blog: https://blog.rice.is/post/doom-over-dns/ repo: https://github.com/resumex/doom-over-dns Also lmao @ every blue team that has never once looked at their DNS query volume. How's that DLP policy working out for you. It was always DNS. #infosec #dns #doom #itisalwaysdns

- pour vous battre contre l'orque requêtez labelx.example.com TXT

- pour prendre vos jambes à votre cou requêtez labely.example.com TXT

@bortzmeyer salut

Ce matin, je repère un des NS de ismar.cnr.it qui refuse de répondre

la zone n'est pas cassée mais si le roi de l'azur a un problème, elle le sera

https://dns.bortzmeyer.org/ismar.cnr.it/NS

Query for domain ismar.cnr.it., type NS

- Name Servers: nameserver.cnr.it.

- Name Servers: albatros.ismar.cnr.it.

- (Time-to-Live of this answer is 1 day, 0 second)

$ docker run --rm \

> --env ATLASAUTH=${ATLASAUTH} \

> bortzmeyer/blaeu blaeu-resolve \

> --type SOA \

> --ipv4 \

> --nameserver=nameserver.cnr.it. \

> --requested=25 \

> ismar.cnr.it

Nameserver nameserver.cnr.it.

[ERROR: SERVFAIL] : 25 occurrences

Test #160603625 done at 2026-03-30T05:44:53Z

@bortzmeyer

Le REFUSED ?

dig @dns.rm.cnr.it. isma.cnr.it SOA

; <<>> DiG 9.9.5-9+deb8u18-Debian <<>> @dns.rm.cnr.it. isma.cnr.it SOA

; (1 server found)

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: REFUSED, id: 29712

c'est pas un pb de colle pour une fois