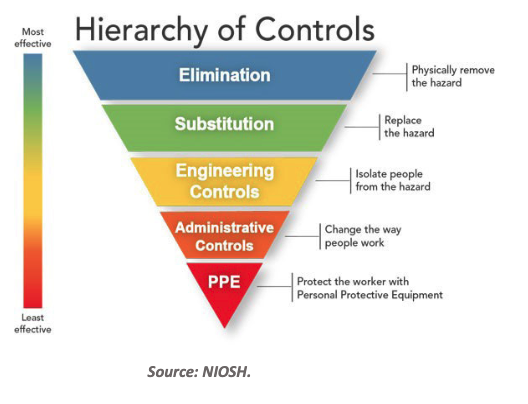

Das hier ist die OSHA Hierarchy of Controls aus

https://www.osha.gov/sites/default/files/Hierarchy_of_Controls_02.01.23_form_508_2.pdf

Lest Euch das mal durch und denkt Euch dann den Umgang Eurer IT-Organisation mit Gefahr durch Phishing.

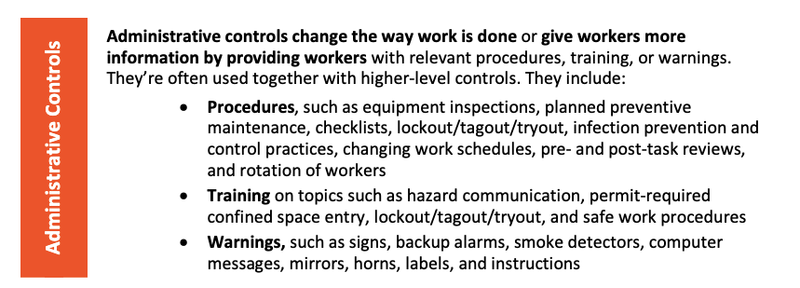

Wo würdet Ihr Phishing-Trainings ansetzen und wieso?

Gibt es andere Maßnahmen auf höheren Ebenen der OSHA Hierarchy of Controls, die besser geeignet wären, solche Risiken zu vermeiden und setzt Eure Firma die um?

Warum dann noch das Phish-Training?