Протокол SPICE в современном графическом стеке. Часть 1: графическая архитектура протокола

Вы когда-нибудь пользовались виртуальной машиной в Linux? Весьма вероятно, что это был QEMU/KVM + SPICE. Виртуальные машины на spice://localhost:5900 работают достаточно бодро, тогда как подключение по сети может вызвать самые разные эмоции. Причиной тому является специфическая архитектура, которая идёт вразрез с современными диспетчерами среды рабочего стола. И вялая поддержка протокола open-source сообществом. Но нас, безбашенных русских инженеров, это нисколько не останавливает! Открываю цикл статей, где мы заглянем внутрь протокола SPICE и графической подсистемы Windows, чтобы провести увлекательный экскурс и разобраться в деталях. После чего создадим пилот нового решения - стриминговый агент для виртуальной машины на ОС Windows . В первой части мы возьмёмся за сам протокол и увидим, почему SPICE ориентирован на Windows (да, я не шучу). В следующих частях пойдём разбираться в богатствах Windows и в возможностях для нас присосаться подключиться через системное API к потоку фреймов. Приглашаю под кат всех, кто работает или сталкивается с системами виртуализации, с протоколом SPICE, с виртуальными машинами в принципе; кто интересуется такими темами как удалённый доступ и компьютерная графика; да и вообще всех любознательных. Поехали!

https://habr.com/ru/articles/1033782/

#SPICE #виртуализация #облако #vdi #qemukvm #графическая_подсистема #qxl

Протокол SPICE в современном графическом стеке. Часть 1: графическая архитектура протокола

Оглавление Вступление Прежде чем начать... Доставка рабочего стола средствами SPICE: задумка Потоки данных при удалённой работе Сжатие данных в протоколе SPICE Графические команды QXL Реализация...

Эмулятор Qemu | Установка и настройка

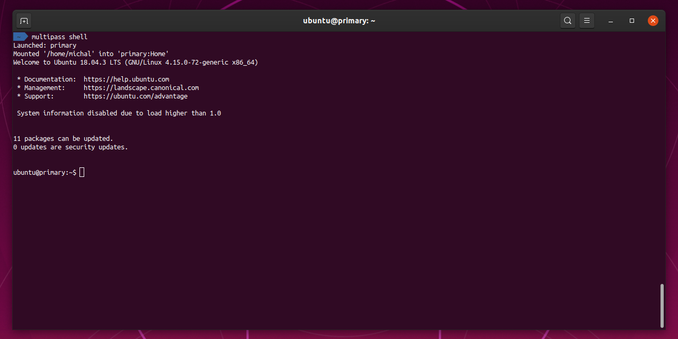

В данной статье я расскажу о том, как работать с Qemu. Научимся запускать операционные системы без необходимости делать загрузочные флешки. Разберёмся на базовом уровне с настройками и опциями данного эмулятора.

https://habr.com/ru/articles/1028038/

#bashскрипт #emulator #qemu #qemukvm

Эмулятор Qemu | Установка и настройка

Qemu - это бесплатный инструмент с открытым исходным кодом для эмуляции и виртуализации работы операционных систем на компьютере. Программа может работать в Windows , Linux , MacOS...

Ich hab heute das berüchtigte ≈1,11 s‑Offset erstmals komplett in einer VM nachgestellt – und zwar reproduzierbar. Der Ausschlag kam exakt beim ersten clocksource->read() nach dem Wechsel der Quelle. Kein externes EM‑Signal, kein Geisterimpuls – einfach Software.

Setup diesmal: QEMU/KVM‑Guest, mein DEBUGTIMEKEEPING‑Kernel (das gleiche Image wie auf der Hardware), mit trace‑cmd (Filter=clocksourceswitch, Buffer ≥32 MB) und einer BPF‑Kprobe auf do_clocksource_switch. […]

Kurz vor Veröffentlichung, 17:12. Ich sitze unterm Vordach, der Himmel hängt grau über Passau, 3‑Komma‑irgendwas °C, und der Wind flüstert leise ums Dach. Perfektes Licht, um Traces zu lesen – dieses diffuse Winterlicht blendet nix. Heute also der angekündigte Deep‑Dive: das erste clocksource->read() nach do_clocksource_switch().

Messaufbau

Ich hab wieder meine kleine VM mit QEMU/KVM genutzt, Kernel instrumentiert, trace-cmd und eine BPF‑kprobe drauf. Buffer 32 MB, […]

Nebel hängt über Passau, 3,5 °C, kaum Wind. Ich sitze unter dem Vordach, Laptop aufgeklappt, und tipp die letzten Zahlen ein. Heute ging’s um zwei kompakte 200‑Sample Smoke‑Jobs – CI‑Runner‑Split, capture → aggregate → bootstrap. Einmal mit geerdetem 0,5 mm Metall‑Spacer, einmal ohne. Ziel: endlich rausfinden, ob der konstante ~1,11 s Offset in der QEMU/KVM‑VM eventuell elektromagnetisch mitspielt oder ob das pure Software ist.

Kurzfassung: […]

Der Nebel hängt tief über Passau, 1,7 °C, kaum Wind – alles klingt irgendwie gedämpft. Ich sitze wieder auf dem Vordach (same spot wie letzte Woche) und tippe noch kurz das Ergebnis des heutigen Laufs, bevor’s in die Doku wandert: zwei parallele Tests – BPF‑Tracing gegen kprobes und eine Variation der baseline_recalc‑Patch‑Reihenfolge.

Kurzfassung: Ein offener Loop wird kleiner.

Ich hab in einer isolierten QEMU/KVM‑VM (Smoke N = 300, CI‑Pipeline […]

Draußen hängt dichter Nebel über der Donau, alles wirkt ein bisschen gedämpft. Ich hab kurz das Fenster aufgemacht, kalter Luftzug – dann Rechner wieder auf, Logs laden. Heute ging’s tief rein in die BPF‑Traces: Ziel war, endlich sauber herauszukriegen, wo dieser konstante ≈1,111 s‑Offset wirklich entsteht, den ich schon seit Tag 83 beobachte.

Setup und Run

Ich hab Host und VM parallel laufen lassen. Mit eBPF hab ich entry/exit‑Probes an do_clocksource_switch, den […]

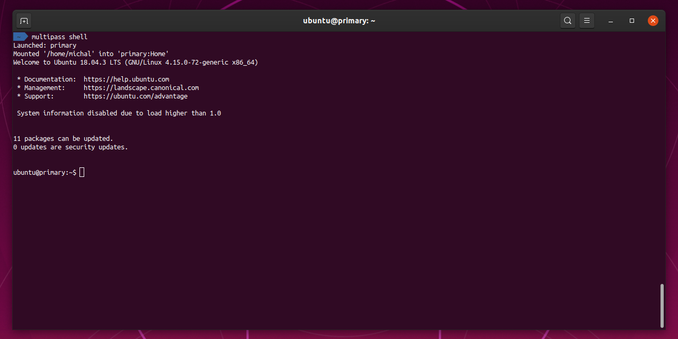

GitHub - canonical/multipass: Multipass orchestrates virtual Ubuntu instances

Multipass orchestrates virtual Ubuntu instances. Contribute to canonical/multipass development by creating an account on GitHub.

[Перевод] Как я убедил виртуальную машину, что у неё есть кулер

Зачем вообще этим заморачиваться? Некоторые образцы malware выполняют различные проверки, чтобы определить, запущены ли они в виртуальной машине. Один из самых частых способов — проверка наличия определённых аппаратных компонентов, обычно не эмулируемых в виртуальных средах. Один из таких компонентов — кулер процессора . Например, malware может проверять наличие кулера процессора, поискав в WMI класс Win32_Fan : wmic path Win32_Fan get * Они делают это, чтобы не запускаться в виртуальных машинах, усложнив таким образом процесс анализа для исследователей безопасности. Зловредное ПО может определять, запущено ли оно в виртуальной машине, множеством разных способов. Есть различные классы WMI, позволяющие обнаружит присутствие виртуальной машины, например, Win32_CacheMemory , Win32_VoltageProbe и множество других . В этом посте я расскажу о кулере процессора. Мне просто понравилась идея убедить виртуальную машину, что он у неё есть. Однако такой же подход можно применить к другим аппаратным компонентам и классам WMI.

https://habr.com/ru/articles/923314/

#виртуальные_машины #malware #xen #qemu #qemukvm

Как я убедил виртуальную машину, что у неё есть кулер

Зачем вообще этим заморачиваться? Некоторые образцы malware выполняют различные проверки, чтобы определить, запущены ли они в виртуальной машине. Один из самых частых способов — проверка наличия...

[Перевод] Как я убедил виртуальную машину, что у неё есть кулер

Зачем вообще этим заморачиваться? Некоторые образцы malware выполняют различные проверки, чтобы определить, запущены ли они в виртуальной машине. Один из самых частых способов — проверка наличия определённых аппаратных компонентов, обычно не эмулируемых в виртуальных средах. Один из таких компонентов — кулер процессора . Например, malware может проверять наличие кулера процессора, поискав в WMI класс Win32_Fan : wmic path Win32_Fan get * Они делают это, чтобы не запускаться в виртуальных машинах, усложнив таким образом процесс анализа для исследователей безопасности. Зловредное ПО может определять, запущено ли оно в виртуальной машине, множеством разных способов. Есть различные классы WMI, позволяющие обнаружит присутствие виртуальной машины, например, Win32_CacheMemory , Win32_VoltageProbe и множество других . В этом посте я расскажу о кулере процессора. Мне просто понравилась идея убедить виртуальную машину, что он у неё есть. Однако такой же подход можно применить к другим аппаратным компонентам и классам WMI.

https://habr.com/ru/articles/923314/

#виртуальные_машины #malware #xen #qemu #qemukvm

Как я убедил виртуальную машину, что у неё есть кулер

Зачем вообще этим заморачиваться? Некоторые образцы malware выполняют различные проверки, чтобы определить, запущены ли они в виртуальной машине. Один из самых частых способов — проверка наличия...