Bitte sorgt dafür, dass Euer OpenSSH aktualisiert wird. Die Version v9.9_p2-r0 behebt zwei schwerwiegende Sicherheitslücken.

В журналі WIRED вийшло інтерв'ю з Джен Істерлі - директором CISA (Агенція з кібербезпеки та захисту інфраструктури США). Днями Дональд Трамп прийняв рішення розпустити співробітників CISA й WIRED вирішили поспілкуватися вже тепер з екс-очільницею щодо її діяльності.

https://www.wired.com/story/big-interview-jen-easterly-cisa-cybersecurity/

В інтерв'ю чимало уваги приділяється найбільшим кібератакам в історії США - атака російських хакерів на SolarWinds (інформаційна платформа, яку використовували міністерства) і китайської APT-групи SaltTyphoon на урядові системи. За її словами, причини і наслідки цих мастшабних атак досі досліджуються, аналізуються.

Мені сподобалися її слова, коли у неї запитали за Україну:

"Кібернетичний простір – це безмежний простір, і те, що бачать наші іноземні партнери, може принести нам безсумнівну користь. Ми маємо переконатися, що всі ми — від постачальників, які створюють технології, до компаній, які купують технології, і громадян, які споживають технології, — визнаємо нашу спільну роль у колективному захисті кіберпростору та критичної інфраструктури..."

Інші цитати:

"Ми є Американським агентством CyberDefense, але наш бюджет становить менше 3 мільярдів доларів. Я думаю, що американський народ отримує неймовірну віддачу від інвестицій. Кожен, хто дивиться на це, побачить, що є величезний прогрес у зниженні ризику для критичної інфраструктури, на яку американці покладаються щодня. Ми говоримо про воду, електроенергію, транспорт, спілкування, фінанси. Це не політичне чи партизанське питання, і ці загрози стають лише складнішими, небезпечнішими. Будь -який відступ до того, що ми поставили, буде на шкоду безпеці американського народу."

"...Я хочу майбутнє, де щось на зразок атаки програм-вимагачів буде шокуючою аномалією. Де шкідливі вразливості програмного забезпечення, якими користуються суб’єкти національної держави, трапляються так само рідко, як авіакатастрофи. Світ, де технологія, на яку ми звикли покладатися щогодини щодня, перш за все безпечна..."

Все вірно. Громадяни у тому числі мають відповідально ставитися до ризиків інформаційної безпеки і розділяти свою участь за кібербезпеку країни вцілому. Лише тоді ми зможемо жити в гармонійному світі, де ЦИФРОВИЙ ДОБРОБУТ стане головною цінністю.

Хотілося б, щоб і наші чиновники так турбувалися за український народ...

Наразі Трамп планує повне перезавантаження і перебудову CISA (https://en.wikipedia.org/wiki/Cybersecurity_and_Infrastructure_Security_Agency). Кого він обере наступним керівництвом? Посади вакантні (https://en.wikipedia.org/wiki/Director_of_the_Cybersecurity_and_Infrastructure_Security_Agency).

#кібербезпека #cybersecurity #securtiy #infosec #itsecurtiy #interview #exclusive #nationalsecurity #cisa #itnews #news

5 РОКІВ DNS-ЗОНА MASTERCARD МІСТИЛА ДРУКАРСЬКУ ПОМИЛКУ

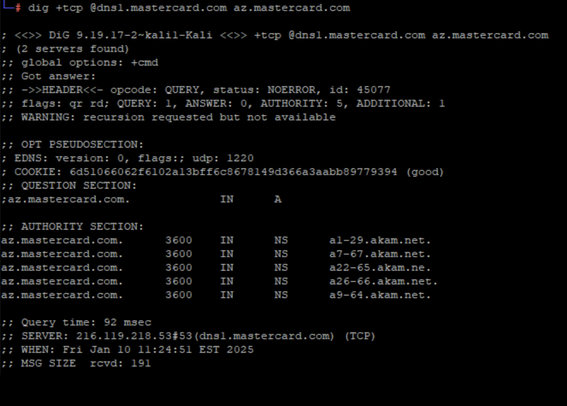

У червні 2020 року дослідник Філіп Катуреллі (CEO of Seralys) помітив, що в DNS-зоні всесвітньовідомого платіжного сервісу MasterCard один із неймсерверів (Akamai) введено з помилкою: замість "akam.net" вказано "akam.ne".

Хибна конфігурація дивним чином зберігалася аж 5 років, поки про неї публічно не заговорили в LinkedIn (https://www.linkedin.com/feed/update/urn:li:activity:7285038365236682753/). Подібна недбалість дозволяла будь-кому відкрити домен akam.ne і перенаправляти трафік MasterCard до себе...

Найбільше здивувала (і обурила) громадськість реакція самої компанії, яка заперечувала, що помилка в DNS якось може критично вплинути на їх безпеку. Мовляв, нічого страшного, все впорядку.

Пізніше Катуреллі розповів, що зловмисникам достатньо було купити за 300 доларів домен в нігерійського реєстратора (доменна зона верхнього рівня .ne) і зачекати 3 місяці на обробку заявки. Після цього вони могли спокійно відкривати електронну пошту на домені akam.ne і отримувати корпоративні email-листи, відправлені на сервери MasterCard! Це найменше, що можна було зробити у даній ситуації.

Але дослідник - красунчик. Все-таки не став зловживати, а в цілях безпеки сам зареєстрував домен і повідомив в MasterCard. Хоча ті й надалі продовжували заперечувати, навіть не відшкодувавши йому тих 300 доларів. Просто мовчки усунули друкарську помилку і все... А його звіт на BugCrowd чомусь заблокували.

Що цікаво, як розповідає дослідник Браян Кребс (https://krebsonsecurity.com), і тут не обійшлося без російського сліду. У 2016 році хтось на рф зареєстрував цей домен і кілька років переспрямовував його на IP-адресу в Німеччині (185.53.177.31), імовірно з метою проведення якихось маніпуляцій і махінацій...

Ось так! Більш кращого прикладу про важливість безпеки DNS я ще не зустрічав. Одна помилка може відкрити двері для цілого ряду атак: "Людина посередині" (Man-in-the-Middle), фішингу, спуфінгу, перехоплення даних та багато-багато іншого.

Одразу пригадалася одна історія з мого професійного досвіду. Якось звернулася до мене за послугами одна серйозна конторка. Я довго і нудно намагався їх переконувати, що головна проблема криється саме в DNS - треба негайно перевірити усі записи, зокрема NS-сервери, і бажано перевести домен на обслуговування до іншого реєстратора та додатково підключити DNS Cloudflare, аби унеможливити подальші маніпуляуції. На що мені вперто відповідали: "Ні. У нас там нема проблем. NS-сервери не можуть бути загрозою. У нас все впорядку. Доступ до DNS не надаємо. Можемо надати тільки скріншот". Таким чином вони довго і нудно шукали проблему в SSL-сертифікатах, вихідному коді, хостингу, CMS, але тільки не в DNS.... А зловмисники тим часом по повній в тиху експлуатували вразливі NS-сервери та помилки конфіігурації, здійснюючи колосальний репутаційний ризик для компанії.

Тепер я чудово розумію, чому так. Мабуть це вже своєрідний "комплекс" або "синдром", присутній у великих компаніях - відкидати і заперечувати все, що стосується безпеки.

"Синдром Федорова", я би так це назвав!

Однак він може дуже дорого коштувати.

Так що, як сказав Катуреллі, цитую: "Не будьте схожими на Mastercard... Не відкидайте ризик і не дозволяйте своїй маркетинговій команді створювати витоки безпеки...".

#cybersecurity #cybercrime #mastercard #кібербезпека #stories #security #infosec #безпека #itsecurtiy #dnssec #dns

Philippe Caturegli on LinkedIn: For the past 4.5+ years, MasterCard had a typo in its DNS records, where… | 202 comments

For the past 4.5+ years, MasterCard had a typo in its DNS records, where one of its subdomains had a NS record pointing to a22-65.akam.ne, instead of a22-65.akam.net (Akamai Technologies). Fortunately, we found this issue during our recent security research on DNS and domain management and "defensively" registered the domain to prevent abuse. But interestingly, as Brian Krebs noted, "someone in Russia registered this typo'ed domain back in 2016 and had it sporadically resolve to an IP address in Germany for a few years (185.53.177.31)". 😱 Please double-check your DNS records... A single typo can open the door to man-in-the-middle attacks, phishing, data interception, and more. If you don’t control the domain your NameServers are pointing to, attackers might. | 202 comments on LinkedIn