Attending the #kunai workshop at @BSidesLuxembourg held by @qjerome from circle.lu.

kunai is a #Linux security monitoring tool, that very finely grained logs events from the kernel using #eBPF.

Interesting alternative to #auditd, #falco, #tetragon, #tracee, #auditbeats, or #SysmonForLinux.

I'd love to see a write-up with a compairson of all them.

Detection of #CopyFail using #Linux #auditd rules:

-a always,exit -F arch=b64 -S bind -F a2=88 -F key=alg_bind

-a always,exit -F arch=b64 -S setsockopt -F a1=279 -F key=alg_setsockopt

That makes sense even if you’re all patched up, as you still want to know that someone with local shell is trying.

Posted by Weston Walker https://xcancel.com/westonlwalker/status/2049931249180119321?s=20

Customer complained that two of his systems were shutting down at random times. Not hang, not halt, just shutdown nicely. Hardware was replaced once already (not my call, before I was involved).

First thing I checked, /var/log/messages. Lots of stack traces, but at other times. "Linux version", yups, it was shutdown nicely.

Then I saw these two innocent lines:

2025-11-28T04:34:27 localhost auditd: Audit daemon is low on disk space for logging

2025-11-28T04:34:28 localhost auditd: The audit daemon is now halting the system

I knew that the machines were running auditd, but I had never looked further than that as it was non-enforcing. Checking auditd.conf, it says:

admin_space_left_action = halt

I checked this file from many other systems, and they're all set to "email" instead of "halt", except for the latest release of software.

And that is how I found out that PD had implemented the CIS Linux Benchmark Security Recommendations!

As usual: "We didn't think that it would cause any problems."

Tetragon: лучшие практики и нюансы разработки Tracing Policy

Привет! Меня зовут Виталий Шишкин, я эксперт продукта Container Security в Positive Technologies. За годы работы над продуктом MaxPatrol 10 мы строили аудит Linux на базе подсистемы Auditd, которая решала свою задачу и достаточно просто настраивалась, но ситуация поменялась с появлением контейнеров, которые Auditd корректно поддерживать не умеет. Поэтому эта задача потребовала не просто смену решения для аудита системы, но и создание целого продукта, который сможет учитывать особенности Kubernetes и используемые им технологии ядра Linux.

https://habr.com/ru/companies/pt/articles/970318/

#tetragon #linux #cloud_native #информационная_безопасность #аудит_безопасности #kubernetes #auditd #kprobes #ebpf

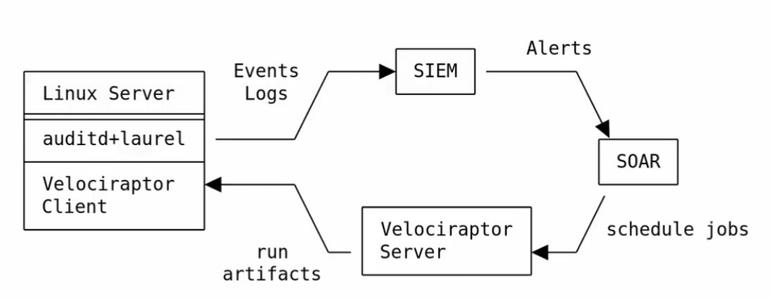

EDR on Linux are mostly useless (it's a Windows market) and a black box, anyway. Do it better, with #auditd plugin #laurel for logevent transformation and enrichment on the host. #velociraptor is not just for response capabilities. It also gives you further enrichment of events, and later alerts. Triggered by your SOAR platform, it brings the security telemetry your analysts have, to a whole new level. I'm happy to see the idea on that picture is in production.

#soc #csirt watch the talk here: https://infosec.exchange/@ministraitor/115418163602340352

Сбор событий Linux: есть цель – ищем путь

Приветствую всех, кто заглянул на огонек! Меня зовут Роман, и я занимаюсь исследованием безопасности Linux (и всякого другого, связанного с ним) в экспертном центре безопасности в Positive Technologies. Мне периодически приходится сталкиваться с вопросами клиентов или коллег из смежных отделов по поводу оптимизации работы различных компонентов журналирования внутри Linux. Поэтому в какой-то момент возникла идея обрисовать как минимум для самого себя целостную картину их взаимодействия и влияния друг на друга. Результатом работы стала довольно компактная схема, которая помогает оперативнее и эффективнее отвечать на возникающие вопросы для решения проблем. В статье я постараюсь вкратце описать каждый ее блок. Не ручаюсь за то, что будут затронуты все тонкости, известные лишь узкому кругу специалистов. Но на большую часть вопросов я отвечу.

https://habr.com/ru/companies/pt/articles/925894/

#linux #siem #auditd #syslog #journald #администрирование_linuxсистем