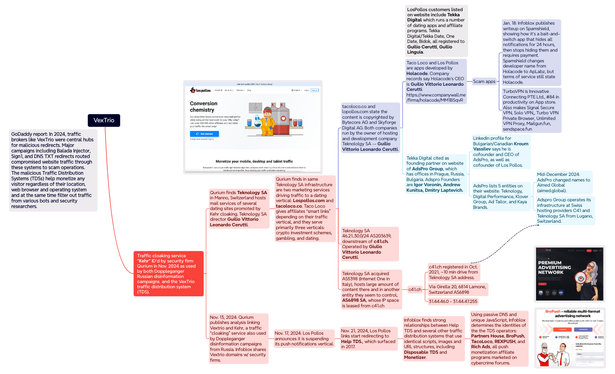

Tiens, dans le dernier post de Brian Krebs, on apprend que le “business” du dark adtech ne se limite pas au petit monde des PUP et autres graywares : il participe activement à des schémas de fraude et de désinformation,

et alimente aussi l’exploitation malveillante de techniques comme les alertes push de navigateur — qui deviennent une jolie source de frayeur pour les utilisateurs … avant de finir en usines à tickets/alertes pour les pour les pros de l’IT et de la sécu.

J’y découvre aussi que l’éminent AS42624, alias “swissnetwork02” — déjà bien connu des amateurs de joyeusetés type malware, DDoS, scam & cie

👇

https://threatfox.abuse.ch/browse/tag/SWISSNETWORK02/ — servait de front proxy pour la petite sauterie de désinformation russe Doppelgänger.

Et pour couronner le tout, on y apprend que Monsieur Cerutti ( https://zefix.ch/fr/search/entity/list/firm/1346304 ) aurait vu rouge en découvrant que Brian a osé braquer le projecteur sur le caractère "très flexible" de son business TDS & C41.ch.

On appelle ça une mauvaise pub dans un secteur qui n’aime pas la lumière. 💡

decio

decio