📢 Cifrat : analyse d'un RAT Android multi-stages distribué via phishing Booking.com

📝 ## 🔍 Contexte

Publié le 4 avril 2026 par **CERT Polska**, cet article présente une analyse technique approfondie d'un malware Android inédit baptisé **cifrat...

📖 cyberveille : https://cyberveille.ch/posts/2026-04-04-cifrat-analyse-d-un-rat-android-multi-stages-distribue-via-phishing-booking-com/

🌐 source : https://cert.pl/en/posts/2026/04/cifrat-analysis/

#Android #Booking_com #Cyberveille

Cifrat : analyse d'un RAT Android multi-stages distribué via phishing Booking.com

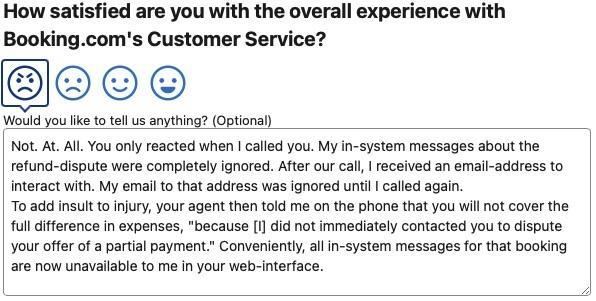

🔍 Contexte Publié le 4 avril 2026 par CERT Polska, cet article présente une analyse technique approfondie d’un malware Android inédit baptisé cifrat (dérivé du nom de package io.cifnzm.utility67pu), distribué via une infrastructure d’hameçonnage imitant Booking.com. 🎣 Vecteur d’infection initial La chaîne d’infection débute par un email de phishing incitant la victime à cliquer sur un lien qui redirige successivement via : share.google/Yc9fcYQCgnKxNfRmH booking.interaction.lat/starting/ Cette page présente une fausse invite de mise à jour de sécurité Booking.com et déclenche le téléchargement d’un APK malveillant : com.pulsebookmanager.helper.apk.

トラベル Watch

トラベル Watch