📢 BlueNoroff cible le secteur Web3 via de fausses réunions Zoom, ClickFix et deepfakes IA

📝 ## 🔍 Contexte

Arctic Wolf Labs publie le 27 avr...

📖 cyberveille : https://cyberveille.ch/posts/2026-04-29-bluenoroff-cible-le-secteur-web3-via-de-fausses-reunions-zoom-clickfix-et-deepfakes-ia/

🌐 source : https://arcticwolf.com/resources/blog/bluenoroff-uses-clickfix-fileless-powershell-and-ai-generated-zoom-meetings-to-target-web3-sector/

#Adobe_Premiere_Pro #BlueNoroff #Cyberveille

BlueNoroff cible le secteur Web3 via de fausses réunions Zoom, ClickFix et deepfakes IA

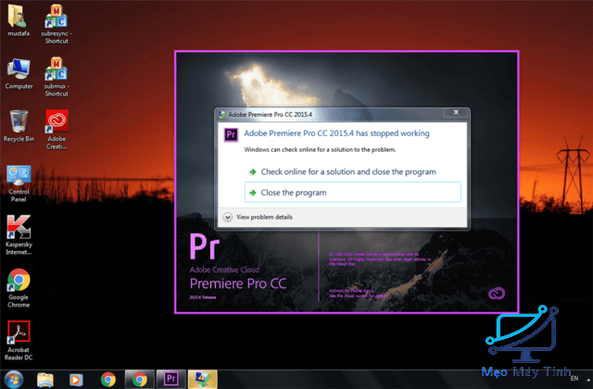

🔍 Contexte Arctic Wolf Labs publie le 27 avril 2026 un rapport d’analyse technique détaillé d’une intrusion active débutée le 23 janvier 2026, ciblant une entreprise Web3/cryptomonnaie nord-américaine. L’attaque est attribuée avec haute confiance à BlueNoroff, sous-groupe financièrement motivé du Lazarus Group nord-coréen (RGB/DPRK), dans le cadre de la campagne dite “fake conference” / SnatchCrypto. 🎭 Vecteur initial : ingénierie sociale sophistiquée L’attaquant a usurpé l’identité d’un responsable juridique d’un cabinet Fintech/Crypto/iGaming via Calendly, en programmant une réunion cinq mois à l’avance. L’invitation Google Meet générée a été modifiée pour substituer le lien légitime par une URL typosquattée Zoom (ex: uu03webzoom[.]us). Plus de 80 domaines typosquattés Zoom et Teams ont été identifiés sur la même infrastructure entre fin 2025 et mars 2026.