Our new policy paper — “Assessing Irresponsibility in Cyber Operations” — is now published[1].

The publication is the result of ten months of collaboration with practitioners and researchers through surveys, interviews, a workshop, and peer review.

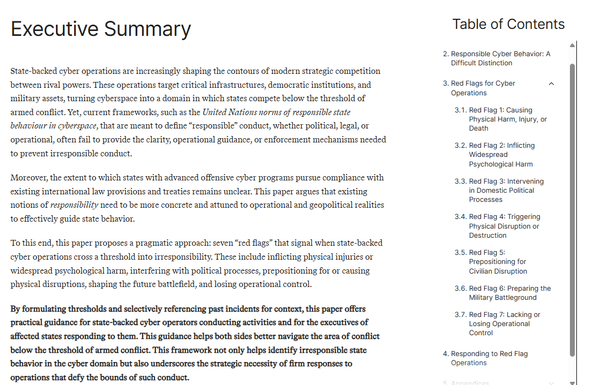

The paper introduces a “seven-red-flags” framework designed to help decision-makers and operators assess when cyber activities cross the line into irresponsible or unacceptable behaviour. The aim is to bring more clarity and responsibility to state-linked cyber operations and the responses they require.

Many thanks to all practitioners and researchers who contributed their time and insights.

In 2026, our Transatlantic Cyber Forum Working Group[2] will use this framework to examine Chinese cyber campaigns in greater depth and to outline their implications for policy.

If the paper or the upcoming work is relevant to you, feel free to reach out.

________

[1] https://lnkd.in/dvQUqx6V

[2] https://lnkd.in/dx-ks2fM