| DECT | 3589 |

| pronouns | er/he |

| 🏘️ | Darmstadt / Internet |

fluxx

- 645 Followers

- 616 Following

- 3.7K Posts

RE: https://mastodon.social/@bagder/116216352260770844

This is super good for open source, right?

Now you can spend your time building something and Amazon or Microsoft can just take it without having to give anything back.

(I think this is satire but how long do you think it takes for this shit to actually happen?)

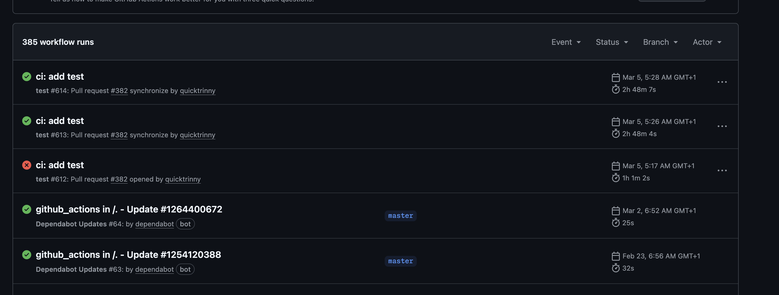

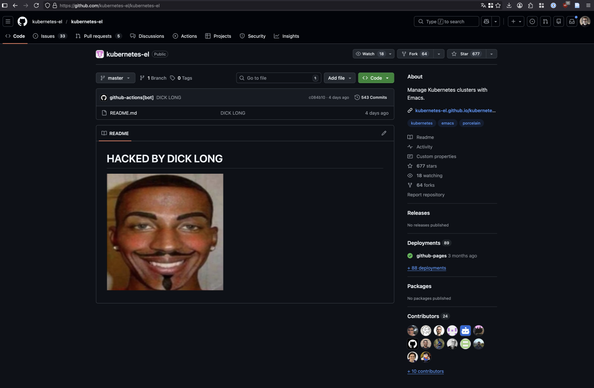

Hab heute ein gehacktes GitRepo ein bisschen genauer angesehen. Es war das kubernetes-el Repo. Die Hack-Spuren sind mittlerweile weitgehend beseitigt, aber ich konnte sie mir zeitnah ansehen. Was passiert ist, ließ sich so für mich rekonstruieren:

- Angreifer forked das Repo

- Angreifer schickt einen Test-PR

- GitHub Worker läuft los, führt dabei aber malicious code durch den Worker aus

- Angreifer sieht, dass es geht und baut ein Script ein, dass einen GitHub Token an einen externen Webhook schickt und stellt damit erneut PR

- PR Check Worker läuft los, schickt den Token raus

- Angreifer nutzt den schreibberechtigten Token, um direkt von extern auf das Hauptrepo zuzugreifen

- Angreifer baut in das Paket ein "rm -rf" ein (ein Emacs Kubernetes Paket) und defaced das Repo; löscht letztlich alle Dateien im Repo bis auf ein Bild und einen Hack-Hinweis

Was hier zu sehen war: Der Angriff war letztlich einfach. Eine einfache Fehlkonfiguration - der GitHub Worker konnte Git Commits auf das eigene Repo durchfühfren und reagierte sehr gutgläubig auf PRs - hat gereicht, um theoretisch ein Tool mit Schadcode zu versehen, das viele Nutzende in Emacs haben. Das ist Supply Chain nicht nur auf großen Infrastrukturen, sondern direkt als Angriff auf einen Editor.

tl;dr: Pipeline und Worker Security ist ein Ding.

Damit es in knapp einem Monat wieder tolle Chemnitzer Linux-Tage für alle werden, benötigen wir noch ein paar fleißige helfende Hände, bspw. für die Einlasskontrolle/Veranstaltungssecurity; Betreuung an Kasse, Information und Garderobe; Mitarbeit im Catering-Team; oder beim Auf- und Abbau.

Linux-Kenntnisse sind dabei absolut NICHT notwendig, aber ihr bekommt Vollverpflegung fürs Wochenende und bspw. ein T-Shirt und freien Eintritt.

Interesse? Bitte schreibt uns!

RE: https://bewegung.social/@lobbycontrol/116126317343802006

Falls ihr Euch wundert, warum die SPD bei dem irrsinnigen Heizungsgesetz mitmacht...

Meldung 2025:

is there something like a "write-only" filesystem for linux? i.e., a directory where i can create new files and write to them, but data is transparently encrypted in a way that as soon as they're closed, they are unreadable without a separate private key.

a basic implementation should be easy to build, but i'm wondering whether someone has already done that.

i'd like to have something like that for logs of many kinds - systemd journals, access logs, but also tracking personal data

🐿️

🐿️