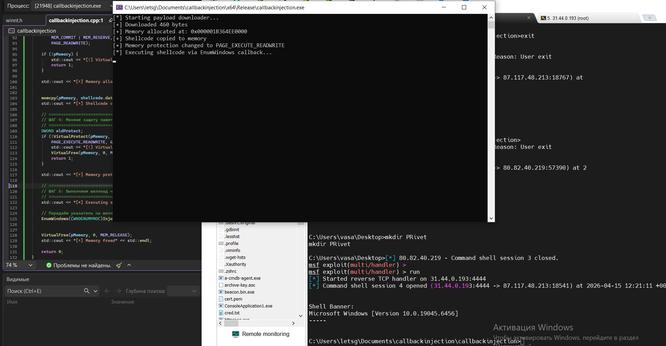

Callback Injection: Техника, которая отправила Microsoft Defender в глухой нокаут

Представьте ситуацию: У вас пентест, у вас есть шеллкод, но Windows Defender блокирует любой подозрительный вызов. CreateRemoteThread - детектится. QueueUserAPC - детектится. NtCreateThreadEx - детектится. Что делать? Ответ: не создавать потоки самому, а попросить Windows сделать это за вас!. Callback Injection - это техника, при которой вы «одалживаете» легитимный поток Windows, заставляя его выполнить ваш код через официальные callback-механизмы.