Ich habe in Shenzhen ein Fake iPhone 17 gekauft. Ein CCIT X17 Pro Max 5G. In diesem Live Thread will ich Hardware, Software und Netzwerkverkehr angucken, zerlegen und analysieren. Mal sehen welche Überraschungen das Gerät für uns auf Lager hat 🧵

(Live Thread heißt: Ich schreibe größtenteils während ich das mache. Alles was ich schreibe ist ein Zwischenstand und nicht tief recherchiert, kann also Fehlannahmen enthalten. Außerdem können länge Pausen dazwischen sein. Tage. Wochen?)

Das Gerät ist von CCIT. Dass man ein richtig gutes Gerät erwischt hat, erkennt man daran, dass man es weder auf AliExpress noch auf Alibaba.com finden kann.

Zielmarkt von CCIT scheint aber auch eher Middle East und Afrika zu sein. Es gibt nicht viel infos im Netz darüber, aber von dem was ich finden konnte wird das gerät dort für so um die 100€ verkauft. Ich habe in Shenzhen irgendwas zwischen 50€ und 60€ dafür bezahlt.

Fangen wir kurz mit der äußeren Hardware an. Die Maße entsprechen wirklich sehr genau einem iPhone 17 Pro Max. So sehr, dass die mitgelieferte Hülle einem echten iPhone wie angegossen passt. Selbst die Platzierung der Buttons stimmt genau. Der einzige Unterschied ist, dass der SIM-Slot an einer anderen Stelle ist. (Blau Apple, Orange CCIT)

Haha, sie haben hier unten so fake Pentalobe Schrauben ins Gehäuse geformt, weil beim iPhone dort halt welche sind.

Ein bisschen lustig wird es bei den Kameras. Beim näheren hinsehen sieht man, dass zwei der drei Linsen einfach blaue Plastikblobs hinter Glas sind. Ich bin gespannt wie das von innen aussieht, aber ich habe ein bisschen Angst, beim öffnen das Display zu brechen, deswegen hebe ich mir das bis zum Schluss auf.

(Bild in direkter Sonne aufgenommen und etwas überbelichtet, damit man es besser sieht)

Also in der Theorie weiß ich natürlich wie man so ein Telefon öffnet und habe das schon sehr oft gesehen. Ich habe sogar mal in einem Unternehmen gearbeitet, dessen Business es war Smartphones zu reparieren. Ich bin der festen Überzeugung, dass ich die einzige Person in der ganzen Firma war, die nie ein Smartphone repariert hat. Also selbst Menschen in Sales und Buchhaltungsmenschen mussten das am ersten Arbeitstag einmal machen. Nur ich irgendwie nicht. 🤷♀️

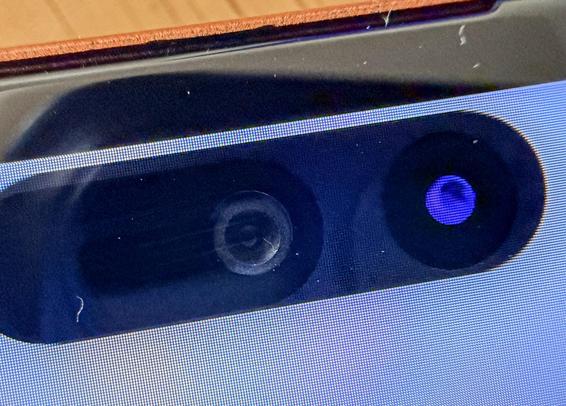

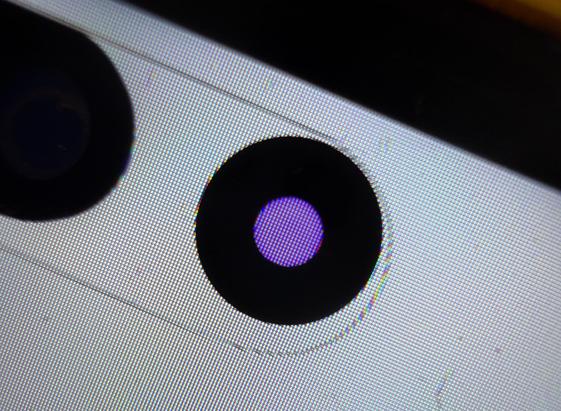

Kommen wir zur vorderen Kamera. Hier wird’s nämlich wirklich wild: Das Kamera Cut-out ist wie beim Original zweigeteilt. Die Kamera sitzt aber im linken, breiteren Cut-out, wo beim Original die FaceID-Sensoren sitzen. Und das rechte Cut-out ist einfach nur ein Donut und in der Mitte davon ist wieder Display, welches softwareseitig die ganze Zeit eine Kameralinse anzeigt. 🤯

Das muss man sich mal überlegen wie viel Engineering da reingeflossen ist, um den exakten Look vom iPhone zu reproduzieren. Also nicht nur, dass das Display an der Stelle softwareseitig eine Linse anzeigt. Nee, da wurde tatsächlich um diesen Teil noch ein Donut ins Display geschnitten.

Also ich wusste nicht mal dass das geht.

Ah Moment. Vielleicht ist das gar nicht komplett softwareseitig und da liegt eine Lila Folie über der Display-Stelle. Ich habe Zustände wo das Hintergrundbild durch die Kamera durchscheint, aber an der Stelle lila eingefärbt ist. Evtl. ist der Ring dann auch nur aufs Display geklebt?

Kommen wir zur Software: Es ist natürlich ein Android und der Homescreen wurde wie iOS nachgebaut. Mit den iPhone 17 Hintergrundbildern. Aber Moment, die Icons sind die aus iOS 18, das iPhone 17 kam mit dem neueren iOS26. Das gibt Punktabzug!

Hinter den Icon stecken die Apps wie man sie erwarten würde. Hinter dem Safari Icon der Chrome, hinter dem AppStore Icon der PlayStore usw.

Lustig ist aber das Podcasts Icon, auf dem sich ein FM-Radio öffnet, für das man die Kopfhörer als Antenne einstecken muss. Das habe ich auch lange nicht mehr gesehen.

Ich habe mir die vordere Kamera/Display gerade noch mal in Sonnenlicht angeguckt. Das sieht wirklich aus wie einfach abgeklebt. Dann ist es wahrscheinlich doch nur ein normales Display mit Punshhole für Kamera (die damit auch wie bei diesen Displays üblich zentriert liegt). Macht bei so nem günstigen Gerät auch mehr Sinn auf schon vorhandenen Komponenten zu setzen. An die kommt man evtl. auch günstig, weil sie von der Produktion älterer Geräte einfach übrig sind.

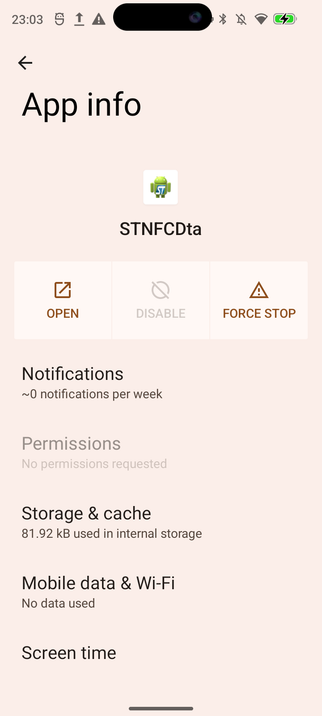

Die Apps auf dem Gerät sind dann alles Standard Apps und nicht noch mal besonders gethemed. Bis auf die Settings App, die ist ein kompletter iOS Nachbau. Aber auch nur in der ersten Ebene. Dahinter sieht alles wieder wie android aus.

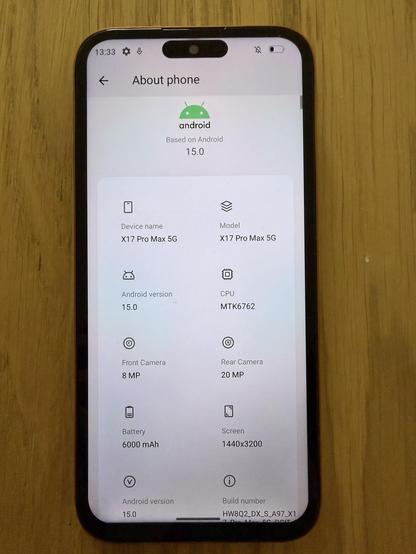

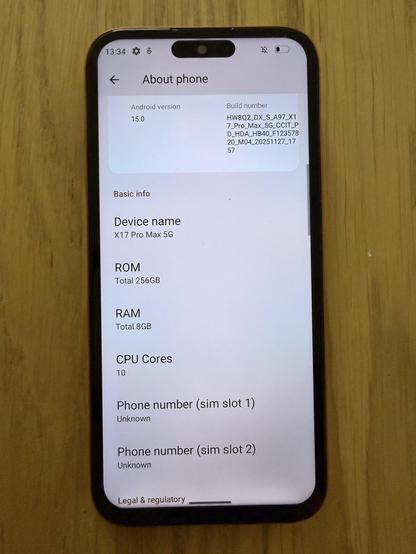

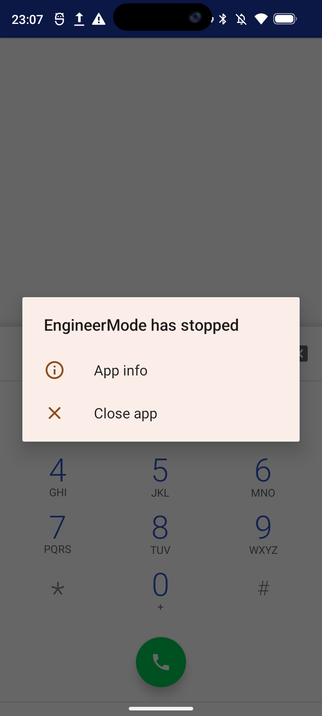

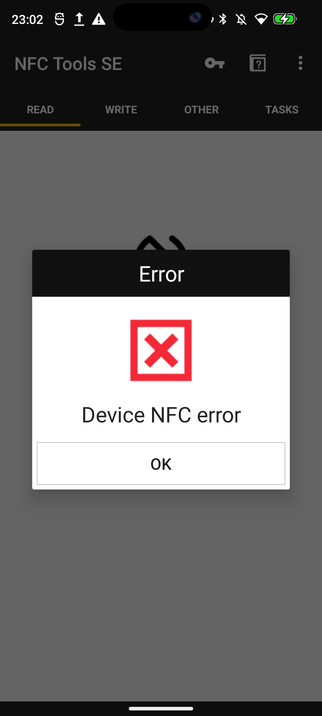

Das General Menü verrät dann auch, dass ein Android 15 auf dem Gerät läuft (immerhin!) und ein Mediatek MT6762 verbaut ist. Der ist von 2018 und damit dann doch schon ganz schön alt. Und vor allem unterstützt er kein 5G, was der name des Geräts ja ein bisschen impliziert.

Das Menü behauptet weiter unten dann auch, dass das Gerät 10 CPU Cores hätte und 8GB RAM, dabei hat der MT6762 nur 8 Cores und unterstützt maximal 6GB RAM, wenn ich die Spec richtig verstanden habe. Das sagt vielleicht auch wie viel Glauben wir den 256GB Storage schenken sollten. Die 1440x3200 Pixel zähle ich jetzt nicht nach.

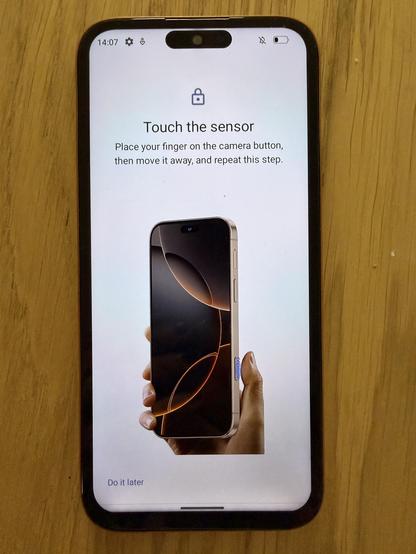

Vielleicht noch erwähnenswert: Der Fingerabdrucksensor. Der liegt auf dem Kamera Button und sie haben für den Einrichtungsdialog dieses tolle Rendering von dem Device eingebaut. Da ich im ÖPNV weiterhin mit Maske unterwegs bin, ein Feature, was sich Apple gern abgucken könnte.

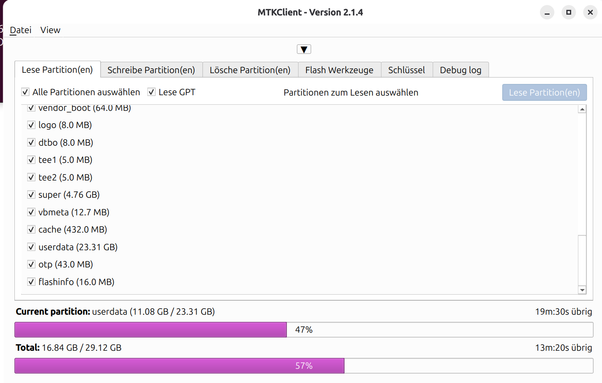

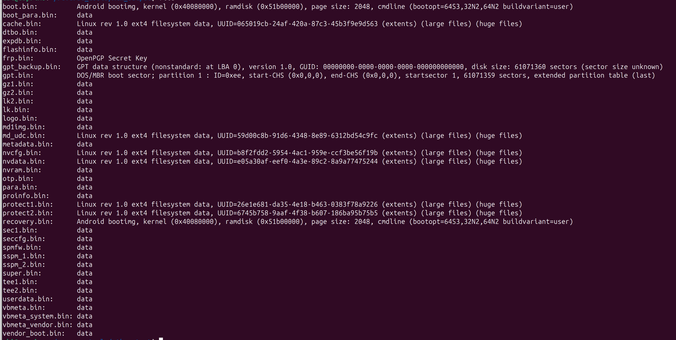

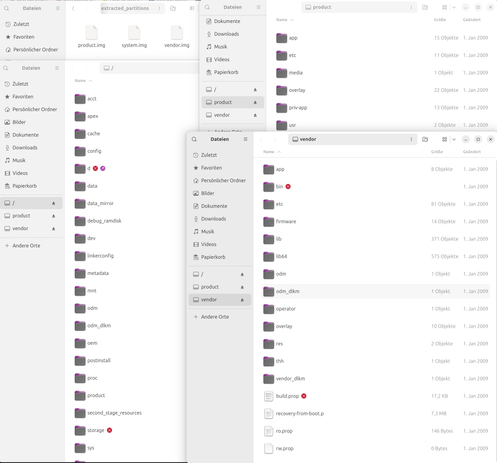

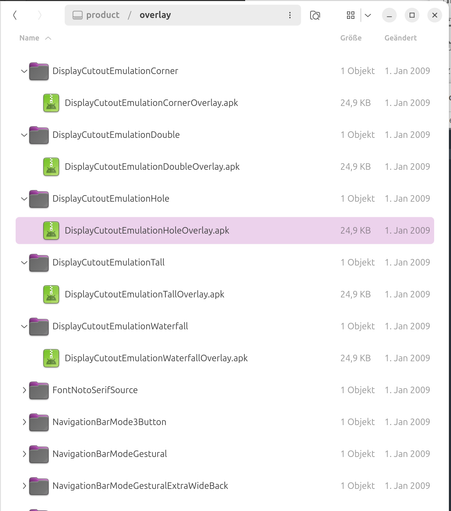

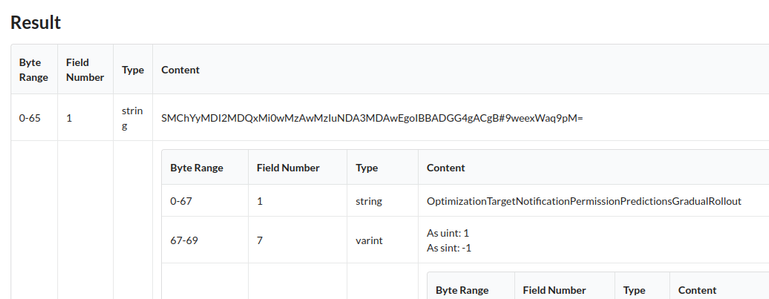

Da wir jetzt wissen, dass ein Mediatek SoC verbaut ist, will ich einen Trick ausprobieren, den ich von

@robbi5 gelernt habe. Es gibt nämlich dieses Tool

https://github.com/bkerler/mtkclient, mit dem es möglich ist den kompletten Flash von Mediatek Geräten komplett zu dumpen.

GitHub - bkerler/mtkclient: Mediatek Flash and Repair Utility

Mediatek Flash and Repair Utility. Contribute to bkerler/mtkclient development by creating an account on GitHub.