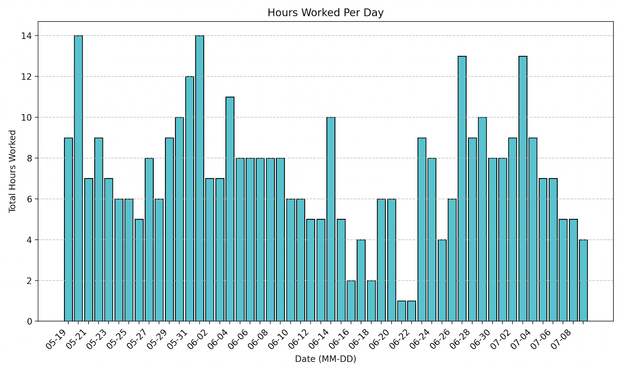

Tiens, quand Huntress fouille l’historique de navigation d’un opérateur malveillant (via l’EDR de la marque qu’il a lui-même installé 🤦)… ça donne son emploi du temps façon salarié zélé 👀😅

(entre autres...)

Matin : check des tips sur Telegram pour cible → Google Translate pour bricoler ses mails de phishing.

Milieu de journée : ouverture de cookies volés dans Notepad++ , quelques tests sur Evilginx et proxies résidentiels pour “bosser discret”.

Après-midi : pause R&D — bidouillage de workflows sur Make.com, bricolage de son bot Telegram, et tentatives d’automatiser ses arnaques.

Soirée : encore des heures sup’, à relancer des scripts Python jusqu’à pas d’heure.

⬇️

Remarquable et notable aussi le disclaimer en ouverture d'article

"Ce que vous allez lire est une pratique courante chez toutes les entreprises spécialisées dans la détection et la réponse aux incidents au niveau des terminaux (EDR) dans le cadre de leurs activités d'investigation des menaces. Ces services étant conçus pour surveiller et détecter les menaces, les systèmes EDR doivent par nature être capables de surveiller l'activité du système, comme indiqué dans notre documentation produit, notre politique de confidentialité et nos conditions d'utilisation.

Suite aux questions soulevées quant à la manière dont Huntress a divulgué ces informations et aux raisons qui l'ont poussée à le faire, nous souhaitons clarifier plusieurs aspects importants de notre enquête. Nous avons pour mission 1) d'étudier les menaces de sécurité, d'y répondre et d'enquêter sur les logiciels malveillants, et 2) de sensibiliser le grand public à ces menaces. Ces deux objectifs ont motivé notre décision de rédiger et de publier cet article de blog.

"

⬇️

"How an Attacker’s Blunder Gave Us a Rare Look Inside Their Day-to-Day Operations"

👇

https://www.huntress.com/blog/rare-look-inside-attacker-operation

decio

decio