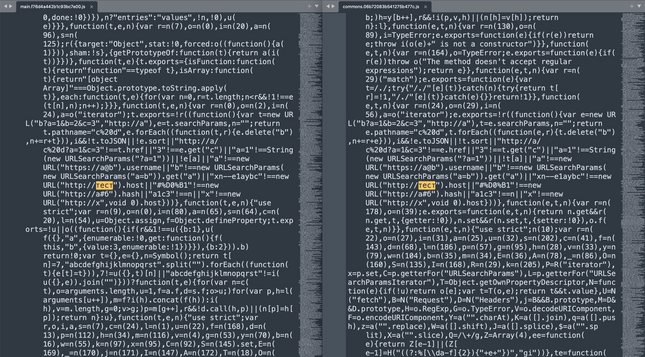

Diese Tweets (im Video von @hhumorlos) gehören offenbar zu einem Netzwerk, das spätestens seit Juli 2022 prorussische Propaganda verbreitet.

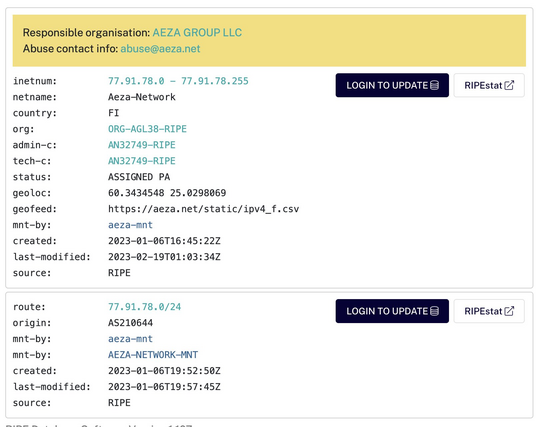

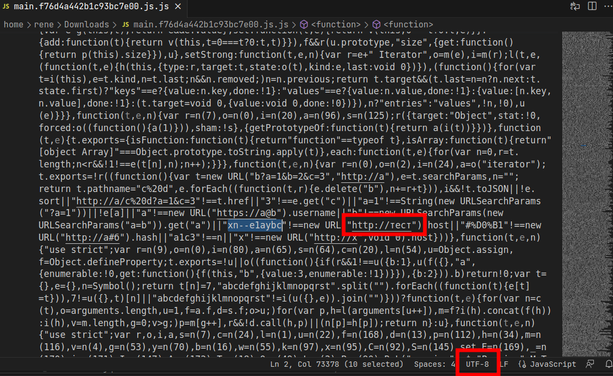

Es gibt Anzeichen dafür, dass es sich um ausländische Einflussnahme handelt – denn es wurden Fehler gemacht.

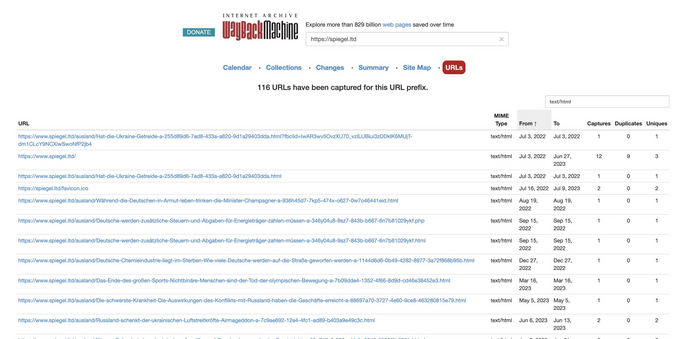

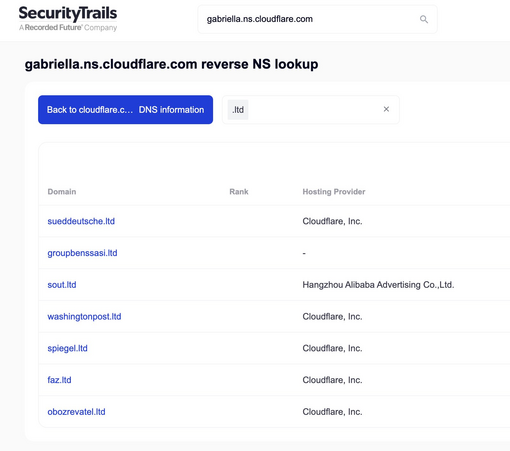

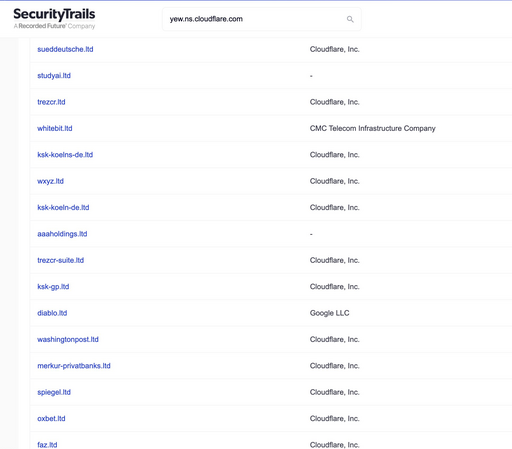

Das Netzwerk verpackt seine Botschaften in vermeintliche Nachrichtenartikel:

Die Ukraine und Sanktionen sind böse, Putin ist toll, der Westen steht am Abgrund. Dazwischen Transfeindlichkeit.

Eine kleine Spurensuche: 🧵